Tento tutoriál ukazuje, jak nainstalovat BurpSuite na Debian, jak nastavit prohlížeč (v tomto tutoriálu ukážu jen to, jak jej nastavit ve Firefoxu) a certifikát SSL a jak zachytit pakety bez předchozí konfigurace proxy v cíli jeho kombinací s ArpSpoof a konfigurace Neviditelného proxy k poslechu.

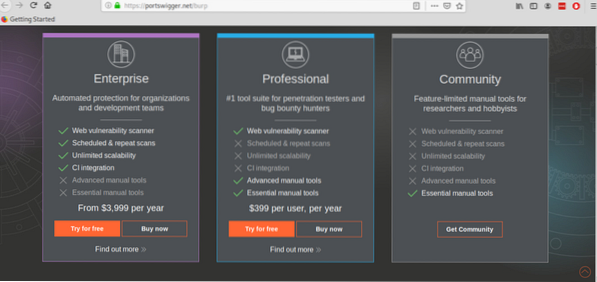

Chcete-li začít instalovat BurpSuite, navštivte a vyberte možnost Získat komunitu (třetí) a získejte BurpSuite zdarma.

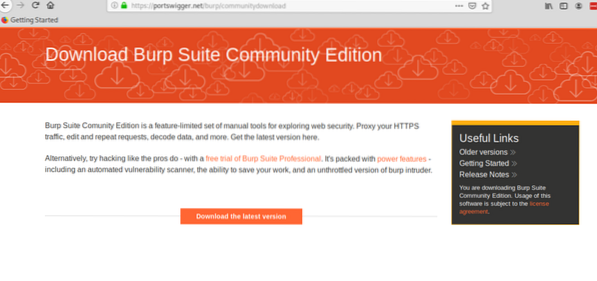

Na další obrazovce pokračujte kliknutím na oranžové tlačítko „Stáhnout nejnovější verzi“.

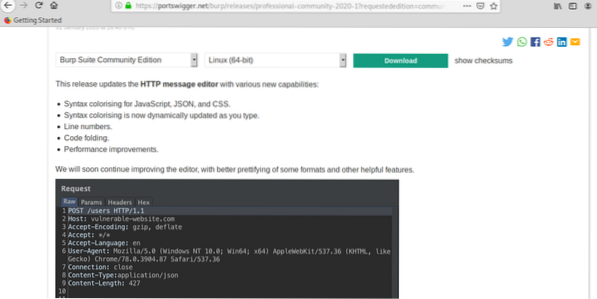

Klikněte na zelené tlačítko Stáhnout.

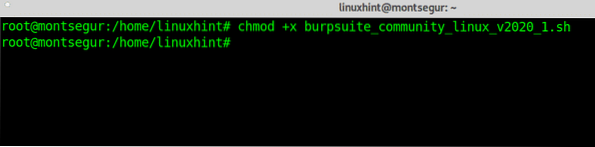

Zachraň .skript sh a udělte mu oprávnění ke spuštění spuštěním:

# chmod + xV tomto případě pro aktuální verzi k tomuto datu spustím:

# chmod + x burpsuite_community_linux_v2020_1.sh

Jakmile jsou práva na spuštění udělena, spusťte skript spuštěním:

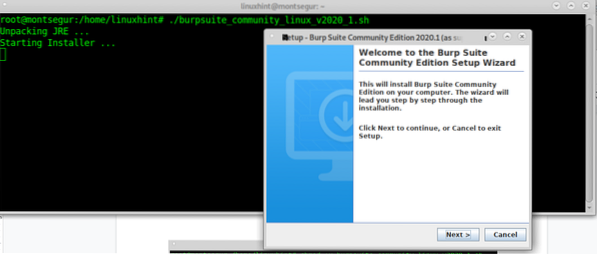

# ./ burpsuite_community_linux_v2020_1.shInstalační program GUI vás vyzve, stiskněte „další" pokračovat.

Pokud nepotřebujete jiné umístění, ponechte výchozí instalační adresář (/ opt / BurpSuiteCommunity) a stiskněte další pokračovat.

Vyhledejte možnost „Vytvořit Symlink“, ponechte výchozí adresář a stiskněte další.

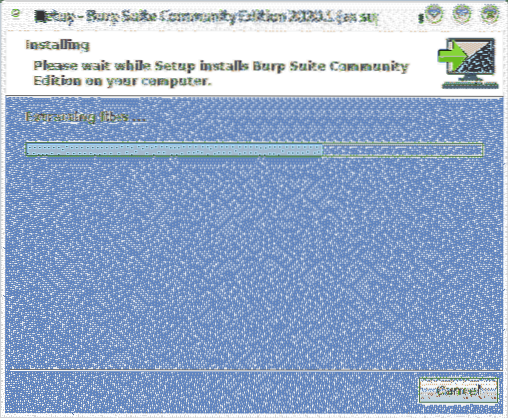

Spustí se proces instalace:

Jakmile proces skončí, klikněte na Dokončit.

Z nabídky aplikací X-Window manager vyberte BurpSuite, v mém případě byl umístěn v kategorii „jiný“.

Rozhodněte se, zda chcete sdílet své zkušenosti s BurpSuite nebo ne, klikněte Odmítám, nebo Přijímám pokračovat.

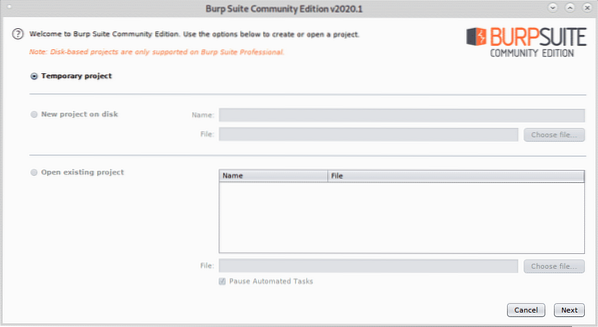

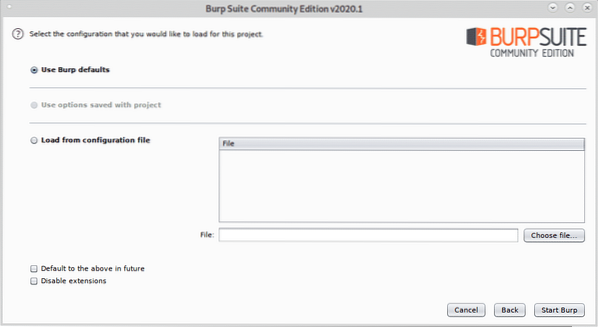

Odejít Dočasný projekt a stiskněte další.

Odejít Použijte výchozí hodnoty Burp a stiskněte Začněte říkat spustit program.

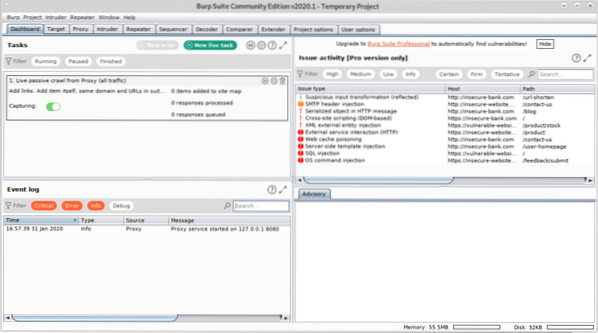

Uvidíte hlavní obrazovku BurpSuite:

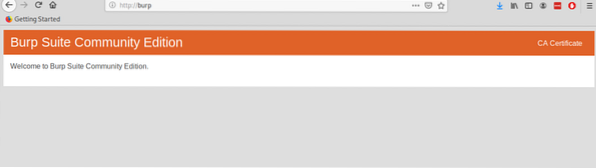

Než budete pokračovat, otevřete firefox a otevřete http: // burp.

Zobrazí se obrazovka podobná níže zobrazené, v pravém horním rohu klikněte na Certifikát CA.

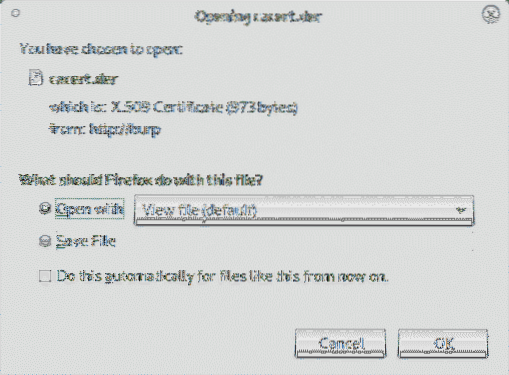

Stáhněte a uložte certifikát.

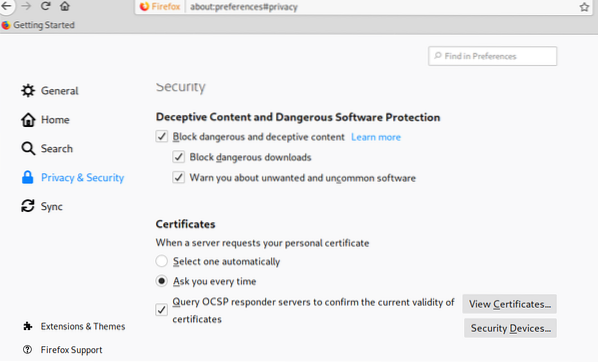

V nabídce Firefox klikněte na Předvolby, poté klikněte na Soukromí a bezpečnost a přejděte dolů, dokud nenajdete sekci Certifikáty, poté klikněte na Zobrazit certifikáty Jak je ukázáno níže:

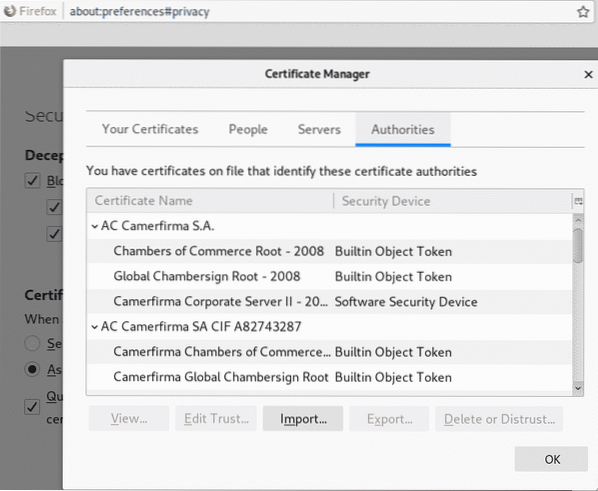

Klikněte na Import:

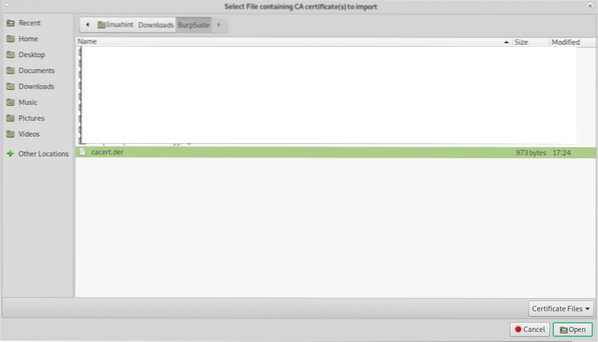

Vyberte certifikát, který jste dostali dříve, a stiskněte Otevřeno:

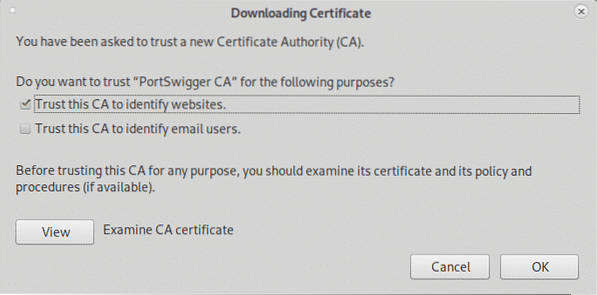

Klikněte na "Důvěřujte tomuto CA k identifikaci webových stránek.“A stiskněte OK.

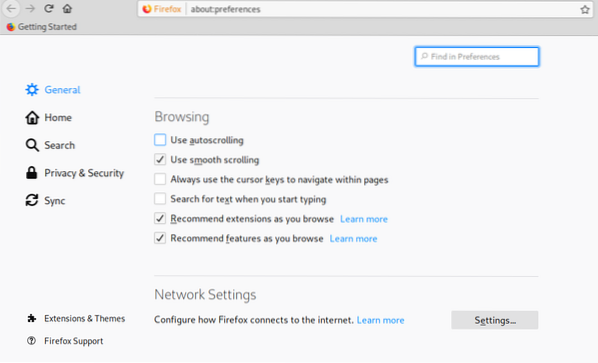

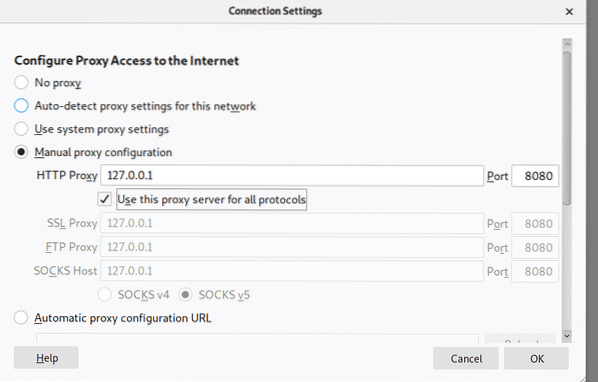

Nyní v nabídce Předvolby prohlížeče Firefox klikněte na Všeobecné v nabídce umístěné na levé straně a přejděte dolů, dokud nedosáhnete Nastavení sítě, poté klikněte na Nastavení.

Vybrat Ruční konfigurace serveru proxy a v Proxy HTTP pole nastavit IP 127.0.0.1, zaškrtnutí „Tento proxy server použijte pro všechny protokoly”, Poté klikněte OK.

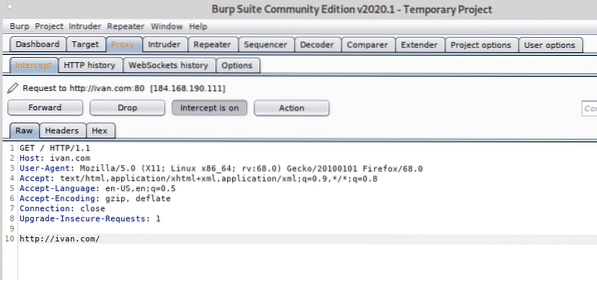

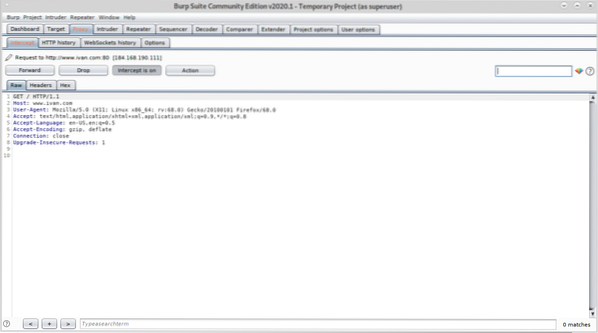

Nyní je BurpSuite připraven ukázat, jak může přes něj zachytit provoz, když je definován jako proxy. Na BurpSuite klikněte na Proxy na kartě a poté na Zachytit dílčí záložka se ujistěte zachycení je zapnuto a navštivte jakýkoli web z vašeho prohlížeče Firefox.

Požadavek mezi prohlížečem a navštíveným webem projde burpsuite, což vám umožní upravit pakety jako při útoku Man in the Middle.

Příkladem výše je klasická show funkcí Proxy pro začátečníky. Přesto vždy nemůžete nakonfigurovat proxy cíle, pokud jste to udělali, keylogger by byl užitečnější než útok Man In the Middle.

Nyní použijeme DNS a Neviditelný proxy funkce pro zachycení provozu ze systému, na kterém nemůžeme nakonfigurovat proxy.

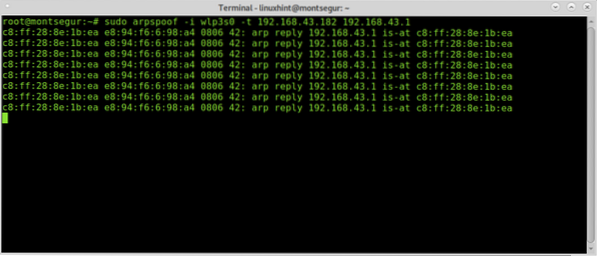

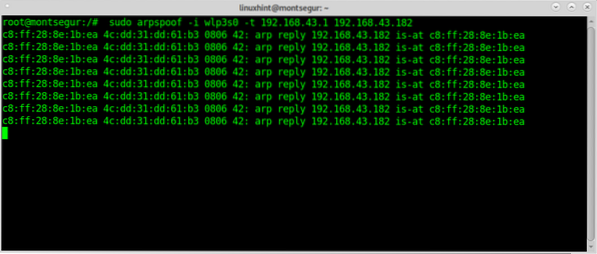

Chcete-li začít spouštět Arpspoof (na Debianu a na systémech Linux založených na Linuxu, můžete instalovat pomocí prostřednictvím apt install dsniff) Po instalaci dsniff s arpspoof pro zachycení paketů z cíle do routeru na konzole spusťte:

# sudo arpspoof -i

Pak k zachycení paketů z routeru do cílového běhu ve druhém terminálu:

# sudo arpspoof -i

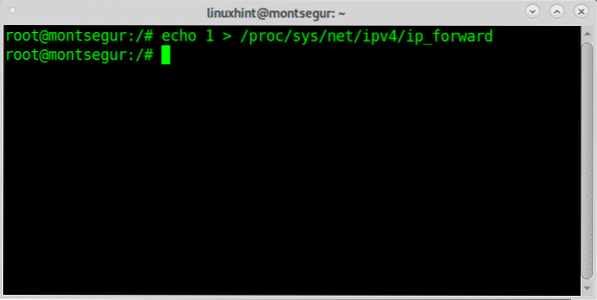

Chcete-li zabránit blokování oběti, povolte přeposílání IP:

# echo 1> / proc / sys / net / ipv4 / ip_forward

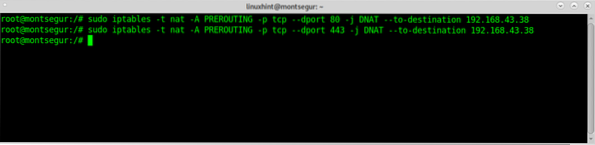

Přesměrujte veškerý provoz na port 80 a 443 do svého zařízení pomocí iptables spuštěním následujících příkazů:

# sudo iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT --to-destination192.168.43.38

# sudo iptables -t nat -A PREROUTING -p tcp --dport 443 -j DNAT --to-destination

192.168.43.38

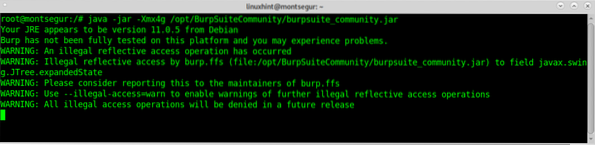

Spusťte BurpSuite jako root, jinak nebudou fungovat některé kroky, jako je povolení nových serverů proxy na konkrétních portech:

# java -jar -Xmx4g / opt / BurpSuiteCommunity / burpsuite_community.sklenice

Pokud se zobrazí následující varování, pokračujte stisknutím tlačítka OK.

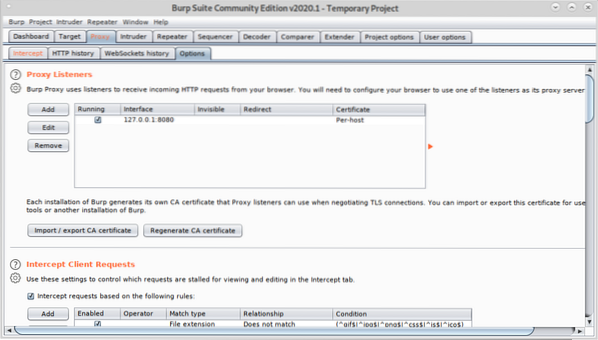

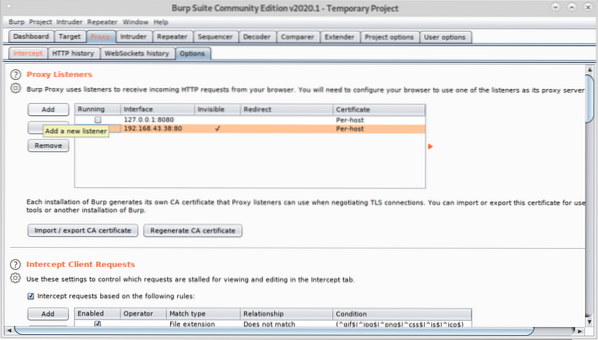

Jakmile je BurpSuite otevřený, klikněte na Proxy>Možnosti a klikněte na Přidat knoflík.

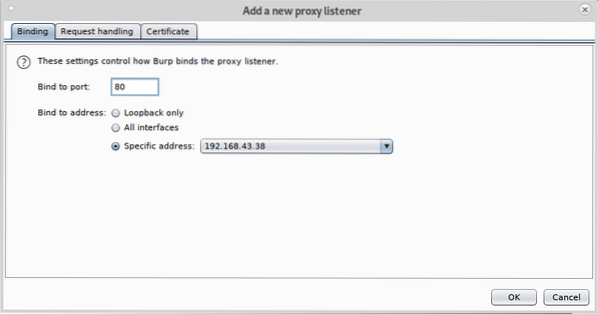

Vybrat 80 a dál Konkrétní adresa vyberte IP adresu vaší lokální sítě:

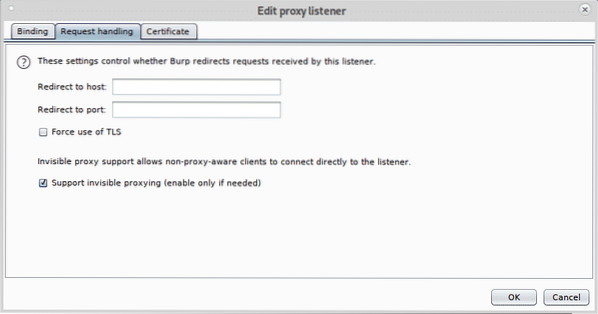

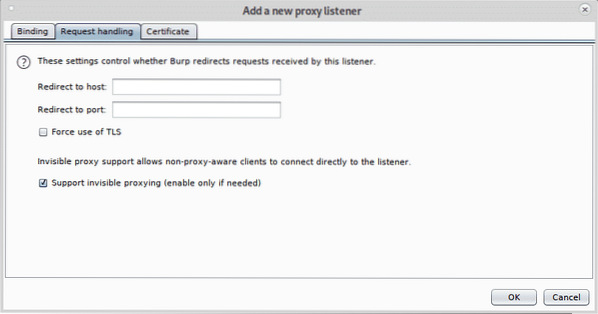

Poté klikněte na Vyřízení žádosti karta, zaškrtnutí Podpora neviditelného proxy serveru (povolit pouze v případě potřeby) a stiskněte OK.

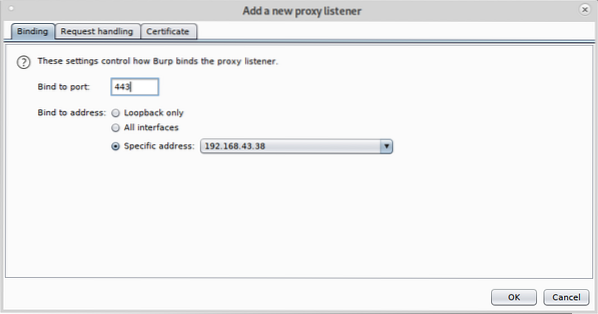

Opakujte výše uvedené kroky s portem 443, klikněte na Přidat.

Nastavte port 443 a znovu vyberte IP adresu vaší místní sítě.

Klikněte na Žádost o zpracování, podpora zaškrtnutí pro neviditelné proxy a stiskněte OK.

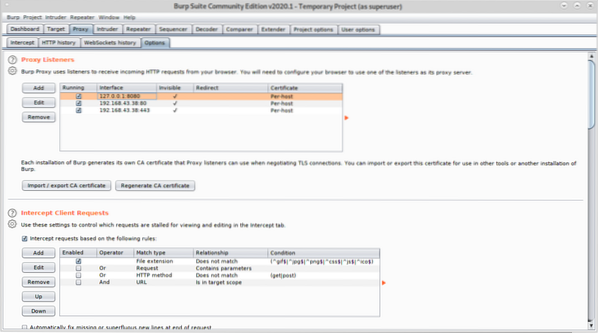

Označte všechny proxy jako běžící a jako neviditelné.

Nyní z cílového zařízení navštivte web, karta Intercept zobrazí zachycení:

Jak vidíte, podařilo se vám zachytit pakety bez předchozí konfigurace proxy v prohlížeči cíle.

Doufám, že vám tento návod na BurpSuite připadal užitečný. Pokračujte v LinuxHintu, kde najdete další tipy a aktualizace pro Linux a sítě.

Phenquestions

Phenquestions