Jak zkontrolovat a opravit chybu zabezpečení Spectre a Meltdown v systému Ubuntu 17.10 Artful Aardvark

Než vám ukážu, jak zkontrolovat a opravit chybu zabezpečení Spectre a Meltdown na Ubuntu 17.10. Pojďme se podívat, co to je.

Zranitelnost strašidla:

Zranitelnost Spectre narušuje izolaci mezi aplikacemi v počítači. Útočník tak může oklamat méně zabezpečenou aplikaci, aby odhalil informace o dalších zabezpečených aplikacích z modulu jádra operačního systému.

Zranitelnost roztavení:

Meltdown prolomí izolaci mezi uživatelem, aplikacemi a operačním systémem. Útočník tedy může napsat program, který může přistupovat k paměťovému umístění tohoto programu i dalších programů a získat tajné informace ze systému.

Kontrola chyb zabezpečení Spectre and Meltdown:

Pomocí skriptu Spectre and Meltdown Checker můžete zkontrolovat, zda je váš procesor ovlivněn chybami zabezpečení Spectre and Meltdown.

Teď si stáhnu skript Spectre a Meltdown Checker. Stáhnu skript do adresáře / tmp. Protože skript bude automaticky odstraněn při příštím restartu. Pokud si jej však chcete ponechat, zvažte jeho stažení někam jinam.

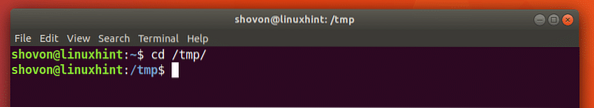

Přejděte do adresáře / tmp pomocí následujícího příkazu:

$ cd / tmp

Nyní spusťte následující příkaz ke stažení skriptu Spectre and Meltdown Checker z GitHub pomocí wget:

$ wget https: // raw.githubusercontent.com / speed47 / specter-meltdown-checker / master / specter-meltdown-checker.shSkript Specter and Meltdown Checker by měl být uložen jako „specter-meltdown-checker“.ona.

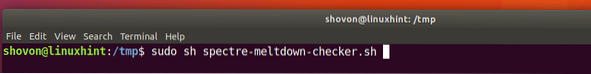

Nyní můžete spustit skript Spectre and Meltdown Checker Script pomocí následujícího příkazu:

$ sudo sh specter-meltdown-checker.sh

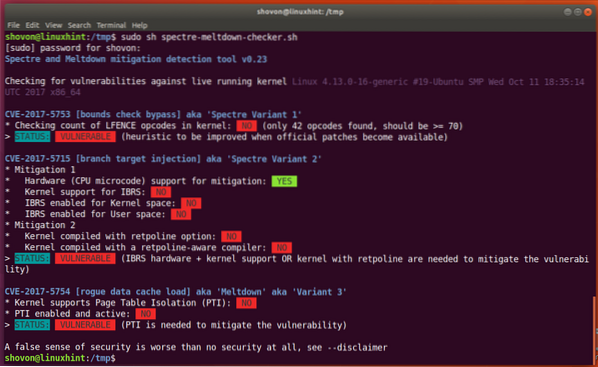

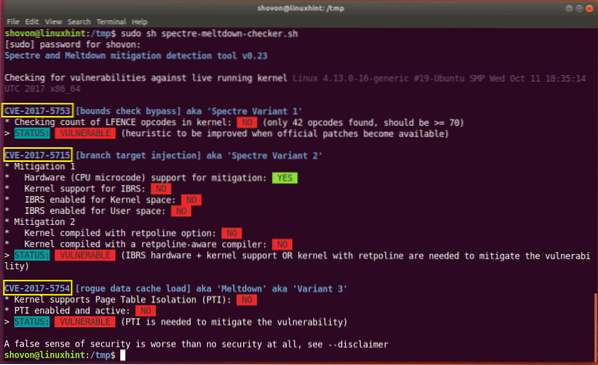

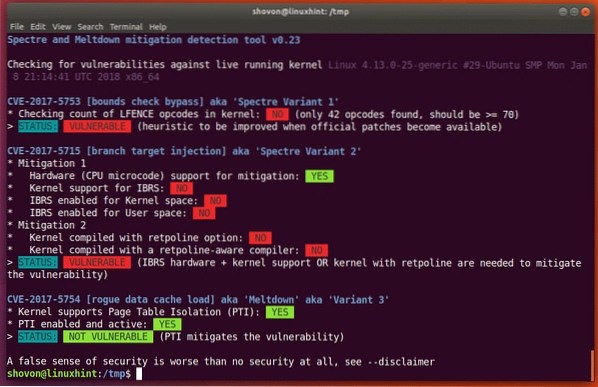

Na svém notebooku jsem dostal následující výstup, jak je znázorněno na následujícím obrázku. Vidíte, že můj procesor je zranitelný vůči Spectre Variant 1 (CVE-2017-5753), Spectre Variant 2 (CVE-2017-5715), Meltdown nebo Variant 3 (CVE-2017-5754).

CVE-2017-5753, CVE-2017-5715, CVE-2017-5754 jsou kódy těchto chyb zabezpečení. Pokud se chcete o těchto zranitelnostech dozvědět více, vyhledejte podle těchto kódů na Googlu a snad najdete něco zajímavého.

Chyby zabezpečení Patching Spectre a Meltdown:

Opravy Spectre a Meltdown jsou dodávány jako aktualizace jádra na Ubuntu 17.10. Ubuntu 17.10 vydává aktualizace jádra, protože jsou opraveny chyby zabezpečení Spectre a Meltdown.

Chcete-li získat tyto aktualizace jádra, musíte mít povoleno úložiště „artful-security“ a „artful-updates“.

Chcete-li zkontrolovat, zda jsou tato úložiště povolena, přejděte do nabídky Aplikace a vyhledejte „Software a aktualizace“. Měla by se zobrazit aplikace „Software a aktualizace“, jak je znázorněno na následujícím obrázku. Klikněte na to.

Měl by se otevřít „Software a aktualizace“. Nyní klikněte na označenou záložku „Aktualizace“.

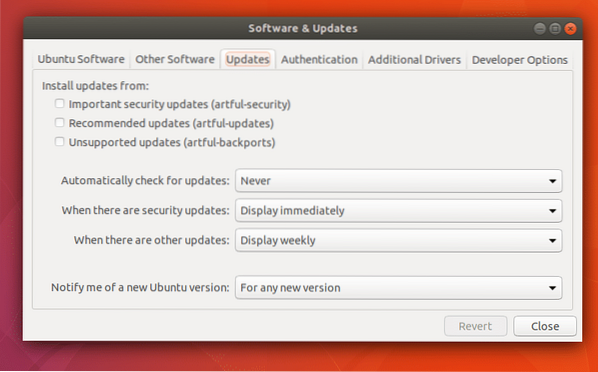

Mělo by se zobrazit následující okno. Vidíte to na mém Ubuntu 17.10 počítačů, úložiště „rafinované zabezpečení“ a „aktualizace rafinované“ nejsou povoleny.

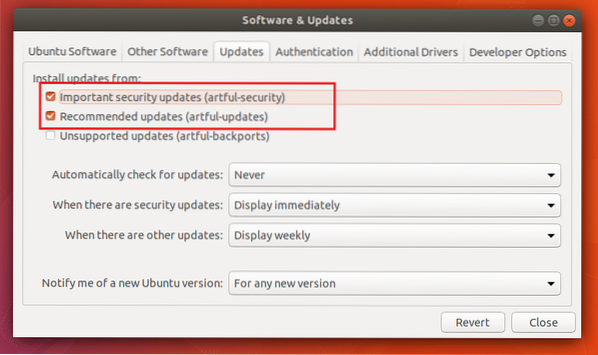

Kliknutím na zaškrtávací políčka je povolíte, jak je znázorněno na následujícím obrázku. Po dokončení klikněte na „Zavřít“.

Mělo by se zobrazit následující okno. Klikněte na „Znovu načíst“. Ubuntu by měl aktualizovat mezipaměť úložiště balíčků.

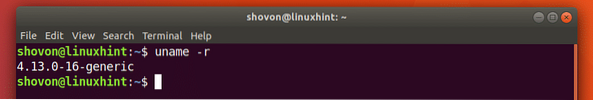

Po aktualizaci mezipaměti úložiště balíčků můžeme nainstalovat aktualizace jádra. Než se chystáte na aktualizaci jádra, je dobré zkontrolovat verzi jádra, kterou právě používáte. Budete tedy moci ověřit, zda je jádro aktualizováno nebo ne.

Zkontrolujte verzi jádra, kterou používáte ve svém Ubuntu 17.10 Artful Aardvark operating system with the following command:

$ uname -rVidíte tu verzi jádra na mém Ubuntu 17.10 stroj je 4.13.0-16

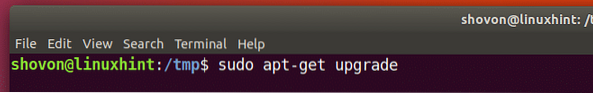

Nyní spusťte následující příkaz a aktualizujte všechny dostupné balíčky vašeho Ubuntu 17.10 operační systém:

$ sudo apt-get upgrade

Stiskněte 'y' a stiskněte

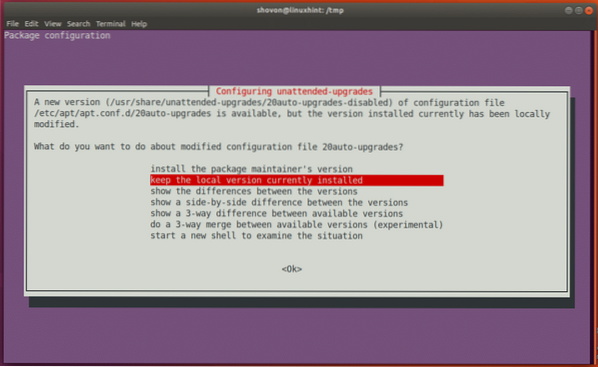

Během instalace aktualizací se může něco podobného zobrazit, pokud jste automatickou aktualizaci deaktivovali ručně. Můžete ponechat výchozí nastavení a stisknout

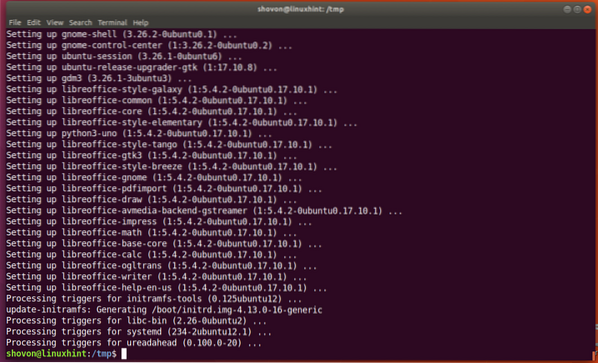

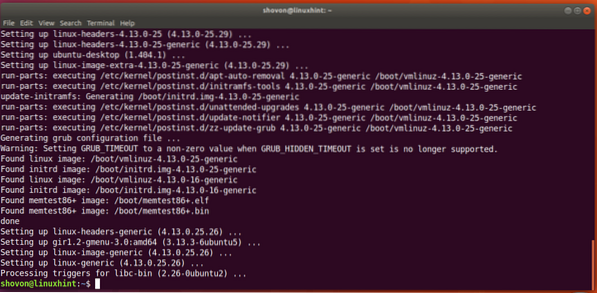

Všechno by mělo být aktualizováno.

Nyní restartujte počítač.

$ restart

Po spuštění počítače zkontrolujte znovu verzi jádra pomocí následujícího příkazu:

$ uname -rMěli byste vidět jinou verzi jádra než dříve.

Na Ubuntu 17.10, měl jsem problém. Jádro nebylo aktualizováno. Zkontroloval jsem a problém byl z nějakého neznámého důvodu, protože aktualizace jádra byly zadrženy, jak vidíte na snímku obrazovky.

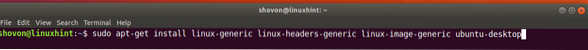

Chcete-li aktualizace jádra nainstalovat ručně, spusťte následující příkaz:

$ sudo apt-get install linux-generic linux-headers-generic linux-image-generic ubuntu-desktop

Stiskněte 'y' a pokračujte stisknutím.

Po dokončení instalace restartujte počítač pomocí příkazu 'reboot'.

Vaše jádro by mělo být aktualizováno.

Nyní, pokud znovu spustíte skript Spectre and Meltdown Checker Script, měli byste vidět nějaké změny.

$ sudo sh specter-meltdown-checker.shVidíte, že od tohoto psaní je na Ubuntu 17 opravena pouze zranitelnost Meltdown.10. Spectre je trochu těžší opravit. Tým Ubuntu na tom pracuje, i když mluvíme. Sledujte aktualizace jádra, tým Ubuntu by měl vydávat aktualizace, protože opraví další chyby zabezpečení. Můžete také zapnout automatickou aktualizaci.

Takto tedy kontrolujete a opravujete chybu zabezpečení Spectre a Meltdown na Ubuntu 17.10 Artful Aardvark. Děkujeme za přečtení tohoto článku.

Phenquestions

Phenquestions