Pomocné mody se obvykle používají k provádění jednorázových akcí po vykořisťování, ale s tímto fascinujícím nástrojem můžete udělat mnohem víc, například vytvořit si vlastní skenery zranitelnosti a skenery portů. Tento článek se podrobně podívá zejména na pomocný modul a naučí se, jak s ním vytvořit fuzzer.

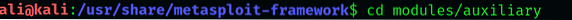

Krok 1: Přejděte do adresáře Metasploit

Nejprve spusťte Kali Linux a přejděte do adresáře Metasploit Framework. Do rozhraní Kali zadejte následující:

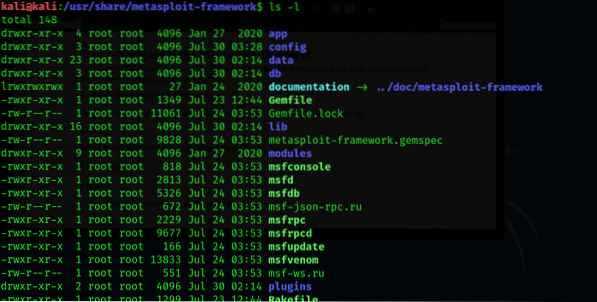

Chcete-li se lépe podívat na obsah zde, změňte zobrazení adresáře zadáním následujícího:

$ ls -l

Přejděte na modul podadresáře a znovu zadejte:

$ cd moduly

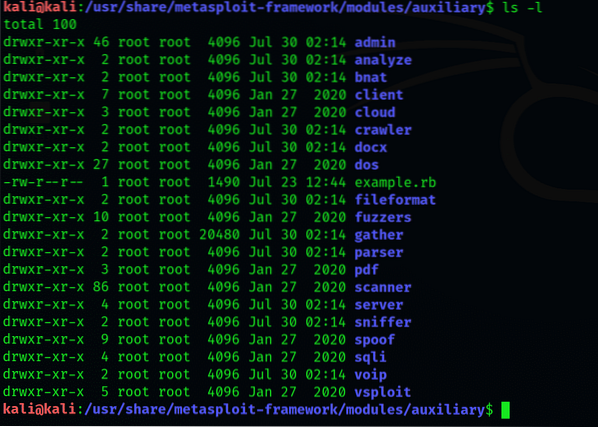

Tento výstup ukazuje různé typy modulů v Metasploit, včetně:

- Vykořisťuje

- Užitečné zatížení

- Kývnutí

- Pošta

- Kodéry

- Pomocný

Nyní prozkoumáme pomocný modul podrobněji.

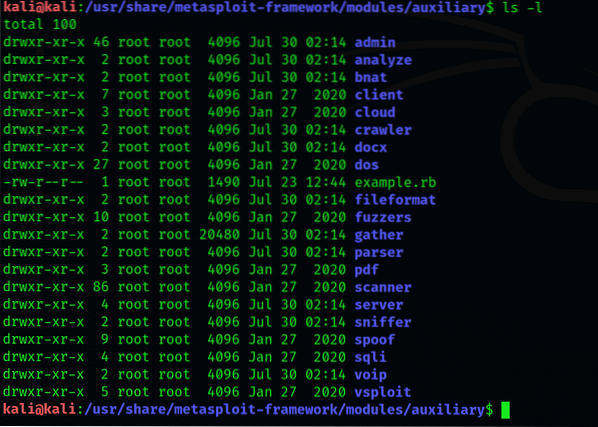

Krok 2: Rozbalte Pomocný adresář

Vstupte do pomocného adresáře

$ cd moduly / pomocné

Tím se rozdělí adresář pomocného modulu do několika podadresářů. Na výstupu se zobrazí komplexní seznam podadresářů, počínaje adresářem správce.

Vytváření fuzzerů

Než budeme pokračovat, nejprve definujeme, co fuzzing je.

Fuzzing: Stručný úvod

Fuzzing je praxe v disciplíně testování softwaru, která zahrnuje nepřetržité vkládání náhodných, neočekávaných vstupů do počítačového programu, aby se určily všechny možné pády, kterým může systém čelit. Vložení příliš velkého množství dat nebo náhodných vstupů do variabilní oblasti způsobí přetečení vyrovnávací paměti, kritickou zranitelnost, což je to, co Fuzzing hledá jako kontrolní techniku.

Přetečení vyrovnávací paměti je nejen vážnou zranitelností, ale je také často metodou go-to pro hackery, když se snaží proniknout do systému.

Fuzzing proces

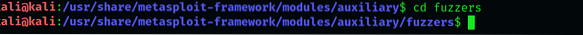

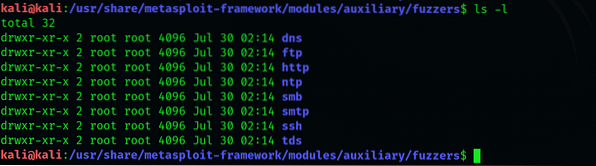

Přejděte do adresáře fuzzerů a seznam se dobře podívejte:

$ cd fuzzery

Mezi typy zobrazovaných fuzzerů patří: dns, ftp, http, smb, smtp, ssh a tds.

Fuzzer, který nás zde zvlášť zajímá, je ftp.

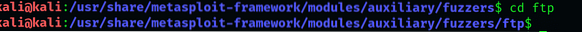

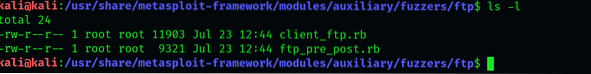

Dále otevřete adresář fuzzers:

$ cd ftp

Ze dvou zde zobrazených typů použijeme místo „client_ft“ fuzzer „tp_pre_post“.rb.“

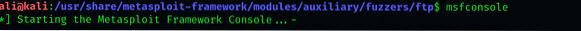

Otevřete msfconsole, najděte fuzzer „tp_pre_post“ a spusťte jej. Do příkazového řádku msf zadejte následující:

$ msfconsole

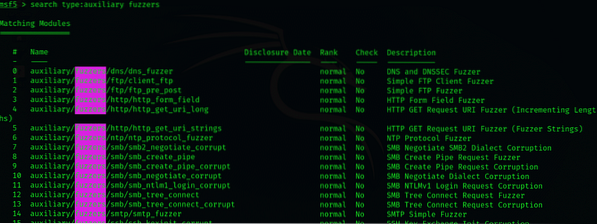

Msfconsole zobrazí pouze ty moduly, které jsou pomocné a zanedbávají jiné typy. Všimněte si, že všechny prezentované mody mají klíčové slovo ftp, které vyžaduje, aby proces roztřídil moduly podle pokynů v příkazu.

Výsledky hledání ukazují několik různých modulů; budeme používat pouze modul „auxiliary / fuzzers / ftp / ftp_pre_post“. Můžete se podívat na podrobnosti týkající se funkcí, které má tento mod zadáním msf> info.

Nyní načtěte tento modul zadáním:

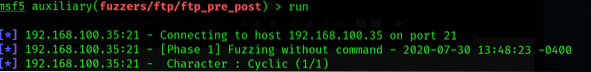

$ msf> použijte pomocné / fuzzery / ftp / ftp_pre_post

Jak vidíte, modul může mít několik různých vstupů. Budeme používat konkrétní IP adresu. V tomto příkladu používáme systém s operačním systémem Windows 2003 jako určený cíl pro testování našeho fuzzeru.

Nastavte IP adresu a spusťte modul:

$ msf> nastavit RHOSTS (zde zadejte IP)

Fuzzer začne s 10 bajty světla a pomalu začne přemáhat systém s většími vstupy, s každou iterací se zvýší o 10 bajtů. Ve výchozím nastavení je maximální velikost 20000 bajtů, kterou lze upravit podle typu systému.

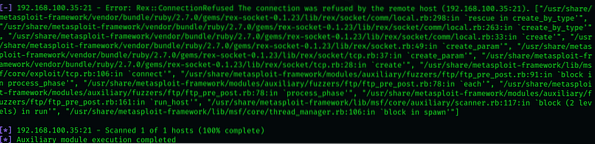

Jedná se o velmi spletitý a dlouhý proces, takže buďte trpěliví. Fuzzer se zastaví na zadaném limitu velikosti nebo když zjistí několik chybových zpráv.

Závěr

Tento článek popisuje, co jsou fuzzery: pomocné moduly, které nám umožňují kontrolovat zranitelnost systému, včetně přetečení vyrovnávací paměti, což je nejvýznamnější, protože je často přepsáno jeho využíváním. Článek také popsal, jak provést fuzzing v systému pomocí fuzzeru tp_pre_post. Přestože jsou fuzzery relativně jednoduššími součástmi Metasploit framework, mohou být nesmírně cenné, pokud jde o testování perem.

Je zřejmé, že to není jediná věc, které jsou pomocné moduly schopné; existují stovky různých modulů, které slouží různým účelům pro testování vašeho systému.

Phenquestions

Phenquestions