- Jak zakázat přístup ssh root na Debian 10 Buster

- Alternativy k zabezpečení vašeho přístupu ssh

- Filtrování portu ssh pomocí iptables

- Používání obálek TCP k filtrování ssh

- Zakázání služby ssh

- Související články

Jak zakázat přístup ssh root na Debian 10 Buster

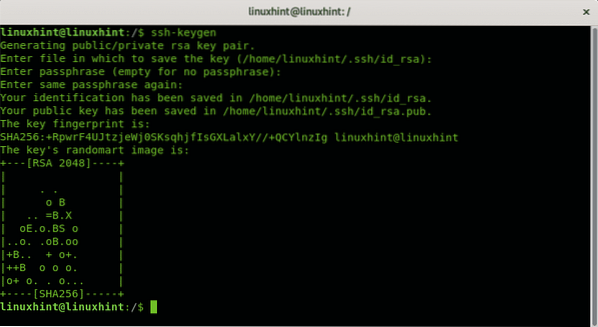

Chcete-li zakázat přístup ssh root, musíte upravit konfigurační soubor ssh, v Debianu to je / etc / ssh / sshd_config, upravit pomocí běhu nano textového editoru:

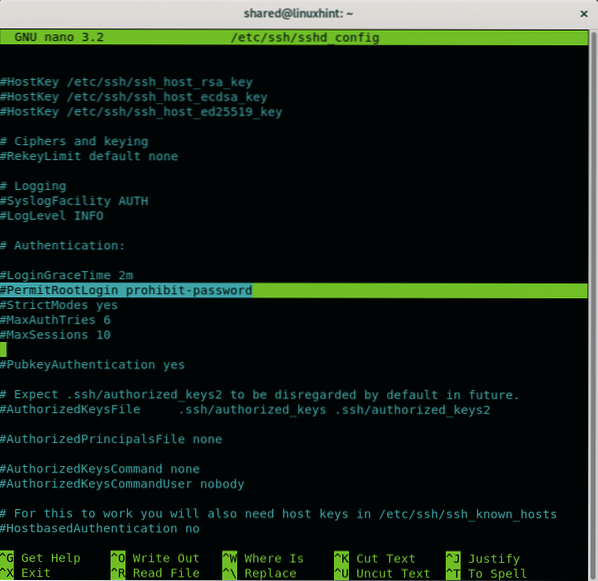

Na nano můžete stisknout CTRL + W (kde) a typ Kořen povolení najít následující řádek:

#PermitRootLogin zakázat heslo

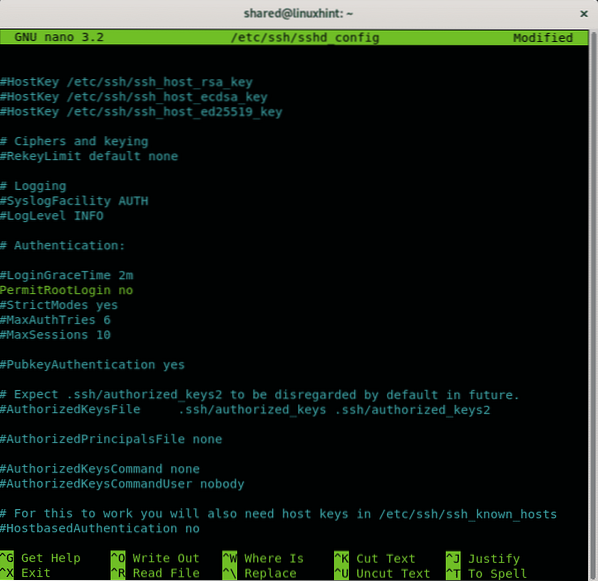

Chcete-li zakázat přístup root pomocí ssh, odkomentujte tento řádek a nahraďte jej zakázat heslo pro Ne jako na následujícím obrázku.

Po deaktivaci přístupu root stiskněte CTRL + X a Y uložit a ukončit.

The zakázat heslo možnost brání přihlašování pomocí hesla a umožňuje pouze přihlášení prostřednictvím záložních akcí, jako jsou veřejné klíče, což brání útokům hrubou silou.

Alternativy k zabezpečení vašeho přístupu ssh

Omezit přístup k ověřování pomocí veřejného klíče:

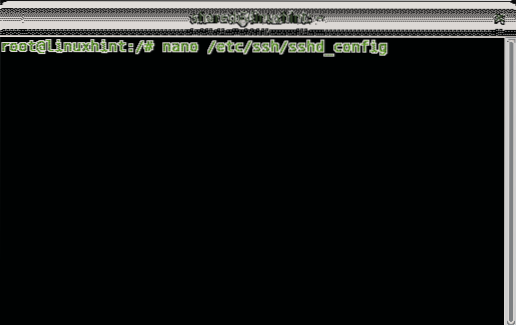

Chcete-li zakázat přihlášení pomocí hesla umožňující pouze přihlášení pomocí veřejného klíče, otevřete / etc / ssh / ssh_config konfigurační soubor znovu spuštěním:

Chcete-li zakázat přihlášení pomocí hesla umožňující pouze přihlášení pomocí veřejného klíče, otevřete / etc / ssh / ssh_config konfigurační soubor znovu spuštěním:

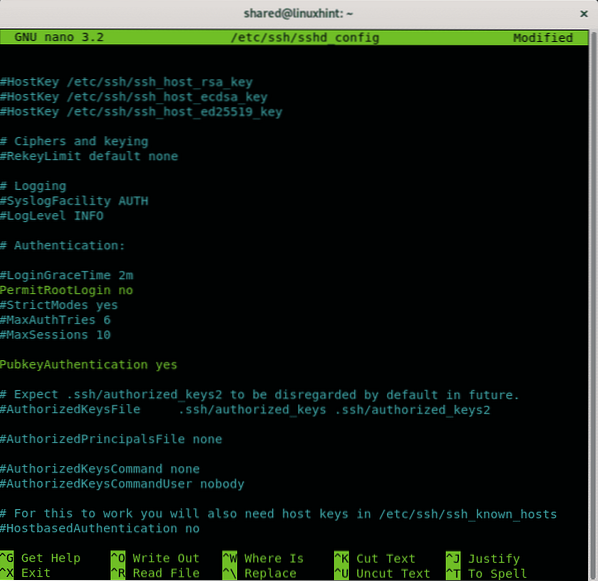

nano / etc / ssh / sshd_configNajděte řádek obsahující PubkeyAuthentication a ujistěte se, že to říká Ano jako v příkladu níže:

Vyhledáním řádku obsahujícího ověřte, zda je ověřování hesla deaktivováno Ověřování hesla, pokud je komentář, odkomentujte jej a ujistěte se, že je nastaven jako Ne jako na následujícím obrázku:

Poté stiskněte CTRL + X a Y uložit a ukončit nano textový editor.

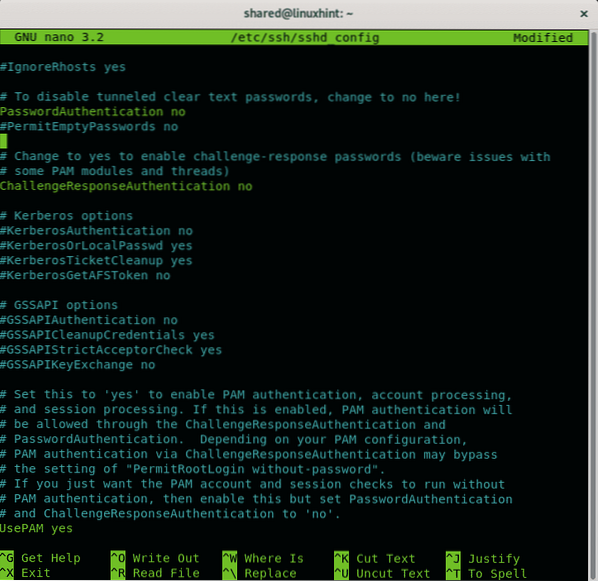

Nyní jako uživatel, kterému chcete povolit přístup ssh, musíte vygenerovat páry soukromých a veřejných klíčů. Běh:

ssh-keygenOdpovězte na posloupnost otázek, přičemž první odpověď ponechte výchozí stisknutím klávesy ENTER, nastavte přístupovou frázi, opakujte ji a klíče se uloží na ~ /.ssh / id_rsa

Zadejte soubor, do kterého chcete klíč uložit (/ root /.ssh / id_rsa):

Zadejte přístupovou frázi (prázdná bez přístupové fráze):

Vaše identifikace byla uložena v / root /.ssh / id_rsa.

Váš veřejný klíč byl uložen v / root /.ssh / id_rsa.hospoda.

Klíčový otisk prstu je:

SHA256: 34 + uXVI4d3ik6ryOAtDKT6RaIFclVLyZUdRlJwfbVGo root @ linuxhint

Náhodný obrázek klíče je:

+---[RSA 2048]----+

K přenosu párů klíčů, které jste právě vytvořili, můžete použít ssh-copy-id příkaz s následující syntaxí:

ssh-copy-idZměňte výchozí port ssh:

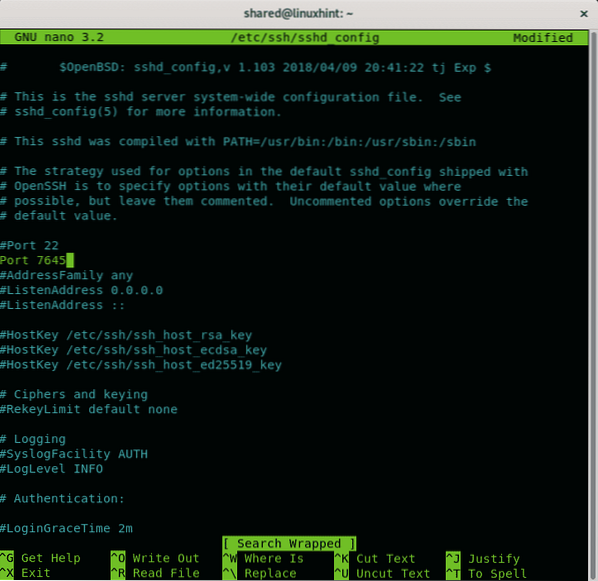

Otevři / etc / ssh / ssh_config konfigurační soubor znovu spuštěním:

nano / etc / ssh / sshd_config

Řekněme, že chcete použít port 7645 místo výchozího portu 22. Přidejte řádek jako v příkladu níže:

Poté stiskněte CTRL + X a Y uložit a ukončit.

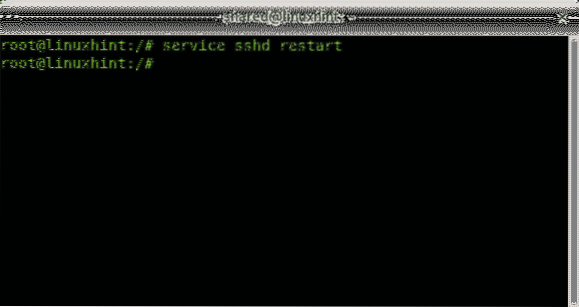

Restartujte službu ssh spuštěním:

restartování služby sshd

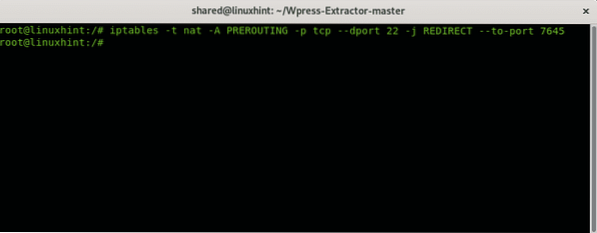

Pak byste měli nakonfigurovat iptables tak, aby umožňovaly komunikaci přes port 7645:

iptables -t nat -A PREROUTING -p tcp --dport 22 -j REDIRECT --to-port 7645

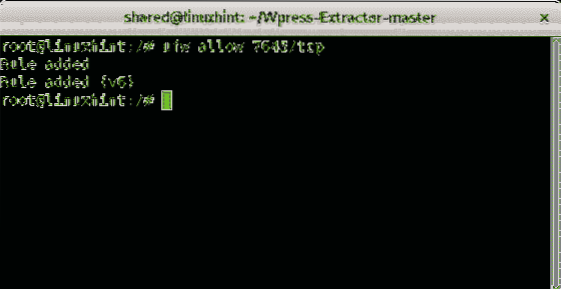

Místo toho můžete také použít UFW (nekomplikovaný firewall):

ufw povolit 7645 / tcp

Filtrování portu ssh

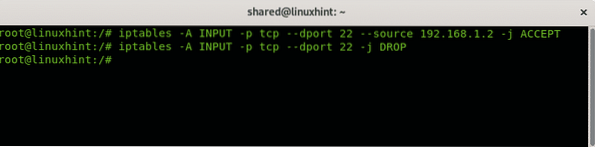

Můžete také definovat pravidla pro přijetí nebo odmítnutí připojení ssh podle konkrétních parametrů. Následující syntaxe ukazuje, jak přijímat ssh připojení z konkrétní IP adresy pomocí iptables:

iptables -A VSTUP -p tcp --dport 22 --zdrojiptables -A VSTUP -p tcp --dport 22 -j DROP

První řádek výše uvedeného příkladu instruuje iptables, aby přijímaly příchozí (INPUT) TCP požadavky na port 22 z IP 192.168.1.2. Druhý řádek dává pokyn tabulkám IP, aby zrušila všechna připojení k portu 22. Zdroj můžete také filtrovat podle adresy mac, jako v příkladu níže:

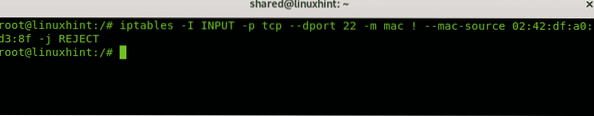

iptables -I VSTUP -p tcp --dport 22 -m mac ! --zdroj mac 02: 42: df: a0: d3: 8f-j ODMÍTNOUT

Výše uvedený příklad odmítá všechna připojení kromě zařízení s mac adresou 02: 42: df: a0: d3: 8f.

Používání obálek TCP k filtrování ssh

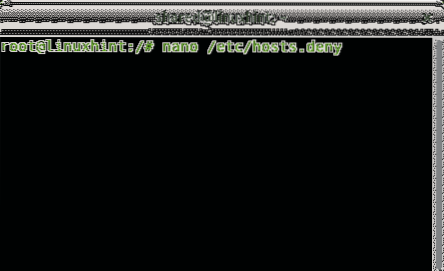

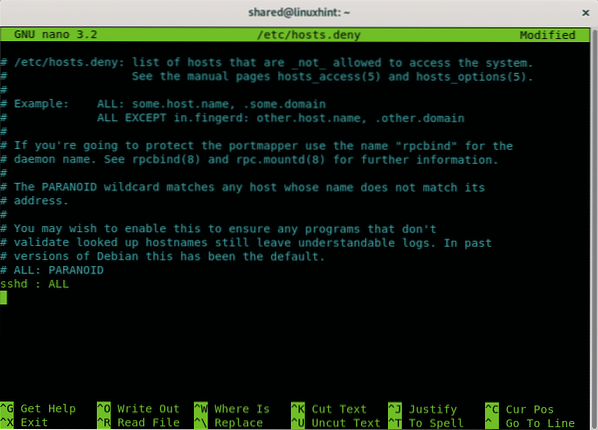

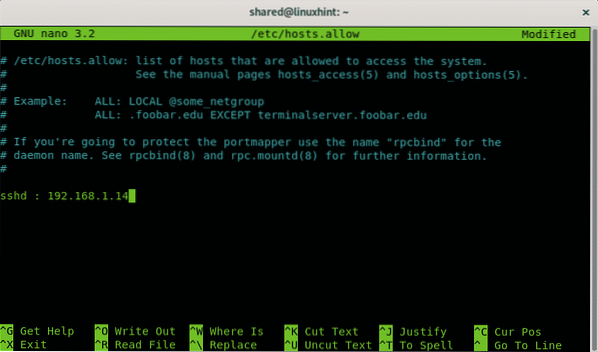

Dalším způsobem, jak přidat IP adresy na seznam povolených pro připojení přes ssh, zatímco ostatní odmítnete, je úprava hostitelů adresářů.popřít a hostitelé.povolit umístění v / atd.

Chcete-li odmítnout spuštění všech hostitelů:

nano / etc / hosts.odmítnout

Přidat poslední řádek:

sshd: VŠECHNY

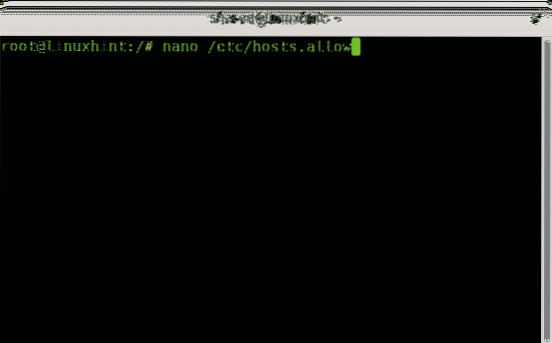

Stisknutím kláves CTRL + X a Y uložte a ukončete. Nyní povolte konkrétní hostitele pomocí ssh upravte soubor / etc / hosts.povolit, upravit jej spustit:

nano / etc / hosts.dovolit

Přidejte řádek obsahující:

sshd:

Stisknutím kombinace kláves CTRL + X uložte a ukončete nano.

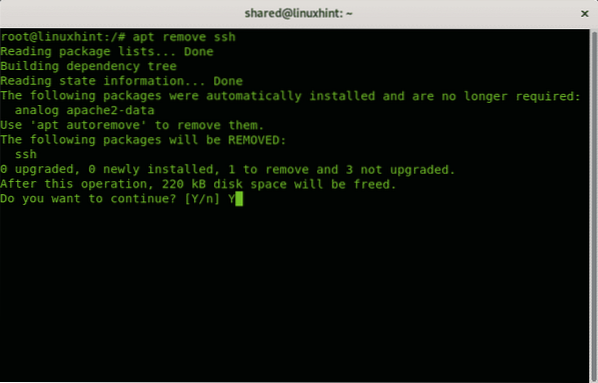

Zakázání služby ssh

Mnoho domácích uživatelů považuje ssh za zbytečné, pokud jej vůbec nepoužíváte, můžete jej odebrat nebo můžete port zablokovat nebo filtrovat.

V Debianu Linux nebo v systémech jako Ubuntu můžete služby odebrat pomocí správce balíků apt.

Odebrání běhu služby ssh:

Chcete-li odstranění dokončit, stiskněte Y.

A to je vše o domácích opatřeních k zajištění bezpečnosti ssh.

Doufám, že vám tento návod připadal užitečný, sledujte LinuxHint a získejte další tipy a návody k Linuxu a síťovým sítím.

Související články:

- Jak povolit server SSH na Ubuntu 18.04 LTS

- Povolte SSH v Debianu 10

- Přesměrování portů SSH v systému Linux

- Společné možnosti konfigurace SSH Ubuntu

- Jak a proč změnit výchozí port SSH

- Nakonfigurujte přeposílání SSH X11 v Debianu 10

- Arch Linux SSH Server Nastavení, přizpůsobení a optimalizace

- Iptables pro začátečníky

- Práce s Debian Firewally (UFW)

Phenquestions

Phenquestions