V tomto případě zachytíme obrázky, objevíme obrázky, které uživatelé stahují nebo nahrávají generované zařízeními fotoaparátu, v dalším článku vyhledáme pověření.

Hlavními nástroji k provádění tohoto čichání jsou Ettercap a Driftnet, původně měl tento tutoriál zahrnovat i pověření, ale po nalezení všech online tutoriálů na Driftnetu nejsou kompletní, raději jsem to nechal věnovaný uživatelům s obtížemi čichat obrázky, proces je pěkný jednoduché, ale musí být provedeny všechny kroky, pravděpodobně další výukové programy jsou zaměřeny na Kali, která ve výchozím nastavení přináší správné nastavení, aby program fungoval, protože je to spuštění a pro mnoho uživatelů to neplatí.

V tomto případě mám přístup ke kabelové síti, ale pokud potřebujete pomoc s vynucením přístupu k síti někoho jiného, můžete si prohlédnout předchozí články o tomto tématu publikované na Linuxu.

Instalace správných balíčků

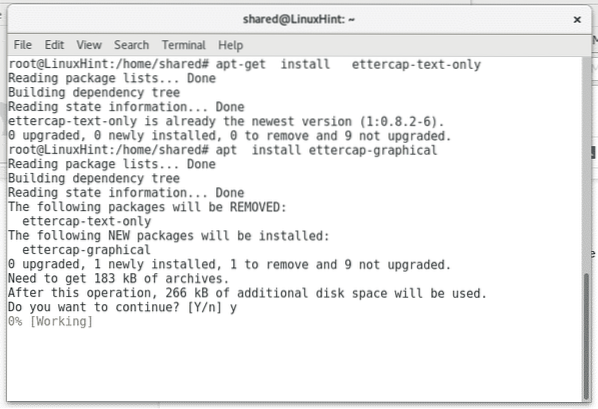

Ettercap: představovaný vlastní webovou stránkou jako sada pro útoky „Man In the Middle“. Chcete-li jej nainstalovat, stačí spustit:

apt install ettercap-text-only -yapt install ettercap-graphical -y

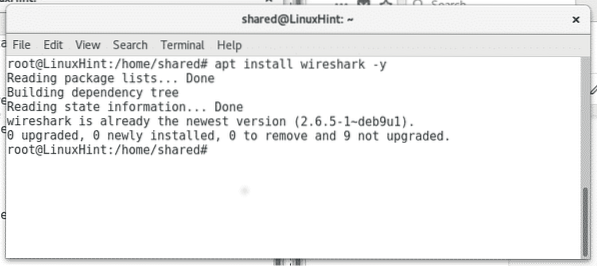

Wireshark: uváděný jako analyzátor paketů. Chcete-li jej nainstalovat, postupujte takto:

apt install wireshark -y

V mém případě jsou některé nástroje již nainstalovány a Linux informuje, že je již nainstalován a aktualizován.

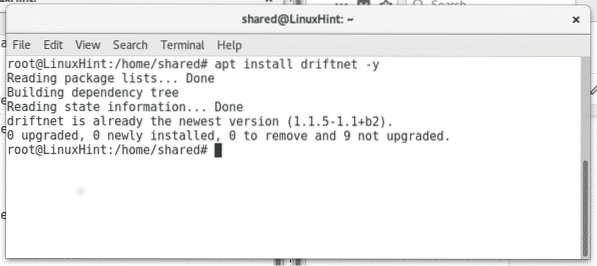

Driftnet: Toto je program pro obrázky, které se objevují v systému Kali Linux, pro jeho instalaci na Debian nebo Ubuntu stačí spustit:

apt nainstalovat driftnet -y

Pořizování obrázků ze sítě

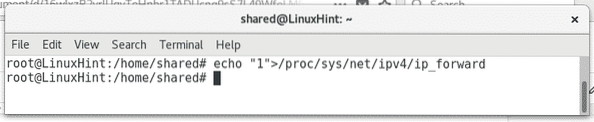

Jakmile nainstalujete správný software, začneme zachycovat obrázky, abychom mohli zachytit provoz bez blokování připojení „oběti“, musíme povolit ip_forward, abychom tak mohli provést:

echo "1"> / proc / sys / net / ipv4 / ip_forward

Poté začněte analyzovat spuštění sítě:

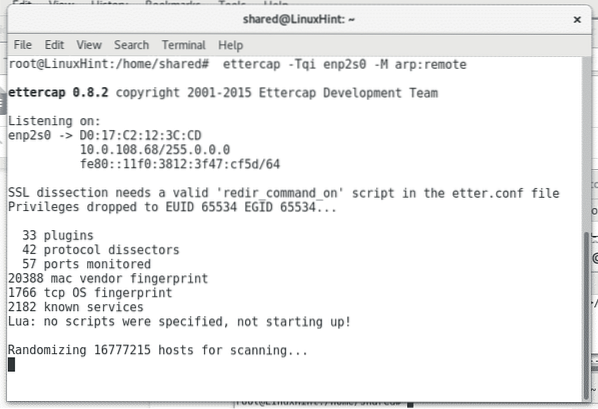

ettercap -Tqi enp2s0 -M arp: vzdálený

Kde enp2s0 nastaví vaše síťové zařízení.

Počkejte, až se skenování ukončí. Pak spusťte unášená síť v novém terminálu, jak je znázorněno níže:

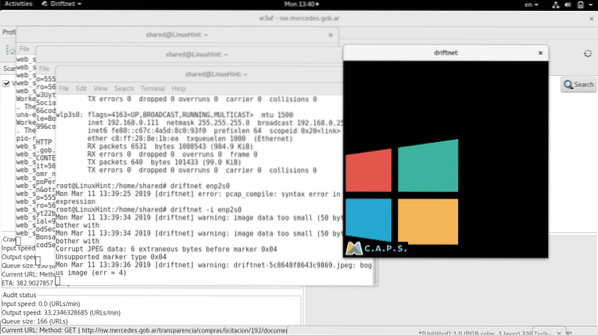

driftnet -i enp2s0 (nezapomeňte nahradit enp2s0 za správnou síťovou kartu, např.g wlan0 nebo eth0)

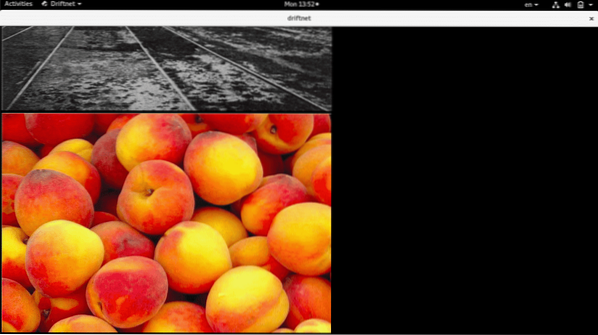

Jak vidíte, černé okno s výzvou se dvěma obrázky, které se jistě přenášejí prostřednictvím nebezpečných protokolů (http). Můžete také vidět některé chyby v terminálu vedle černého okna, tyto chyby odkazují jak na poškozené obrázky (na driftnet), tak na falešně pozitivní v provozu.

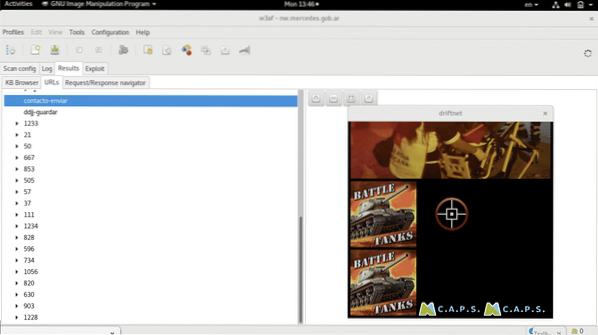

Nechte postup skenování a driftnet získá nové obrázky, pokud jsou v síti k dispozici.

Ignorujte program na pozadí a zaměřte se na černý čtverec, jehož velikost můžete změnit pomocí myši, abyste viděli obrázky pohodlnějším způsobem.

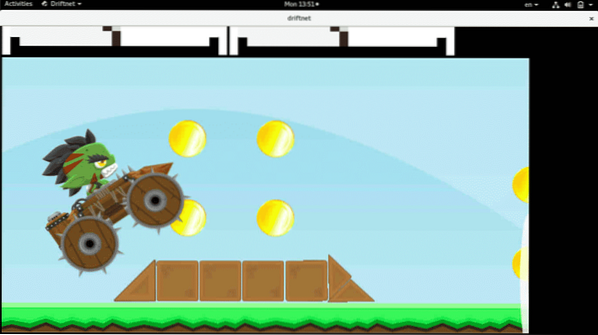

Jak vidíte, obrázky se liší podle toho, jak pokračuje proces skenování v síti.

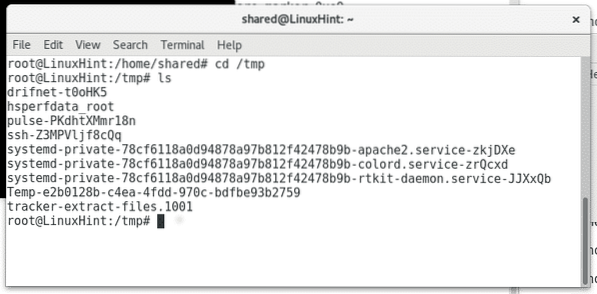

Nakonec driftnet uloží všechny obrázky do adresáře nebo oddílu / tmp, podadresáře driftnetu můžete zobrazit spuštěním

ls / tmpnebo

cd / tmp

Chrání vaši síť před tímto útokem

Nejzákladnějším způsobem, jak se vyhnout čichání a chránit své soukromí prostřednictvím sítě, je používat pouze zabezpečené protokoly, zkuste přesměrovat veškerý provoz pouze prostřednictvím zabezpečených protokolů, jako je HTTPS nebo SFTP, místo HTTP nebo FTP, a uvedeme několik příkladů. Používání protokolu IPsec ve vaší síti a udržování oddělené sítě LAN a WAN jsou také dobrým doporučením, jak skrýt obsah, se kterým komunikujete, a vyhnout se externím pokusům o přístup prostřednictvím wifi.

V našich dalších výukových programech vám ukážu, jak také čichat přihlašovací údaje odeslané prostřednictvím nezašifrovaných protokolů, uživatelská jména, hesla a možná další užitečné informace, jako jsou adresy URL webových stránek navštívené zařízeními připojenými k síti.

Doufám, že vám tento návod pomůže, zůstaňte v kontaktu s LinuxHint a získejte další tipy a výukové programy pro Linux.

Phenquestions

Phenquestions