Systém detekce narušení nás může varovat před DDOS, hrubou silou, zneužitím, únikem dat a dalšími, monitoruje naši síť v reálném čase a komunikuje s námi as naším systémem, jak se rozhodujeme.

V LinuxHint jsme dříve věnovali Snort dva výukové programy, Snort je jedním z předních systémů detekce narušení na trhu a pravděpodobně prvním. Články byly Instalace a použití systému detekce vniknutí Snort k ochraně serverů a sítí a konfigurace Snort IDS a vytvoření pravidel.

Tentokrát ukážu, jak nastavit OSSEC. Server je jádrem softwaru, obsahuje pravidla, položky událostí a zásady, zatímco jsou agenti instalováni na monitorovaná zařízení. Agenti doručují na server protokoly a informují o událostech. V tomto tutoriálu budeme instalovat pouze stranu serveru, abychom mohli monitorovat používané zařízení, server již obsahuje funkce agenta do zařízení, ve kterém je nainstalován.

Instalace OSSEC:

Nejprve spusťte:

apt nainstalujte libmariadb2U balíčků Debian a Ubuntu si můžete stáhnout OSSEC Server na https: // updates.atomicorp.com / kanály / ossec / debian / pool / main / o / ossec-hids-server /

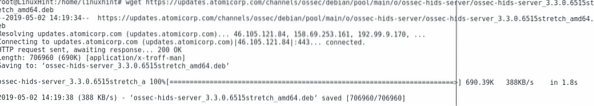

Pro tento tutoriál stáhnu aktuální verzi zadáním do konzoly:

wget https: // aktualizace.atomicorp.com / kanály / ossec / debian / pool / main / o /ossec-hids-server / ossec-hids-server_3.3.0.6515stretch_amd64.deb

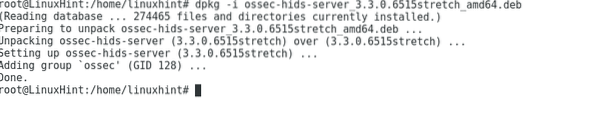

Poté spusťte:

dpkg -i ossec-hids-server_3.3.0.6515stretch_amd64.deb

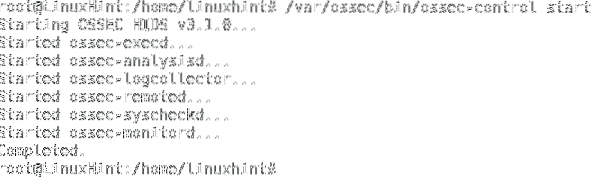

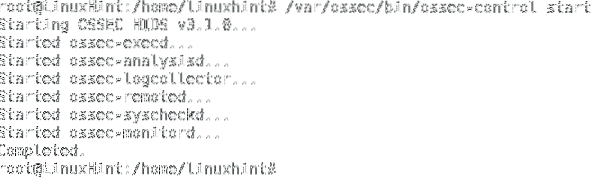

Spusťte OSSEC spuštěním:

/ var / ossec / bin / ossec-control start

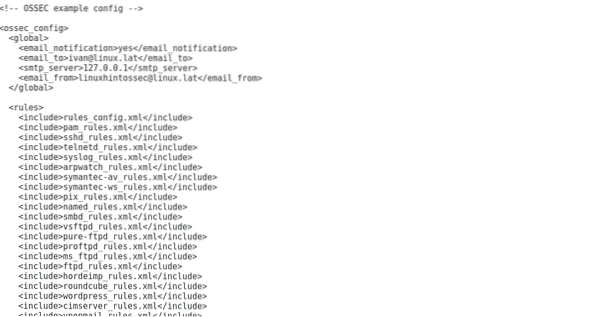

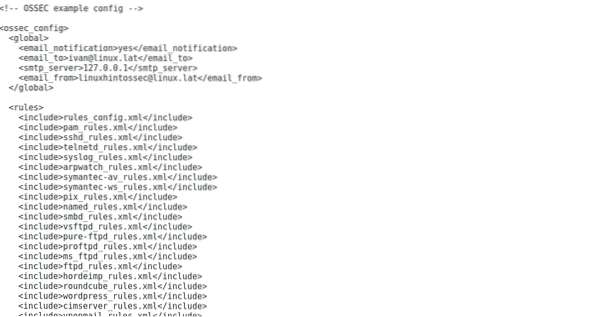

Ve výchozím nastavení naše instalace neumožňovala e-mailové upozornění, aby bylo možné jej upravit

nano / var / ossec / etc / ossec.konfZměna

Pro

A přidejte:

lis ctrl + x a Y uložit a ukončit a znovu spustit OSSEC:

/ var / ossec / bin / ossec-control start

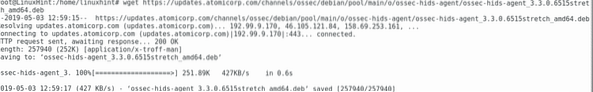

Poznámka: pokud chcete nainstalovat agenta OSSEC na jiný typ zařízení:

wget https: // aktualizace.atomicorp.com / kanály / ossec / debian / pool / main / o /ossec-hids-agent / ossec-hids-agent_3.3.0.6515stretch_amd64.deb

dpkg -i ossec-hids-agent_3.3.0.6515stretch_amd64.deb

Opět umožňuje zkontrolovat konfigurační soubor pro OSSEC

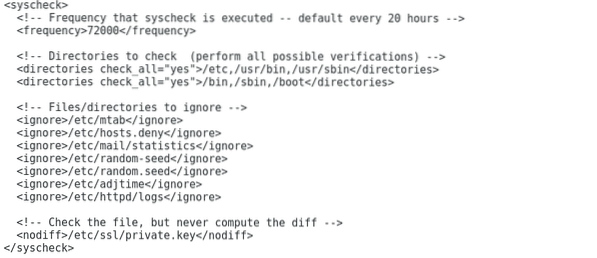

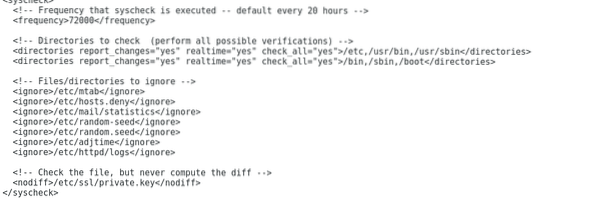

nano / var / ossec / etc / ossec.konf Přejděte dolů a přejděte do sekce Syscheck

Přejděte dolů a přejděte do sekce Syscheck

Zde můžete určit adresáře kontrolované OSSEC a intervaly revizí. Můžeme také definovat adresáře a soubory, které mají být ignorovány.

Chcete-li nastavit OSSEC na hlášení událostí v reálném čase, upravte řádky

Na

/ usr / sbin

Chcete-li přidat nový adresář pro OSSEC, zkontrolujte přidání řádku:

Zavřete nano stisknutím CTRL + X a Y a typ:

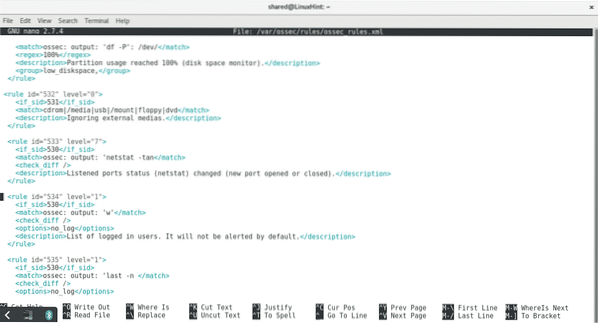

nano / var / ossec / rules / ossec_rules.xml

Tento soubor obsahuje pravidla OSSEC, úroveň systému určí odpověď systému. Například ve výchozím nastavení OSSEC hlásí pouze varování úrovně 7, pokud existuje nějaké pravidlo s úrovní nižší než 7 a chcete být informováni, když OSSEC identifikuje incident, upravte číslo úrovně pro 7 nebo vyšší. Například pokud chcete být informováni, když se hostitel odblokuje pomocí aktivní odpovědi OSSEC, upravte následující pravidlo:

Na:

Bezpečnější alternativou může být přidání nového pravidla na konci souboru, který přepíše předchozí:

Nyní máme OSSEC nainstalovaný na místní úrovni, v dalším kurzu se dozvíme více o pravidlech a konfiguraci OSSEC.

Doufám, že vám tento návod pomohl začít s OSSEC, sledujte LinuxHint.com pro další tipy a aktualizace pro Linux.

Phenquestions

Phenquestions