Instalace

John The Ripper lze nainstalovat mnoha způsoby. Několik běžných je, že jej můžeme nainstalovat pomocí apt-get nebo snap. Otevřete terminál a spusťte následující příkazy.

[chráněno e-mailem]: ~ $ sudo apt-get install john -yTím se zahájí proces instalace. Po dokončení zadejte do terminálu „john“.

[chráněno e-mailem]: ~ $ johnJohn Rozparovač 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Copyright (c) 1996-2019 od Solar Designer a dalších

Domovská stránka: http: // www.openwall.com / john /

To znamená John the Ripper v1.9.Na vašem zařízení je nyní nainstalována 0. Vidíme adresu URL domovské stránky, která nás posílá na web Open-wall. A níže uvedené použití ukazuje, jak tento nástroj používat.

Lze jej také stáhnout a nainstalovat pomocí snapu. Pokud ji ještě nemáte, musíte si ji nainstalovat.

[chráněno e-mailem]: ~ $ sudo apt aktualizace[chráněno e-mailem]: ~ $ sudo apt install snapd

A poté nainstalujte JohnTheRipper pomocí snap.

[chráněno e-mailem]: ~ $ sudo snap install john-the-ripperPraskání hesel pomocí JohnTheRipper

Ve vašem počítači je tedy nainstalován JohnTheRipper. Nyní k zajímavé části, jak s ní prolomit hesla. Do terminálu napište „john“. Terminál vám ukáže následující výsledek:

[chráněno e-mailem]: ~ $ johnJohn Rozparovač 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Copyright (c) 1996-2019 od Solar Designer a dalších

Domovská stránka: http: // www.openwall.com / john /

Pod domovskou stránkou je POUŽITÍ uvedeno jako:

Použití: john [MOŽNOSTI] [SOUBORY HESEL]

Podíváme-li se na jeho použití, můžeme zjistit, že mu musíte pouze poskytnout soubory s hesly a požadovanou možnost. Níže jsou uvedeny různé MOŽNOSTI, které nám poskytují různé možnosti, jak lze útok provést.

Mezi různé dostupné možnosti patří:

-singl

- Výchozí režim s použitím výchozích nebo pojmenovaných pravidel.

-seznam slov

- režim seznamu slov, čtení slovníku slovníku ze SOUBORU nebo standardní vstup

-kódování

- kódování vstupu (např. UTF-8, ISO-8859-1).

-pravidla

- povolit pravidla pro manipulaci se slovy pomocí výchozích nebo pojmenovaných pravidel.

-přírůstkové

- „Inkrementální“ režim

-externí

- externí režim nebo slovní filtr

-obnovit = JMÉNO

- obnovit přerušenou relaci [s názvem NAME]

-relace = JMÉNO

- pojmenovat novou relaci NAME

-status = JMÉNO

- tisknout stav relace [s názvem NAME]

-ukázat

- zobrazit prasklá hesla.

-test

- provádět testy a měřítka.

-soli

- naplnit soli.

-vidlice = N

- Vytvořte N procesů pro crackování.

-hrnec = JMÉNO

- soubor hrnce k použití

-list = CO

- uvádí, jaké funkce. -list = help ukazuje více o této možnosti.

-formát = JMÉNO

- Poskytněte Johnovi typ hash. E.g, -format = raw-MD5, -format = SHA512

Různé režimy v JohnTheRipper

Ve výchozím nastavení John zkusí „single“, poté „wordlist“ a nakonec „inkrementální“. Režimy lze chápat jako metodu, kterou Jan používá k prolomení hesel. Možná jste slyšeli o různých druzích útoků, jako je slovníkový útok, útok Bruteforce atd. To jsou přesně to, co nazýváme Johnovy režimy. Seznamy slov obsahující možná hesla jsou pro slovníkový útok zásadní. Kromě výše uvedených režimů podporuje John také další režim zvaný externí režim. Můžete se rozhodnout vybrat soubor slovníku nebo můžete provést hrubou sílu s Johnem Rozparovačem tak, že vyzkoušíte všechny možné obměny v heslech. Výchozí konfigurace začíná režimem jednoho crackování, hlavně proto, že je rychlejší a ještě rychlejší, pokud používáte více souborů hesel najednou. Nejvýkonnějším dostupným režimem je přírůstkový režim. Při crackování to zkusí různé kombinace. Externí režim, jak název napovídá, bude používat vlastní funkce, které si sami napíšete, zatímco režim seznamu slov přebírá seznam slov určený jako argument možnosti a zkusí jednoduchý slovníkový útok na hesla.

[chráněno e-mailem]: ~ $ john heslo-soubor -w seznam slovJohn nyní začne kontrolovat tisíce hesel. Prolomení hesla je náročné na CPU a je to velmi dlouhý proces, takže čas, který zabere, bude záviset na vašem systému a síle hesla. Může to trvat dny. Pokud heslo není výkonným procesorem několik dní prolomeno, je to velmi dobré heslo. Pokud je to opravdu crucia; prolomit heslo a poté opustit systém, dokud ho John nepraskne ... Jak již bylo zmíněno dříve, může to trvat mnoho dní.

Jak praskne, můžete zkontrolovat stav stisknutím libovolné klávesy. Chcete-li ukončit relaci útoku, jednoduše stiskněte klávesu 'q' nebo Ctrl + C.

Jakmile najde heslo, zobrazí se na terminálu. Všechna prolomená hesla se ukládají do souboru s názvem ~ /.Honza Honza.hrnec.

Zobrazuje hesla v $ [HASH]: formát.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Pojďme prolomit heslo. Například máme hash hesla MD5, který musíme prolomit.

bd9059497b4af2bb913a8522747af2deDáme to do souboru, řekněme heslo.hash a uložte jej do uživatele:

Můžete zadat libovolné uživatelské jméno, není nutné mít některá zadaná.

Teď to rozbijeme!

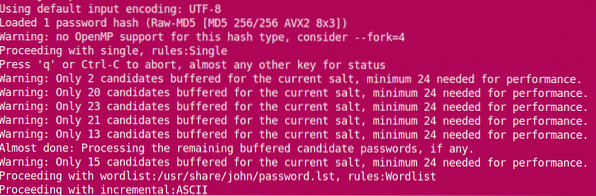

[chráněno e-mailem]: ~ $ john heslo.hash --format = Raw-MD5Začíná to prolomovat heslo.

Vidíme, že john načte ze souboru hash a začíná režimem „single“. Jak postupuje, přejde na seznam slov, než přejde na přírůstkové. Když prolomí heslo, zastaví relaci a zobrazí výsledky.

Heslo lze později zobrazit také:

[chráněno e-mailem]: ~ $ john heslo.hash --format = Raw-MD5 - showadmin: smaragd

1 hash hesla prolomen, 0 zbývá

Také ~ /.Honza Honza.hrnec:

[chráněno e-mailem]: ~ $ cat ~ /.Honza Honza.hrnec

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: smaragd

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Heslo tedy je smaragd.

Internet je plný moderních nástrojů a nástrojů pro rozbíjení hesel. JohnTheRipper může mít mnoho alternativ, ale je to jedna z nejlepších dostupných. Happy cracking!

Phenquestions

Phenquestions