H.D.Moore, expert na zabezpečení sítě, vytvořil Metasploit v Perlu v roce 2003. Navrhl jej jako automatizovaný nástroj pro vykořisťování, který eliminuje neustálé požadavky na ruční ověřování. První verze byla vydána s omezeným počtem exploitů. Později byl přizpůsoben Ruby, což umožnilo mnoha odborníkům na kybernetickou bezpečnost dále se na projektu rozvíjet. Do roku 2006 se rámec skládal z více než 200 exploitů.

V tomto článku nejprve představíme rámec Metasploit, pokryjeme jeho různá rozhraní a komponenty a provedeme úkol na úrovni povrchu s rámcem Metasploit, který bude vyžadovat vyhledávání e-mailových adres ve vyhledávačích.

Stručný úvod do komponent Metasploit

Některé z rozhraní Metasploit Framework, se kterým můžete komunikovat, zahrnují následující:

- msfconsole - interaktivní prostředí, které umožňuje navigaci a manipulaci

- msfcli - přivolá terminál / cmd

- msfgui - znamená Grafické uživatelské rozhraní Metasploit Framework

- Armitage - nástroj založený na prostředí Java, který usnadňuje úkoly Metasploit

- Webové rozhraní komunity Metasploit - toto rozhraní vyvinul eapid7 pro optimalizaci rámce pro testování perem

Kromě toho existuje několik moduly které rozšiřují funkčnost Metasploitu.

Moduly

Moduly jsou fragmenty kódů, které rámec Metasploit používá k provádění úkolů vykořisťování a skenování. Rámec Metasploit obsahuje následující moduly:

Využívat: moduly, které zahájí vykořisťování poskytnutím útočníkovi přístup k cílovému systému. Jakmile se ocitnete uvnitř napadeného systému, exploity začnou exploatovat nahráním modulu užitečného zatížení.

Užitečné zatížení: Po vložení rámcem umožňuje modul užitečného zatížení útočníkovi navigovat v systému a přenášet data do systému a ze systému. Stupeň volnosti, pokud jde o takové akce, závisí na architektuře užitečného zatížení a na jeho vhodnosti pro OS narušeného systému.

Pomocný: Pomocné moduly vám umožňují provádět libovolné, jednorázové akce, jako je skenování portů, fuzzing, recon, dos útoky atd

Nops: Užitečné zatížení může selhat při přistání na neplatném paměťovém místě. Nop modul tomu brání tím, že od začátku provede smyčku instrukcí stroje, pokud se užitečné zatížení dostane do neplatného umístění.

Pošta: Následné vykořisťování začíná po úspěšném vstupu do napadeného systému. Příspěvkové moduly obsahují funkce, které pomáhají při následném využívání, například usnadňují navigaci v systému. Post moduly také umožňují útočit na jiné systémy v sítích.

Kodéry: Základním účelem kodérů je vyhnout se detekci ze systému. Tyto moduly odepírají systému provedení určité úlohy, která by mohla ohrozit zneužití a útok, například kontrolu antivirem nebo omezení z brány firewall.

Posluchači: Tyto moduly vyhledávají připojení z modulu užitečného zatížení do napadeného systému. To pomáhá zlepšit konektivitu a určit naléhavou koordinaci mezi komponenty Metasploit.

Vykořisťování s Metasploit

Nyní, když jsme představili rámec Metasploit a jeho různé komponenty, začneme s exploatací.

Extrahování publikačně dostupných e-mailových adres z vyhledávače

Začneme shromážděním některých e-mailových ID z vyhledávače

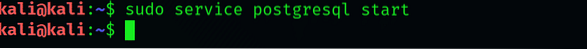

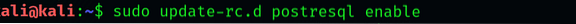

Nejprve spusťte Metasploit přes rozhraní msfconsole a povolte službu PostgreSQL.

$ sudo služba postgresql start

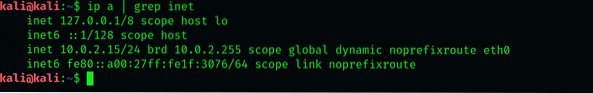

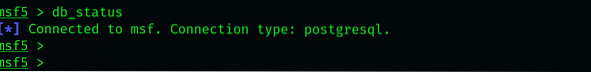

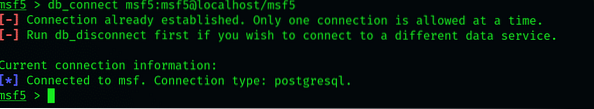

S touto sadou musíte připojit databázi k msfconsole. Zkontrolujte, zda je připojení již navázáno, zadáním následujícího příkazu:

$ db_status

Doufejme, že bylo navázáno spojení a Metasploit funguje dobře. Pokud tomu tak není, zkuste to znovu a znovu zkontrolujte stav databáze zadáním následujícího příkazu:

$ db_connect msf5: msf5 @ localhost / msf5

Pokud se připojení úspěšně nenavázalo, můžete pokračovat. Ačkoli vám budou chybět některé pokročilé funkce, tyto funkce jsou dostačující k dokončení práce

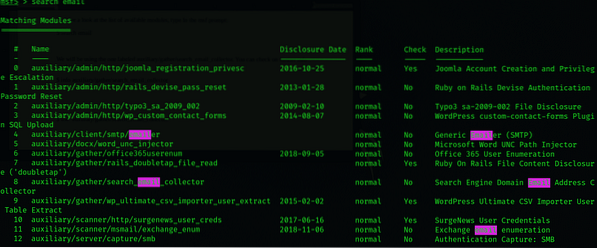

Chcete-li se podívat na seznam dostupných modulů, zadejte výzvu msf:

$ hledat e-mail

Budeme používat modul označený jako auxiliary / collect / search_email_collector. Další informace o tomto modulu můžete zkontrolovat zadáním následujícího příkazu:

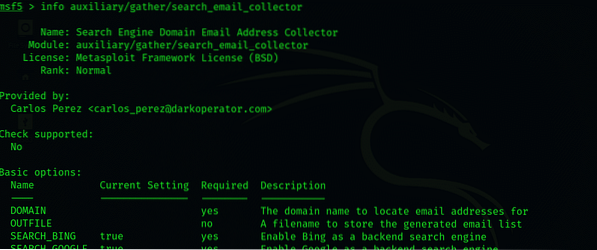

$ info pomocný / shromáždit / search_email_collector

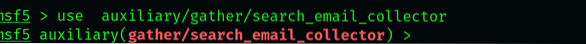

Chcete-li modul použít, zadejte následující příkaz:

$ použijte pomocný / collect / search_email_collector

Chcete-li zjistit, co můžete s tímto modulem dělat, zadejte následující:

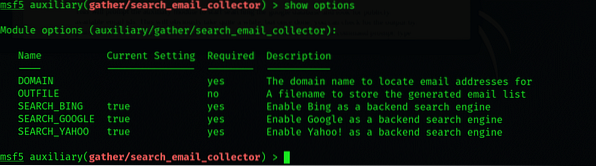

$ zobrazit možnosti

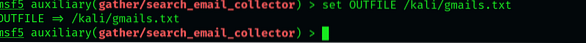

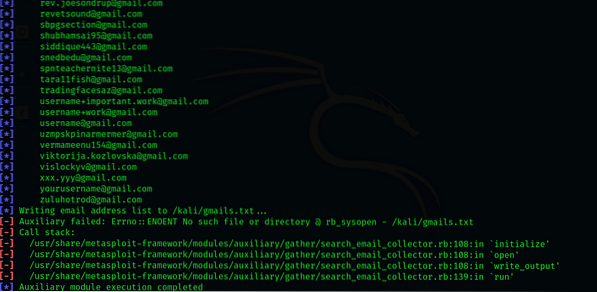

Chcete-li začít s extrakcí, nejprve nastavte doménu na GMAIL id a dejte modulu pokyn, aby ukládal soubory do a .soubor txt.

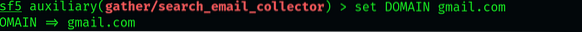

$ set DOMAIN gmail.com

Potom zadejte následující příkaz:

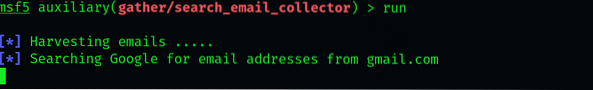

$ běh

To vyzve pomocný modul, aby zahájil vyhledávání v databázi Google a vyhledal veřejně dostupná ID e-mailů. Bude to chvíli trvat, ale jakmile to uděláte, můžete zkontrolovat výstup přechodem na vybrané označení a přístupem k .soubor txt. Chcete-li získat přístup k souboru z příkazového řádku, zadejte následující:

$ cat gmails.txt | méně

Závěr

Tento krátký návod pro začátečníky vám pomůže seznámit se s užitečnými zatíženími Metasploit. Článek vám ukázal, jak pomocí rozhraní msfconsole hledat ID e-mailů ve vyhledávačích. Vybral jsem si zejména tuto aktivitu, protože je intuitivní a je poměrně snadné ji rychle uchopit. Také jsem v omezené míře vysvětlil další funkce, které Metasploit má, a jeho potenciál při testování perem.

Doufám, že vám tento krátký průvodce připadal užitečný a že tento výukový program vyvolal váš zájem o prozkoumání tohoto složitého a univerzálního nástroje pro testování pera.

Phenquestions

Phenquestions