Program telnet, který není protokolem Telnet, může být užitečný k testování stavů portů, což je funkce vysvětlená v tomto kurzu. Důvodem, proč je tento protokol užitečný pro připojení k různým protokolům, jako je POP, je, že oba protokoly podporují prostý text (což je jejich hlavní problém a proč by tyto služby neměly být používány).

Kontrola portů před spuštěním:

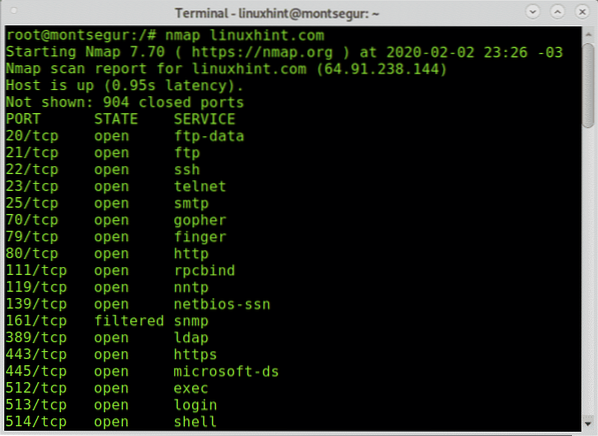

Než začneme s telnetem, zkontrolujte pomocí Nmapu některé porty na ukázkovém cíli (linuxhint.com).

# nmap linuxhint.com

Začínáme s Telnetem na konkrétní porty pro účely testování:

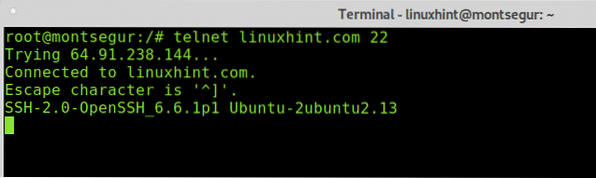

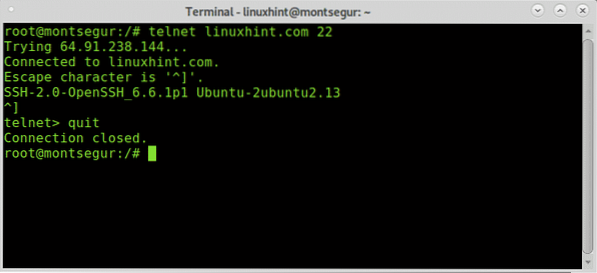

Jakmile jsme se dozvěděli o otevřených portech, můžeme zahájit spouštění testů, zkusme port 22 (ssh), na konzoli napište „telnet

Jak vidíte v příkladu níže, výstup říká, že jsem připojen k linuxhint.com, proto je port otevřený.

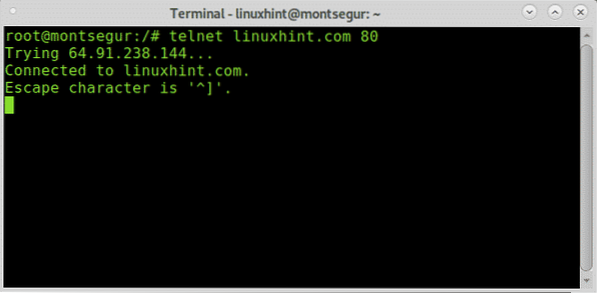

Zkusme to samé na portu 80 (http):

# telnet linuxhint.com 80

Výstup je podobný jako u portu 80, zkusme nyní port 161, který je podle Nmap filtrován:

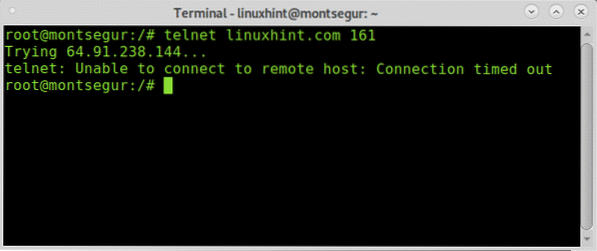

# telnet linuxhint.com 161

Jak vidíte, filtrovaný port neumožnil navázání připojení a vracel chybu časového limitu.

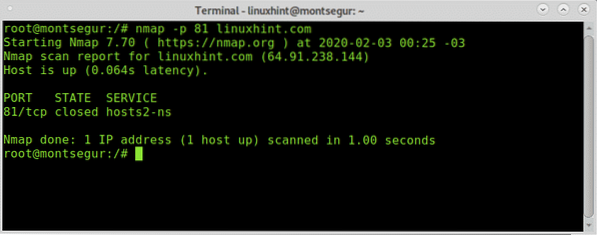

Nyní zkusme Telnet proti uzavřenému (nefiltrovanému) portu, pro tento příklad použiji port 81. Vzhledem k tomu, že Nmap nehlásil na uzavřených portech před pokračováním, potvrdím, že je uzavřen, skenováním konkrétního portu pomocí příznaku -p:

# nmap -p 81 linuxhint.com

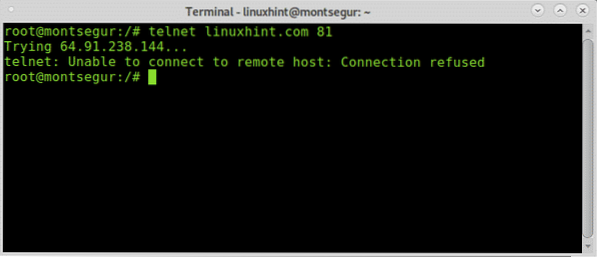

Po potvrzení, že je port zavřený, otestujeme to pomocí Telnetu:

# telnet linuxhint.com 81

Jak vidíte, připojení nebylo navázáno a chyba je jiná než u filtrovaného portu se zobrazením „Připojení odmítnuto“.

Chcete-li navázat navázané připojení, můžete stisknout CTRL+] a uvidíte výzvu:

telnet>Zadejte „přestat“A stiskněte ENTER.

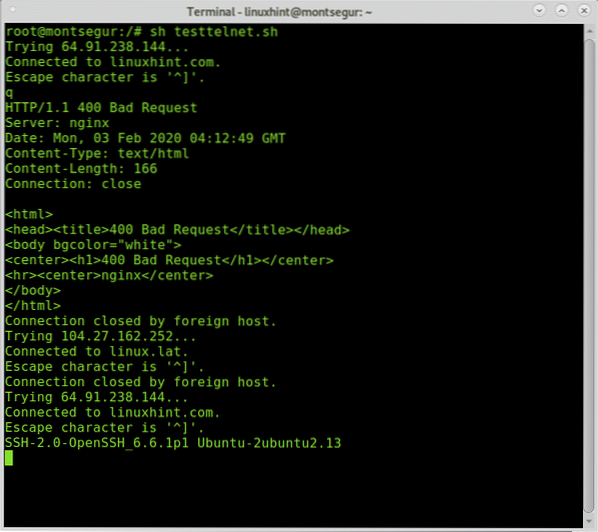

V systému Linux můžete snadno napsat malý skript pro připojení přes telnet s různými cíli a porty.

Otevřete nano a vytvořte soubor s názvem multipletelnet.sh s následujícím obsahem uvnitř:

#! / bin / bash # První nekomentovaný řádek se připojí k linuxhint.com přes port $ telnet linuxhint.com 80 # Druhá nekomentovaná linka se připojí k linuxu.lat přes ssh. telnet linux.lat 22 # Třetí nekomentovaný řádek se připojí k linuxhint.com prostřednictvím ssh telnet linuxhint.com 22

Připojení se spustí až po uzavření předchozího, připojení můžete ukončit předáním libovolného znaku. Ve výše uvedeném příkladu jsem předal „q“.

Pokud však chcete současně otestovat více portů a cílů, Telnet není tou nejlepší volbou, pro kterou máte Nmap a podobné nástroje

O společnosti Telnet:

Jak již bylo řečeno, Telnet je nezašifrovaný protokol zranitelný vůči čichačům, každý útočník může zachytit komunikaci mezi klientem a serverem v prostém textu a získat tak přístup k rozumným informacím, jako jsou hesla.

Nedostatek metod ověřování také umožňuje možným útočníkům upravit balíčky odeslané mezi dvěma uzly.

Z tohoto důvodu byl Telnet rychle nahrazen SSH (Secure Shell), který poskytuje různé metody autentizace a také šifruje celou komunikaci mezi uzly.

Bonus: testování konkrétních portů na možné chyby zabezpečení pomocí Nmap:

S Nmapem dokážeme jít mnohem víc než s Telnetem, můžeme se naučit verzi programu běžícího za portem a můžeme ji dokonce otestovat na zranitelnosti.

Skenování konkrétního portu a vyhledání slabých míst ve službě:

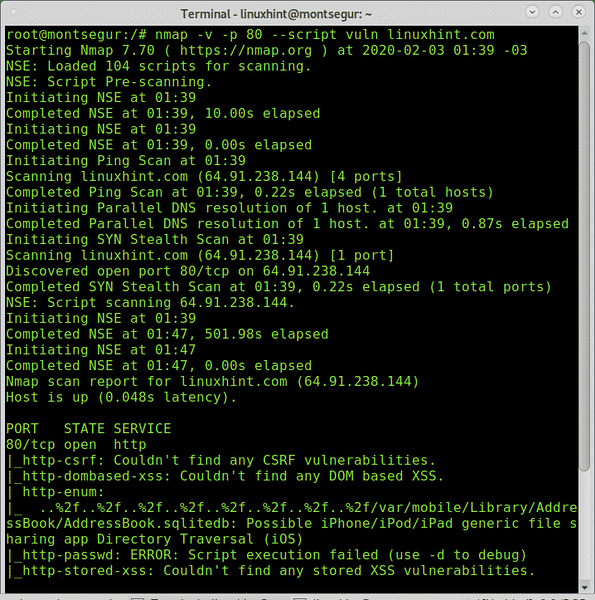

Následující příklad ukazuje skenování na portu 80 linuxhint.com volání Nmap NSE skriptu vuln k testování urážlivý skripty hledající zranitelná místa:

# nmap -v -p 80 - skript vuln linuxhint.com

Jak vidíte, je to LinuxHint.server com nebyly nalezeny žádné chyby zabezpečení.

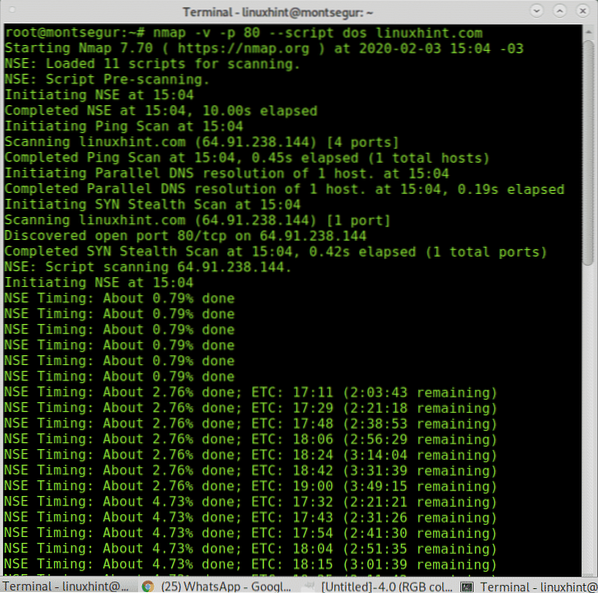

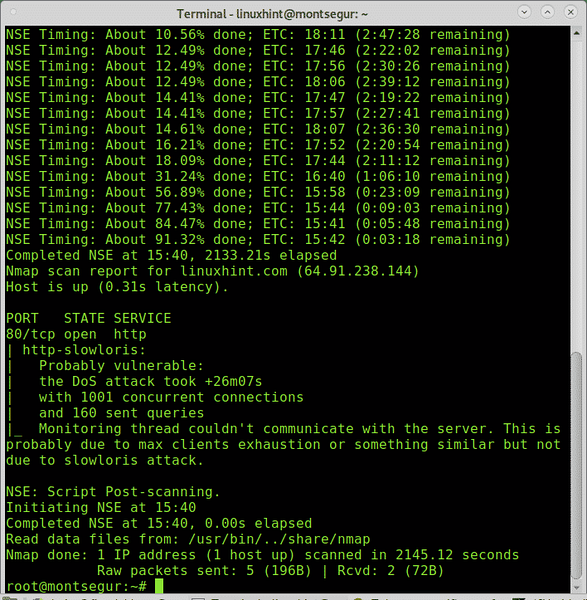

Je možné vyhledat konkrétní port a vyhledat konkrétní chybu zabezpečení; následující příklad ukazuje, jak skenovat port pomocí Nmap k vyhledání zranitelností systému DOS:

# nmap -v -p 80 --script dos linuxhint.com

Jak vidíte, Nmap našel možnou zranitelnost (v tomto případě to bylo falešně pozitivní).

Mnoho vysoce kvalitních výukových programů s různými technikami skenování portů najdete na adrese https: // linuxhint.com /?s = skenování + porty.

Doufám, že jste tento návod našli na Telnet na konkrétní port pro účely testování užitečný. Pokračujte v LinuxHintu, kde najdete další tipy a aktualizace pro Linux a sítě

Phenquestions

Phenquestions