Ale dnes si povíme o dalším skvělém skeneru portů: Unicornscan a o tom, jak jej použít při příštím pokusu o skenování portů. Stejně jako ostatní populární nástroje pro skenování portů, jako je nmap, má několik skvělých funkcí, které jsou pro něj jedinečné. Jednou z takových funkcí je, že může na rozdíl od jiných skenerů portů odesílat pakety a přijímat je prostřednictvím dvou různých vláken.

Unicornscan, známý svými asynchronními možnostmi skenování TCP a UDP, umožňuje svým uživatelům objevovat podrobnosti o síťových systémech pomocí alternativních protokolů skenování.

Atributy Unicornscan

Než se pokusíme o skenování sítě a portů pomocí unicornscan, zdůrazníme některé z jeho definujících funkcí:

- Asynchronní bezstavové skenování TCP s každým z příznaků TCP nebo kombinací příznaků

- Asynchronní protokol specifické pro UDP skenování

- vynikající rozhraní pro měření odezvy ze stimulu podporujícího TCP / IP

- Aktivní a pasivní vzdálený OS a detekce aplikací

- Protokolování a filtrování souborů PCAP

- schopný odesílat pakety s jinými otisky prstů OS, než je operační systém hostitele.

- Relační databázový výstup pro ukládání výsledků vašich skenů

- Přizpůsobitelná podpora modulů, aby se vešly podle testovaného systému

- Přizpůsobená zobrazení sady dat.

- Má svůj zásobník TCP / IP, což je charakteristická vlastnost, která ho odlišuje od ostatních skenerů portů

- Je součástí systému Kali Linux, není třeba stahovat

Jednoduché skenování pomocí Unicornscan

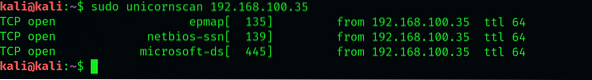

Nejzákladnější skenování s Unicornscan nám umožňuje skenovat jednu IP adresu hostitele. Zadejte následující příkaz do rozhraní a proveďte základní skenování pomocí Unicornscan

$ sudo unicornscan 192.168.100.35

Zde jsme vyzkoušeli toto skenování v systému s Win 7 připojeným k naší síti. Základní kontrola obsahuje seznam všech portů TCP v systému, který skenujeme. Všimněte si podobností s -sS skenováním v nmap a jak klíčové je, že ve výchozím nastavení nepoužívá ICMP. Ze zmíněných portů jsou otevřené pouze porty 135 139 445 a 554.

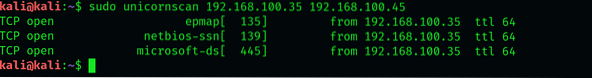

Skenování více IP adres pomocí Unicornscan

Provedeme mírnou úpravu v základní syntaxi skenování pro skenování více hostitelů a všimnete si jemného rozdílu od příkazů skenování, které používáme v nmap a hping. Cíle jsou umístěny v pořadí pro zahájení skenování:

$ sudo unicornscan 192.168.100.35192.168.100.45

Ujistěte se, že mezi adresy nevkládáte čárky, jinak rozhraní příkaz nerozpozná.

Skenování sítí třídy C pomocí Unicornscan

Pojďme pokračovat ve skenování celé naší sítě třídy C. Použijeme notaci CIDR, například 192.168.1.0/24 pro skenování všech 255 hostitelských IP adres. Pokud bychom našli všechny IP adresy s otevřeným portem 31, přidali bychom: 31 za notaci CIDC:

$ sudo unicornscan 192.168.100.35/24: 31

Unicornscan nás úspěšně vrátil všem hostitelům, kteří mají otevřený port 31. Super věc na unicornscan je, že se nezastaví v naší síti, kde je rychlost limitujícím faktorem. Předpokládejme, že všechny systémy s otevřenými porty 1020 měly určitou zranitelnost. Aniž bychom vůbec věděli, kde jsou tyto systémy, můžeme je všechny skenovat. Přestože skenování tak velkého počtu systémů může trvat věky, bylo by lepší, kdybychom je rozdělili na menší skenování.

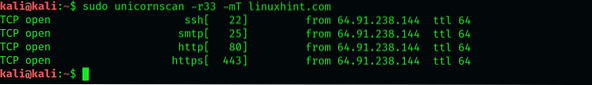

TCP skenování s Unicornscan

Unicornscan je také schopen provádět skenování TCP. Určíme webovou stránku X.com jako náš cíl a vyhledejte porty 67 a 420. U tohoto konkrétního skenování pošleme 33 paketů za sekundu. Než se zmíníme o portech, instruujeme unicornscan, aby odeslal 33 paketů za sekundu přidáním -r33 do syntaxe a -mT, což znamená, že chceme skenovat (m) pomocí protokolu TCP. Název webu bude pokračovat s těmito příznaky.

$ sudo unicornscan -r33 -mT linuxhint.com: 67 420

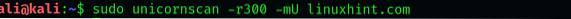

UDP skenování:

Můžeme také skenovat porty UDP pomocí unicornscan. Typ:

$ sudo unicornscan -r300 -mU linuxhint.com

Všimněte si, že jsme v syntaxi nahradili T písmenem U. To znamená, že hledáme porty UDP, protože Unicornscan ve výchozím nastavení odesílá pouze pakety TCP SYN.

Náš sken nehlásil žádné otevřené porty UDP. Je to proto, že otevřené porty UDP jsou obvykle vzácným nálezem. Je však možné, že můžete narazit na otevřený port 53 nebo 161.

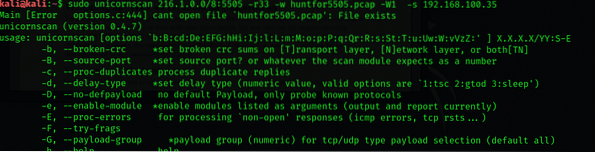

Ukládání výsledků do souboru PCAP

Přijaté pakety můžete exportovat do souboru PCAP v adresáři podle vašeho výběru a provést síťovou analýzu později. Chcete-li najít hostitele s otevřeným portem 5505, zadejte

$ sudo unicornscan 216.1.0.0/8: 5505 -r500 -w huntfor5505.pcap-W1-s 192.168.100.35

Balení - Proč doporučujeme Unicornscan

Jednoduše řečeno, dělá vše, co běžný skener portů, a dělá to lépe. Například skenování je u unicornscan mnohem rychlejší než u jiných portových skenerů, protože používají zásobník TCP / IP operačního systému cíle. To se hodí zvláště při skenování rozsáhlých podnikových sítí jako tester. Můžete narazit na stovky tisíc adres a čas se stane rozhodujícím faktorem toho, jak úspěšné je skenování.

Unicornscan Cheat Sheet

Zde je rychlý podvod, který vám pomůže se základními skenováními s Unicornscan, které by se vám mohly hodit.

SYN: -mTACK skenování: -mTsA

Fin skenování: -mTsF

Nulový sken: -mTs

Vánoční sken: -mTsFPU

Připojit skenování: -msf -Iv

Úplné vánoční skenování: -mTFSRPAU

skenovat porty 1 až 5: (-mT) hostitel: 1-5

Závěr:

V tomto tutoriálu jsem vysvětlil nástroj unicornscan a jeho použití na příkladu. Doufám, že se naučíte základy a tento článek vám pomůže při testování v systému Kali Linux.

Phenquestions

Phenquestions