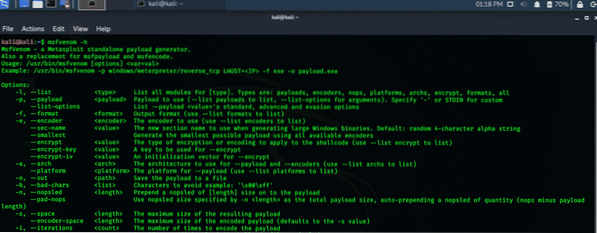

Rámec Metasploit:

Metasploit framework je nástroj pro testování penetrace, který dokáže zneužít a ověřit zranitelná místa. Obsahuje základní infrastrukturu, specifický obsah a nástroje, které jsou nezbytné pro penetrační testování a rozsáhlé hodnocení bezpečnosti. Je to jeden z nejznámějších rámců pro využívání a je pravidelně aktualizován; nové exploity jsou aktualizovány, jakmile jsou publikovány. Má mnoho nástrojů, které se používají k vytváření pracovních prostorů zabezpečení pro systémy testování zranitelnosti a penetrační testy.

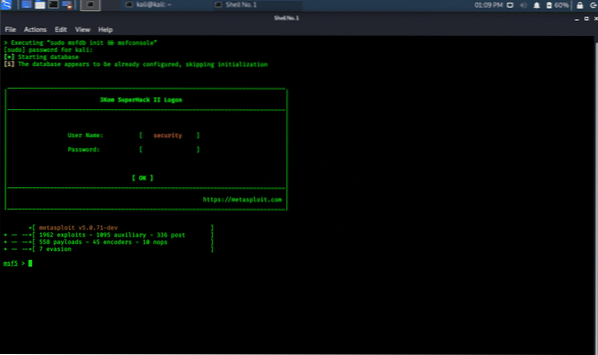

Rámec Metasploit lze otevřít v nabídce Kali Whisker a lze jej spustit přímo z terminálu.

$ msfconsole -h

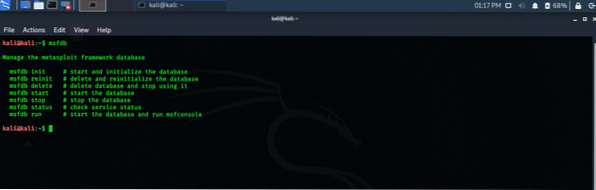

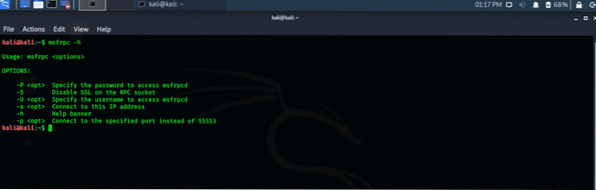

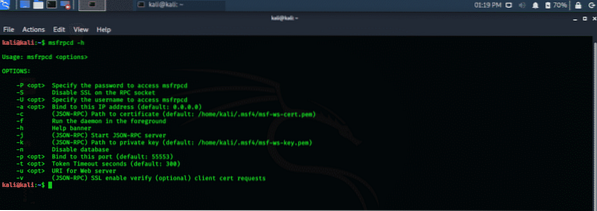

V následujících příkazech zkontrolujte různé nástroje obsažené v Metasploit Framework.

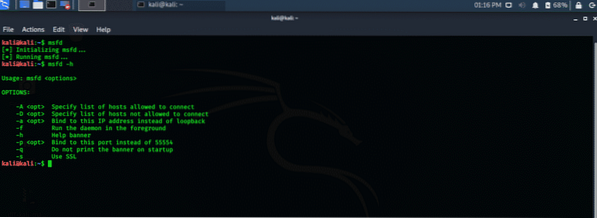

$ msfd -h

Metasploit je velmi silný rámec, pokud jde o vykořisťování, a obsahuje větší počet zneužití pro různé platformy a zařízení.

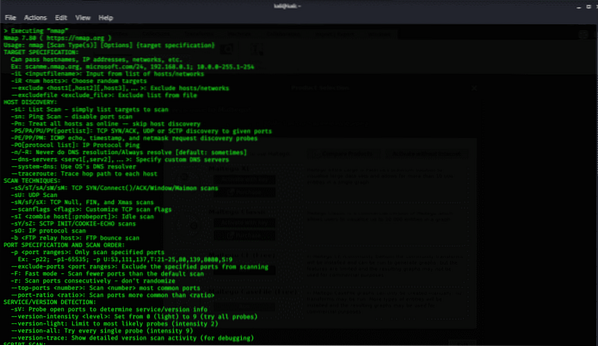

Nástroj Nmap (Network Mapper):

Nmap zkratka pro síťový mapovač je nástroj s otevřeným zdrojovým kódem, který se používá ke skenování a zjišťování slabých míst v síti. Nmap používají Pentesters a další bezpečnostní profesionálové k objevování zařízení běžících v jejich sítích. Zobrazuje také služby a porty každého hostitelského počítače a odhaluje potenciální hrozby.

Nmap je vysoce flexibilní, od monitorování jednoho hostitelského počítače po širokou síť, která se skládá z více než stovky zařízení. Jádro Nmapu obsahuje nástroj pro skenování portů, který shromažďuje informace pomocí paketů na hostitelském počítači. Nmap shromažďuje odezvu těchto paketů a ukazuje, zda je port zavřený, otevřený nebo filtrovaný.

Provádění základního skenování Nmap:

Nmap je schopen skenovat a zjišťovat jednu IP, řadu IP adres, název DNS a skenovat obsah z textových dokumentů. Ukážu, jak provést základní skenování na Nmap pomocí localhost IP.

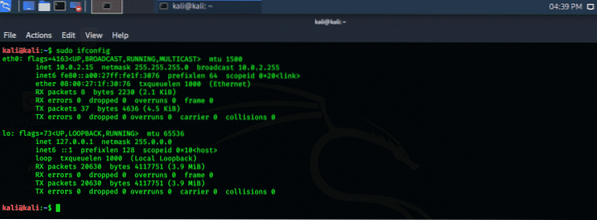

Krok první: Otevřete okno terminálu z nabídky Kali Whisker

Krok dva: Zadejte následující příkaz pro zobrazení vaší adresy IP localhost. Vaše IP adresa se zobrazí v „eth0" tak jako "inet xx.X.X.xx,„V mém případě 10.0.2.15, jak je zobrazeno níže.

$ sudo ifconfig

Krok třetí: Poznamenejte si tuto adresu IP a do terminálu napište následující příkaz. Naskenuje prvních 1000 portů na počítači localhost a vrátí výsledek.

$ sudo nmap 10.0.2.15Krok čtyři: Analyzujte výsledky.

Nmap ve výchozím nastavení skenuje pouze prvních 1000 portů, ale to lze změnit pomocí různých příkazů.

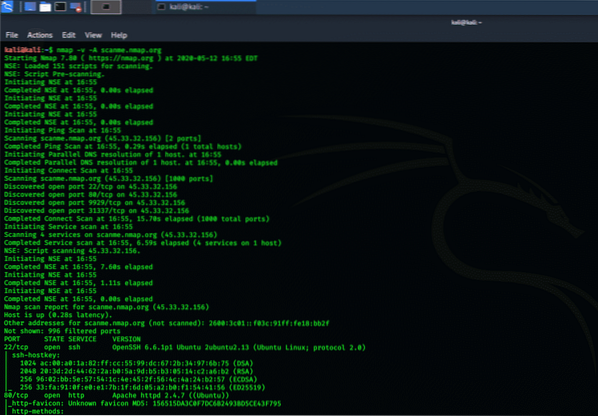

Skenování „scanme“ pomocí Nmap:

Nmap dokáže prohledat doménu „scanme“ Nmapu a zobrazit všechny otevřené, uzavřené a filtrované porty. Ukazuje také šifrovací algoritmy spojené s těmito porty.

Krok první: Otevřete okno terminálu a proveďte následující příkaz.

$ nmap -v -A scanme.nmap.org

Krok dva: Analyzujte výsledky. Ve výše uvedeném okně terminálu zkontrolujte část PORT, STAV, SERVIS a VERZE. Uvidíte otevřený ssh port a také OS informace. Níže vidíte ssh-hostkey a jeho šifrovací algoritmus.

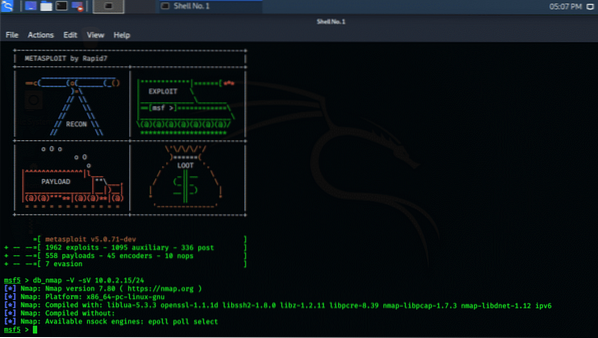

Používání Nmap a Metasploit v Kali Linuxu 2020.1 návod:

Nyní, když jste získali základní pohled na rámec Metasploit a Nmap, ukážu vám, jak používat Nmap a Metasploit, a kombinace těchto dvou je velmi důležitá pro zabezpečení vaší sítě. Nmap lze použít v rámci Metasploit.

Krok první: Otevřete nabídku Kali Whisker a do vyhledávacího panelu zadejte Metasploit, stiskněte klávesu Enter a Metasploit se otevře v okně terminálu.

Krok dva: V níže uvedeném příkazu typu okna Metasploit nahraďte aktuální adresu IP vaší místní adresou IP. Následující okno terminálu vám ukáže výsledky.

$ db_nmap -V -sV 10.0.2.15/24DB znamená databázi, -V znamená podrobný režim a -SV znamená detekci verze služby.

Krok třetí: Analyzujte všechny výsledky. Výše uvedený příkaz zobrazuje číslo verze, platformu a informace o jádře, použité knihovny. Tato data se dále používají při provádění exploitů pomocí rámce Metasploit.

Závěr:

Pomocí rozhraní Nmap a Metasploit můžete zabezpečit svou IT infrastrukturu. Obě tyto obslužné aplikace jsou k dispozici na mnoha platformách, ale Kali Linux poskytuje předinstalovanou konfiguraci pro testování zabezpečení sítě.

Phenquestions

Phenquestions