dnsenum balíček

Jedná se o skript Perl s více vlákny, který pomáhá rozpisovat informace o DNS domény. Pomáhá také objevit bloky IP, zejména ty, které na sebe nesouvisí. Zahrnuje následující základní operace:

- Získejte adresu hostitele.

- Získání jmenných serverů.

- Získejte rekord MX.

- Získejte vázanou verzi, proveďte dotazy axfr na jmenných serverech.

- Nyní získáte subdomény a další jména pomocí škrábání google.

- Soubor s hrubou silou subdomény také provede rekurzi na subdoménách, které mají záznamy NS.

- Nyní vypočítejte třídu C rozsahu doménových síťových sítí a proveďte na ně dotazy.

- Poté proveďte zpětné vyhledávání na síťových rozsazích.

- Napište domain_ips.txt soubor pro ip-bloky.

dnsmap balíček

dnsmap byl původně vydán v roce 2006 kvůli inspiraci fiktivního příběhu Paula Craiga známého jako „zloděj, kterého nikdo neviděl“. To je k dispozici v knize s názvem „Ukradení sítě - jak vlastnit krabici“. Dnsmap pomáhá pentesterovi v procesu shromažďování informací pro hodnocení bezpečnosti. V této fázi IP síťové bloky, kontaktní čísla atd. cílové společnosti odhalí bezpečnostní konzultant. Existuje další technika, která se nazývá brute-forcing subdomény, a je užitečná ve fázi výčtu, zvláště když ostatní metody, jako jsou zónové převody, nefungují.

Divoký balíček

Podívejme se, co není divoké. Nejedná se o nástroj DDoS, ani není určen ke skenování celého internetu a provádění necílených útoků. Nejedná se o IP skener. Hlavním účelem je lokalizovat cíle, zejména vnitřní a vnější síť. Během několika minut prudce rychle prohledejte domény pomocí několika taktik, protože divoký je skript Perl. Fierce neprovádí vykořisťování; spíše někdo záměrně provedl přepínač -connect.

DNS (systém doménových jmen)

DNS je zkratka pro systém názvů domén a je podobný telefonnímu seznamu, který obsahuje několik jmen, adres a jmen. DNS se používá pro interní i externí sítě organizací. Názvy hostitelů IP adres se řeší pomocí protokolu DNS. Každý počítač má hostitelský soubor, který je umístěn v následujícím adresáři, když neexistoval žádný DNS. C: \ Windows \ System32 \ drivers \atd.

Nyní vám umožní zobrazit záznamy DNS pro následující domény:

- Výčet DNS a zónového přenosu pomocí dnsenum

- Proveďte analýzu DNS pomocí obslužného programu Host

- Hledání subdomén pomocí dnsmap

- Dotazování DNS pomocí Fierce

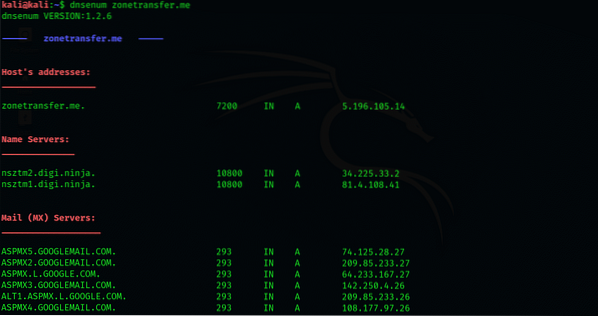

Výčet DNS a zónového přenosu pomocí dnsenum

Dnsenum je jednoduchý nástroj. Použití tohoto nástroje je velmi snadné, protože řeší a vyčísluje informace o DNS pro konkrétní cíl. Kromě toho automaticky provádí zónové přenosy DNS pomocí podrobností jmenného serveru. Podívejme se na detail:

V prvním kroku otevřete okno nového terminálu. Potom proveďte následující příkaz: dnsenum. Poté se zobrazí nabídka nápovědy s podrobným popisem různých operátorů a způsobem jejich použití.

Přístupem k informacím, které jsou velmi citlivé, jako to, co jsme našli, povede k informacím o síti pro konkrétní cílovou organizaci.

Potom se k provedení výčtu DNS na zonetransferu domény použije následující příkaz.mě. Toto je uvedeno níže:

$ dnsenum zonetransfer.mě

Ve třetím kroku se přenos zóny DNS provádí pomocí dnsenum pomocí jmenných serverů, které jsou získány v procesu výčtu. Podrobnosti jsou uvedeny níže:

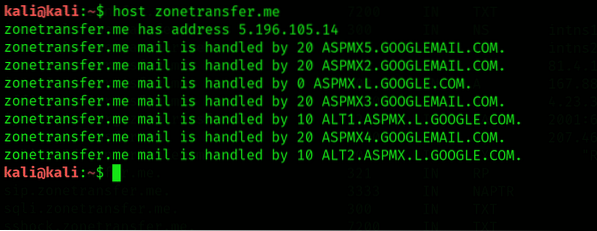

Proveďte analýzu DNS pomocí nástroje Host

Obslužný program hostitele je výhodný, protože je zcela vlastní operačnímu systému Linux. Tímto způsobem můžeme získat mnoho informací DNS týkajících se cílové domény. Podívejme se, jak to funguje:

V prvním kroku otevřete nový terminál v systému Kali Linux. Poté proveďte následující příkaz:

$ host zonetransfer.mě

Zde si všimneme, že hostitelský nástroj získá záznamy DNS jako záznamy domén A a MX.

Dále použijte následující příkaz:

$ dnsenum -t zonetransfer.mě

Pro výčet získáte jmenné servery domény. Zde operátor -t pomáhá určit záznamy DNS.

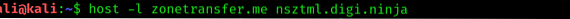

Po získání jmenných serverů konkrétní domény použijeme shromážděné informace. Nyní provedeme přenos zóny DNS pro doménu dotazem na jmenné servery pomocí následujícího příkazu:

$ dnsenum -l zonetransfer.mě nsztml.digi.ninja

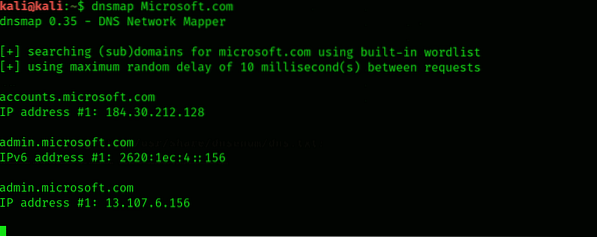

Hledání subdomén pomocí dnsmap

Dnsmap funguje odlišně tím, že vyčíslí subdomény konkrétní domény organizace a poté ji dotazuje na operačním systému kali Linus jako vestavěný seznam slov. Dnsamp vyřeší IP adresu, jakmile je subdoména nalezena. S pomocí následujícího příkazu můžeme najít subdomény různých organizací s jejich IP adresami, jak je znázorněno níže:

$ dnsenum Microsoft.com

Chcete-li najít skrytý citlivý portál a adresáře, je nutné objevit subdomény konkrétní organizace.

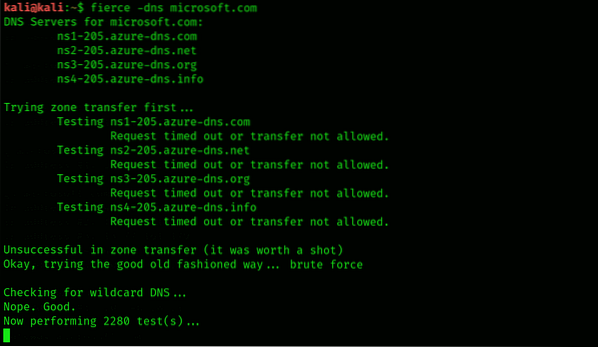

Dotazování DNS pomocí Fierce

Fierce je nástroj pro dotazování DNS. Bere se jako částečně odlehčený nástroj, který provádí obrovské vyhledávání pro cílovou doménu s názvy hostitelů a IP prostory. K jeho provedení se používá následující příkaz, jak je znázorněno níže:

$ divoký -dns Microsoft.com

Fierce získá všechny záznamy o DNS a také zjistí subdomény pomocí jejich IP adres konkrétní domény. U hloubkové analýzy cílové domény bude dokončení tohoto nástroje tento nástroj trvat déle.

Závěr:

V tomto tutoriálu jsem vám ukázal, co je DNS a jak funguje nástroj dnsenum v Kali Linuxu. Také jsem vám ukázal, jak pracovat na nástroji Fierce a získat všechny záznamy DNS.

Phenquestions

Phenquestions