Wireshark je de-facto go-to nástroj pro několik problémů se sítí, které se liší od řešení problémů se sítí, zkoumání problémů se zabezpečením, kontroly síťového provozu podezřelé aplikace, ladění implementací protokolů, spolu s účely učení síťového protokolu atd.

Projekt Wireshark byl zahájen v roce 1998. Díky dobrovolnému příspěvku odborníka na globální sítě pokračuje v aktualizaci nových technologií a standardů šifrování. Je tedy zdaleka jedním z nejlepších nástrojů pro analýzu paketů a je využíván jako standardní komerční nástroj různými vládními agenturami, vzdělávacími institucemi a neziskovými organizacemi.

Nástroj Wireshark se skládá z bohaté sady funkcí. Některé z nich jsou následující:

- Multiplatforma: je k dispozici pro systémy Unix, Mac a Windows.

- Zachytává pakety z různých síťových médií, tj.E., Bezdrátová LAN, Ethernet, USB, Bluetooth atd.

- Otevírá soubory paketů zachycené jinými programy, jako jsou Oracle snoop a atmsnoop, Nmap, tcpdump, Microsoft Network Monitor, SNORT a mnoho dalších.

- Ukládá a exportuje zachycená data paketů v různých formátech (CSV, XML, holý text atd.).).

- Poskytuje podporu popisu protokolů včetně SSL, WPA / WPA2, IPsec a mnoha dalších.

- Zahrnuje filtry pro zachycení a zobrazení.

Wireshark vás však nebude varovat před žádnou škodlivou činností. Pomůže vám pouze zkontrolovat a identifikovat, co se děje ve vaší síti. Kromě toho bude analyzovat pouze síťový protokol / aktivity a nebude provádět žádnou jinou činnost, jako je odesílání / zachycování paketů.

Tento článek poskytuje podrobný výukový program, který začíná základy (tj.E., filtrování, vrstvy sítě Wireshark atd.) a zavede vás do hloubky analýzy provozu.

Filtry Wireshark

Wireshark je dodáván s výkonnými filtry, filtry pro zachycení a filtry zobrazení, které odstraňují hluk ze sítě nebo již zachycený provoz. Tyto filtry zúží nevyžádaný provoz a zobrazí pouze pakety, které chcete zobrazit. Tato funkce pomáhá správcům sítě řešit dané problémy.

Než se pustíme do podrobností filtrů. Pokud vás zajímá, jak zachytit síťový provoz bez jakéhokoli filtru, můžete buď stisknout Ctrl + E nebo přejít na možnost Zachytit v rozhraní Wireshark a kliknout na Start.

Pojďme se hlouběji zabývat dostupnými filtry.

Zachytit filtr

Wireshark poskytuje podporu při snižování velikosti zachycení nezpracovaných paketů tím, že vám umožňuje použít filtr zachycení. Zachytí však pouze přenos paketů, který odpovídá filtru, a zbytek ignoruje. Tato funkce vám pomůže monitorovat a analyzovat provoz konkrétní aplikace pomocí sítě.

Nezaměňujte tento filtr s filtry displeje. Není to filtr displeje. Tento filtr se zobrazí v hlavním okně, které je nutné nastavit před zahájením snímání paketů. Tento filtr navíc nelze během snímání upravit.

Můžete jít do Zachyťte možnost rozhraní a vyberte Zachyťte filtry.

Zobrazí se výzva s oknem, jak je znázorněno na snímku. Můžete vybrat libovolný filtr ze seznamu filtrů nebo přidat / vytvořit nový filtr kliknutím na ikonu + knoflík.

Příklady seznamu užitečných filtrů pro zachycení:

- hostitelská ip_adresa - zachycuje provoz, pouze mezi konkrétní komunikující IP adresou

- síť 192.168.0.0/24 - zachycuje provoz mezi rozsahy IP adres / CIDR

- port 53 - zachycuje provoz DNS

- tcp portrange 2051-3502 - zachycuje provoz TCP z rozsahu portů 2051-3502

- port ne 22 a ne 21 - zachytit veškerý provoz kromě SSH a FTP

Filtr displeje

Filtry zobrazení umožňují skrýt některé pakety před již zachyceným síťovým provozem. Tyto filtry lze přidat nad zachycený seznam a lze je upravovat za chodu. Nyní můžete ovládat a zužovat pakety, na které se chcete soustředit, a skrýt zbytečné pakety.

Filtry můžete přidat na panelu nástrojů filtru zobrazení přímo nad prvním podoknem obsahujícím informace o paketech. Tento filtr lze použít k zobrazení paketů na základě protokolu, zdrojové adresy IP, cílové adresy IP, portů, hodnoty a informací o polích, porovnání polí a mnohem více.

To je správně! Můžete vytvořit kombinaci filtrů pomocí logických operátorů jako ==.!=, ||, && atd.

Níže jsou uvedeny některé příklady filtrů zobrazení jednoho protokolu TCP a kombinovaného filtru:

Síťové vrstvy ve Wiresharku

Kromě kontroly paketů představuje Wireshark vrstvy OSI, které pomáhají v procesu odstraňování problémů. Wireshark zobrazuje vrstvy v opačném pořadí, například:

- Fyzická vrstva

- Vrstva datového spojení

- Síťová vrstva

- Transportní vrstva

- Aplikační vrstva

Všimněte si, že Wireshark ne vždy zobrazuje fyzickou vrstvu. Nyní budeme kopat v každé vrstvě, abychom pochopili důležitý aspekt analýzy paketů a to, co každá vrstva představuje ve Wiresharku.

Fyzická vrstva

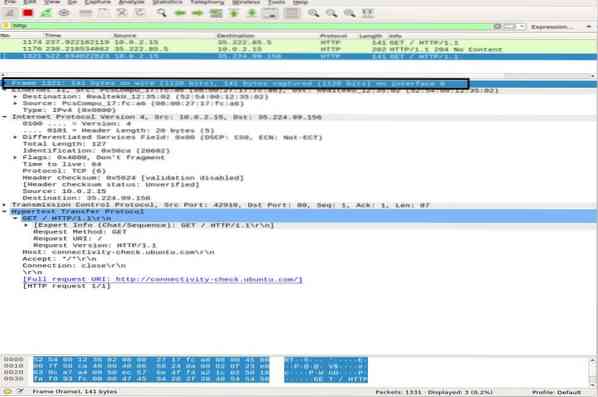

Fyzická vrstva, jak je znázorněno na následujícím snímku, představuje fyzické shrnutí rámce, například informace o hardwaru. Jako správce sítě z této vrstvy obvykle neextrahujete informace.

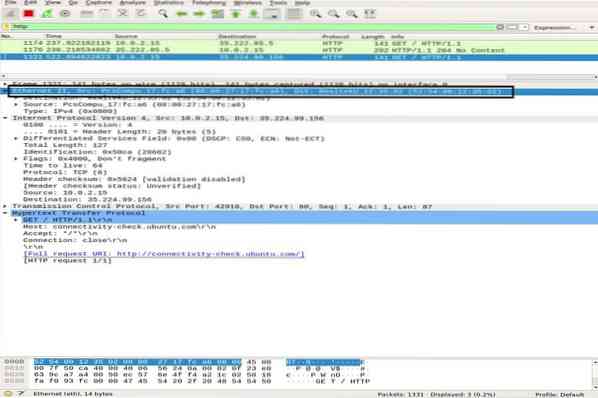

Vrstva datového spojení

Další vrstva datového spojení obsahuje adresu zdrojové a cílové síťové karty. Je to relativně jednoduché, protože přenáší pouze rám z notebooku do routeru nebo do dalšího sousedního rámce na fyzickém médiu.

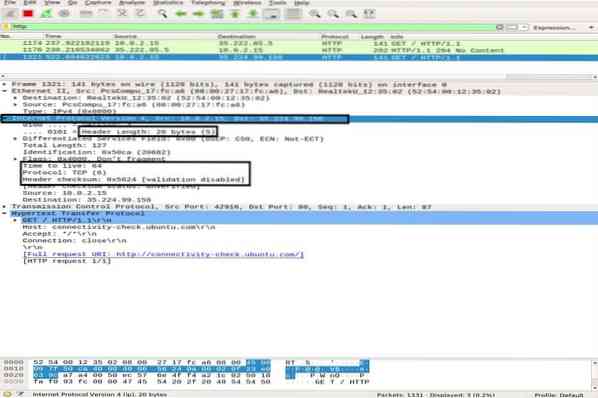

Síťová vrstva

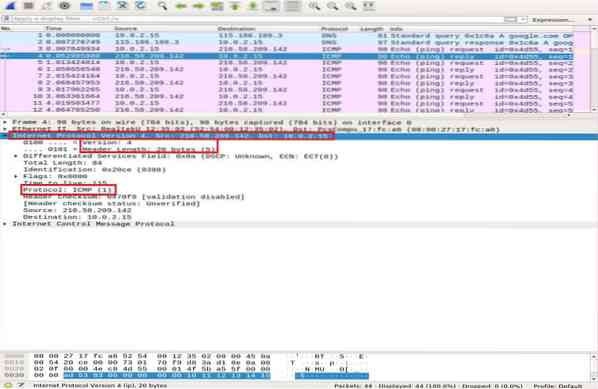

Síťová vrstva představuje zdrojové a cílové adresy IP, verzi IP, délku záhlaví, celkovou délku paketu a množství dalších informací.

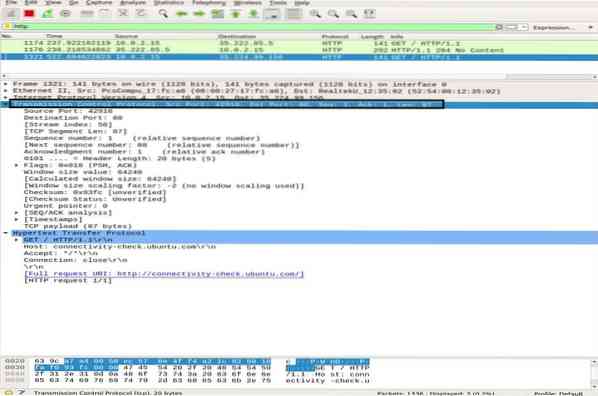

Transportní vrstva

V této vrstvě Wireshark zobrazuje informace o transportní vrstvě, která se skládá z SRC portu, DST portu, délky záhlaví a pořadového čísla, které se mění pro každý paket.

Aplikační vrstva

V závěrečné vrstvě můžete vidět, jaký typ dat se na médium odesílá a která aplikace se používá, například FTP, HTTP, SSH atd.

Analýza provozu

Analýza provozu ICMP

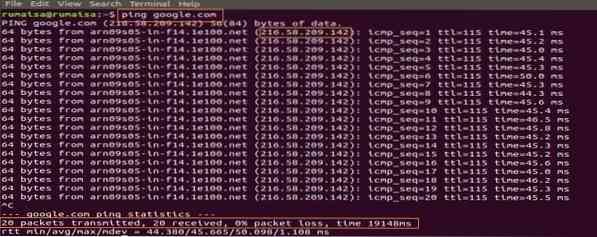

ICMP se používá pro hlášení chyb a testování určováním, zda data dosáhnou zamýšleného cíle včas nebo ne. Obslužný program Ping používá zprávy ICMP k testování rychlosti připojení mezi zařízeními a hlášení, jak dlouho paketu trvá, než dosáhne svého cíle, a pak se vrátí.

Ping používá zprávu ICMP_echo_request do zařízení v síti a zařízení odpoví zprávou ICMP_echo_reply. Chcete-li zachytit pakety na Wireshark, spusťte funkci Capture na Wireshark, otevřete terminál a spusťte následující příkaz:

ubuntu $ ubuntu: ~ $ ping google.comPoužití Ctrl + C ukončit proces zachycování paketů ve Wiresharku. Na snímku níže si můžete všimnout ICMP paket odeslán = ICMP paket přijat se ztrátou 0% paketů.

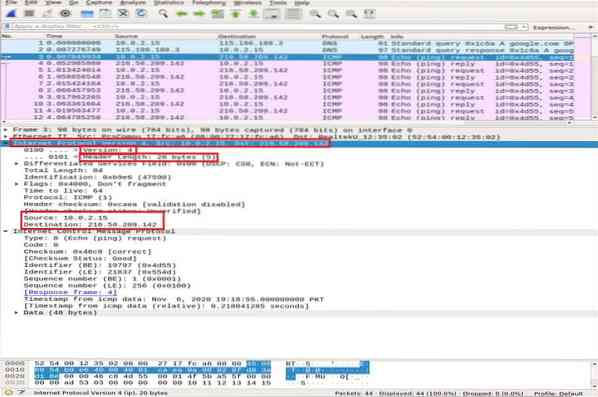

V podokně zachycení Wireshark vyberte první paket ICMP_echo_request a sledujte podrobnosti otevřením prostředního podokna Wireshark.

V síťové vrstvě si můžete všimnout zdroje Src jako moje ip_adresa, zatímco cíl Dst ip_address je ze serveru Google, zatímco vrstva IP zmiňuje protokol jako ICMP.

Nyní přiblížíme podrobnosti o paketu ICMP rozšířením Internet Control Message Protocol a dekódujeme zvýrazněná pole na snímku níže:

- Typ: 08bitové pole nastaveno na 8 znamená zprávu požadavku na ozvěnu

- Kód: pro pakety ICMP vždy nula

- kontrolní součet: 0x46c8

- Identifikační číslo (BE): 19797

- Identifikační číslo (LE): 21837

- Pořadové číslo (BE): 1

- Pořadové číslo (LE): 256

Identifikátor a pořadová čísla jsou porovnány, aby pomohly identifikovat odpovědi na požadavky ozvěny. Podobně je před přenosem paketu vypočítán kontrolní součet a přidán do pole k porovnání s kontrolním součtem v přijatém datovém paketu.

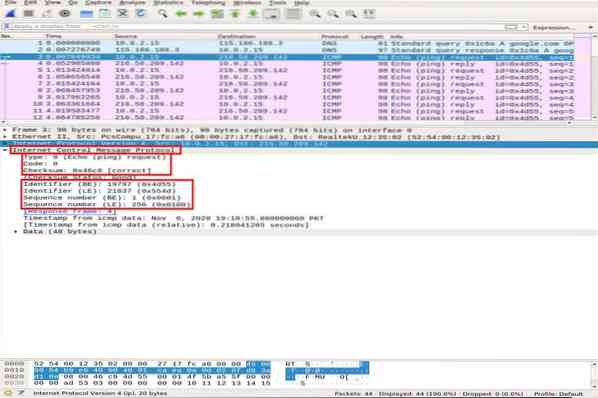

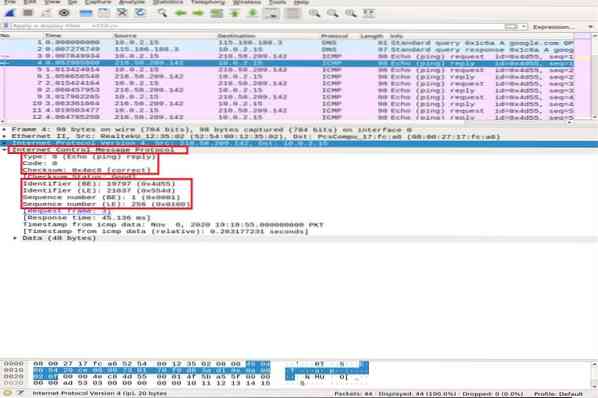

Nyní si v paketu odpovědí ICMP všimněte vrstvy IPv4. Zdrojová a cílová adresa se vyměnily.

Ve vrstvě ICMP ověřte a porovnejte následující důležitá pole:

- Typ: 08bitové pole nastaveno na 0 znamená Echo odpověď

- Kód: pro pakety ICMP vždy 0

- kontrolní součet: 0x46c8

- Identifikační číslo (BE): 19797

- Identifikační číslo (LE): 21837

- Pořadové číslo (BE): 1

- Pořadové číslo (LE): 256

Můžete si všimnout, že odpověď ICMP odráží stejný kontrolní součet požadavku, identifikátor a pořadové číslo.

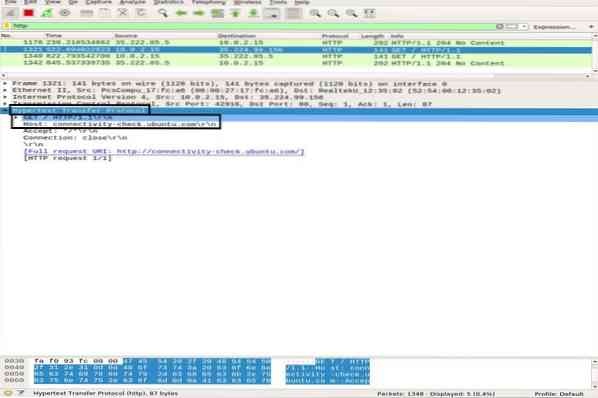

Analýza provozu HTTP

HTTP je protokol aplikační vrstvy Hypertext Transfer. Používá jej celosvětový web a definuje pravidla, když klient / server HTTP vysílá / přijímá příkazy HTTP. Nejběžněji používané metody HTTP ae POST a GET:

POŠTA: tato metoda se používá k bezpečnému odeslání důvěrných informací na server, který se neobjevuje v adrese URL.

DOSTAT: tato metoda se obvykle používá k načtení dat z adresního řádku z webového serveru.

Než se budeme hlouběji zabývat analýzou paketů HTTP, nejprve ve Wiresharku krátce předvedeme třícestné handshake TCP.

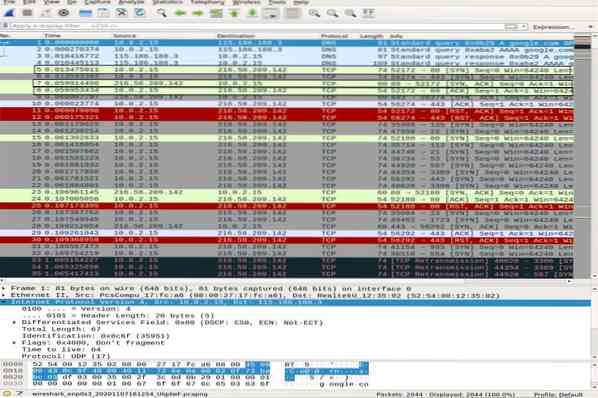

TCP Three-Way-Handshake

Při třícestném navázání spojení klient iniciuje připojení odesláním paketu SYN a přijetím odpovědi SYN-ACK ze serveru, kterou klient potvrdí. Pro ilustraci handshake TCP mezi klientem a serverem použijeme příkaz Nmap TCP connect scan.

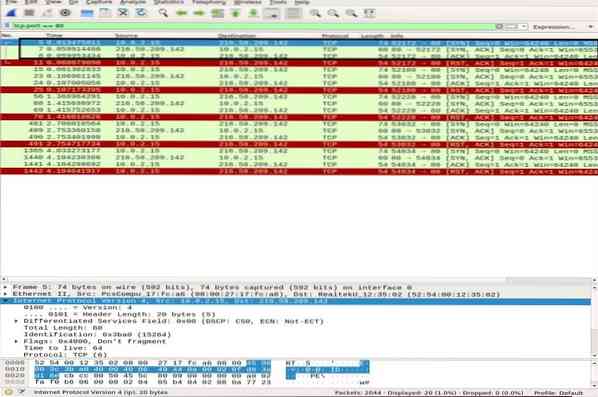

ubuntu $ ubuntu: ~ $ nmap -sT google.comV podokně zachycení paketů Wireshark přejděte do horní části okna a všimněte si různých způsobů podání ruky založených na konkrétních portech.

Použijte tcp.port == 80 filtr, abyste zjistili, zda je připojení navázáno přes port 80. Můžete si všimnout úplného třícestného podání ruky, tj.E., SYN, SYN-ACK, a ACK, zvýrazněno v horní části snímku, což ilustruje spolehlivé připojení.

Analýza paketů HTTP

Pro analýzu paketů HTTP přejděte do svého prohlížeče a vložte adresu URL dokumentace Wireshark: http: // www.vaflovač.com a stáhnout uživatelskou příručku PDF. Mezitím musí Wireshark zachytit všechny pakety.

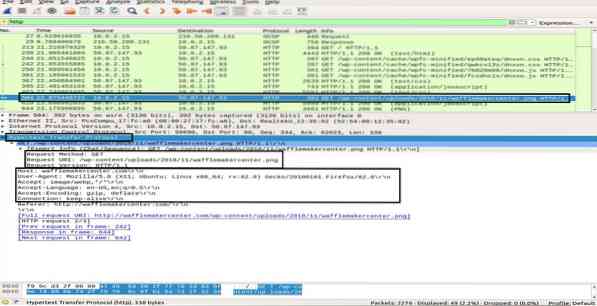

Použijte filtr HTTP a vyhledejte HTTP ZÍSKAT požadavek zaslaný na server klientem. Chcete-li zobrazit paket HTTP, vyberte jej a rozbalte vrstvu aplikace ve středním podokně. V požadavku může být spousta záhlaví, záleží také na webových stránkách a prohlížeči. Budeme analyzovat záhlaví přítomná v naší žádosti na snímku níže.

- Způsob požadavku: metoda požadavku HTTP je GET

- Hostitel: identifikuje název serveru

- Uživatel-agent: informuje o typu prohlížeče na straně klienta

- Přijmout, Přijmout kódování, Přijmout jazyk: informuje server o typu souboru, akceptovaném kódování na straně klienta, tj.E., gzip atd., a přijímaný jazyk

- Cache-Control: ukazuje, jak jsou požadované informace ukládány do mezipaměti

- Pragma: zobrazuje název souboru cookie a hodnoty, které prohlížeč pro web uchovává

- Spojení: záhlaví, které určuje, zda připojení zůstane po transakci otevřené

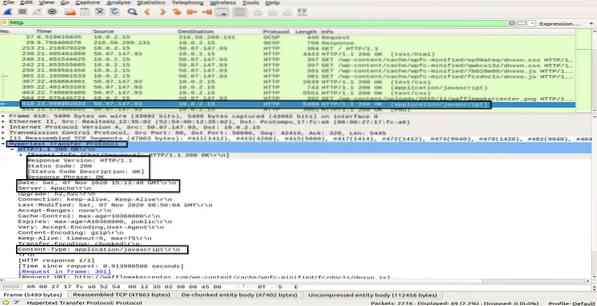

V HTTP v pořádku paket ze serveru na klienta, pozorování informací ve vrstvě protokolu Hypertext Transfer Protocol ukazuje „200 OK". Tato informace označuje normální úspěšný přenos. V paketu HTTP OK můžete pozorovat různé záhlaví ve srovnání s HTTP ZÍSKAT balíček. Tyto záhlaví obsahují informace o požadovaném obsahu.

- Verze odpovědi: informuje o verzi HTTP

- Stavový kód, fráze odezvy: odeslané serverem

- Datum: čas, kdy server přijal paket HTTP GET

- Server: podrobnosti serveru (Nginx, Apache atd.)

- Typ obsahu: typ obsahu (json, txt / html atd.)

- Délka obsahu: celková délka obsahu; náš soubor je 39696 bajtů

V této části jste se dozvěděli, jak funguje HTTP a co se stane, kdykoli požadujeme obsah na webu.

Závěr

Wireshark je nejpopulárnější a nejsilnější síťový nástroj a analytický nástroj. Je široce používán v každodenních úlohách analýzy paketů v různých organizacích a ústavech. V tomto článku jsme studovali některá témata Wireshark v Ubuntu pro začátečníky až střední úroveň. Naučili jsme se typ filtrů, které nabízí Wireshark pro analýzu paketů. Pokryli jsme model síťové vrstvy ve Wiresharku a provedli jsme hloubkovou analýzu paketů ICMP a HTTP.

Učení a porozumění různým aspektům tohoto nástroje je však dlouhá náročná cesta. Proto je k dispozici spousta dalších online přednášek a kurzů, které vám pomohou s konkrétními tématy Wireshark. Můžete postupovat podle oficiální uživatelské příručky dostupné na webu Wireshark. Kromě toho, jakmile získáte základní znalosti o analýze protokolů, doporučuje se také použít nástroj jako Varonis, který vás upozorní na potenciální hrozbu, a poté pomocí Wireshark prozkoumat, abyste lépe porozuměli.

Phenquestions

Phenquestions