Internet věcí (IoT) rychle roste. IoT je konektivita zařízení přes internet. Je to jako sociální síť nebo e-mailová služba, ale místo připojení lidí IoT ve skutečnosti spojuje inteligentní zařízení, která zahrnují mimo jiné vaše počítače, smartphony, inteligentní domácí spotřebiče, automatizační nástroje a další.

IoT je však podobně jako u všech typů technologií tam také dvojsečný meč. Má to své výhody, ale tuto technologii doprovázejí vážné hrozby. Vzhledem k tomu, že výrobci soutěží proti sobě, aby přinesli nejnovější zařízení na trh, mnoho z nich nepřemýšlí o bezpečnostních problémech spojených s jejich zařízeními IoT.

Nejběžnější bezpečnostní hrozby IoT

Jaké jsou největší bezpečnostní hrozby a výzvy, kterým IoT právě teď čelí? Tato otázka je jedním z nejžádanějších dotazů různých skupin uživatelů, protože jsou koncovými uživateli. V zásadě existuje mnoho bezpečnostních hrozeb IoT, které převládají v našich každodenně používaných zařízeních IoT, díky nimž je tento technologický svět zranitelnější.

Aby se náš systém IoT nedostal do bezpečnostních děr, musíme identifikovat a vyřešit hrozby a výzvy. Zde jsem vyvinul malé úsilí k identifikaci seznamu nejběžnějších bezpečnostních hrozeb IoT, které nám pomohou přijmout vhodná ochranná opatření.

Aby se náš systém IoT nedostal do bezpečnostních děr, musíme identifikovat a vyřešit hrozby a výzvy. Zde jsem vyvinul malé úsilí k identifikaci seznamu nejběžnějších bezpečnostních hrozeb IoT, které nám pomohou přijmout vhodná ochranná opatření.

1. Nedostatek aktualizací

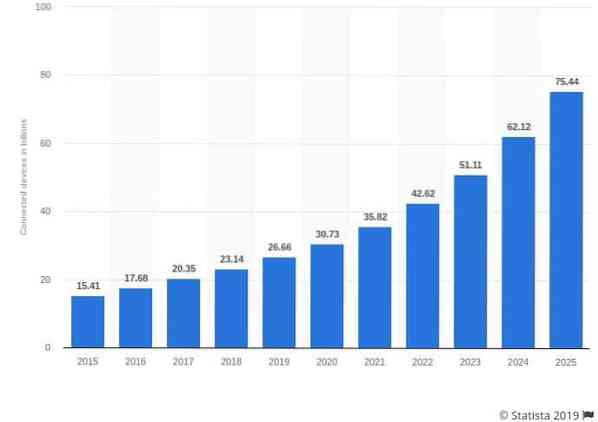

Právě teď je po celém světě přibližně 23 miliard zařízení IoT. Do roku 2020 toto číslo vzroste na téměř 30 miliard, uvádí zpráva Statista. Toto masivní zvýšení počtu zařízení připojených k internetu věcí nepřichází bez následků.

Největším problémem všech společností, které chrlí tato zařízení, je jejich neopatrnost, pokud jde o řešení bezpečnostních problémů a rizik souvisejících se zařízeními. Většina z těchto připojených zařízení nedostává dostatek aktualizací zabezpečení; někteří se nikdy neaktualizují vůbec.

Zařízení, o nichž se kdysi myslelo, že jsou bezpečná, se stávají zcela zranitelnými a nejistými s vývojem technologie, což je činí náchylnými k počítačovým zločincům a hackerům.

Výrobci si navzájem konkurují a vydávají zařízení každý den, aniž by hodně přemýšleli o bezpečnostních rizicích a problémech.

Většina výrobců poskytuje aktualizace firmwaru Over-the-air (OTA), ale tyto aktualizace se zastaví, jakmile začnou pracovat na svém novém zařízení, takže jejich současná generace bude vystavena útokům.

Pokud společnosti neposkytují pravidelně aktualizace zabezpečení pro svá zařízení, vystavují svou zákaznickou základnu potenciálním kybernetickým útokům a narušení dat.

2. Napadená zařízení IoT odesílající spamové e-maily

Vývoj technologie nám přinesl nepřeberné množství inteligentních zařízení, mezi které mimo jiné patří inteligentní zařízení, inteligentní domácí systém atd. Tato zařízení používají podobný výpočetní výkon jako ostatní zařízení připojená k internetu věcí a lze je použít pro různé činnosti.

Napadené zařízení lze změnit na e-mailový server. Podle zprávy internetové bezpečnostní firmy Proofpoint byla inteligentní lednička používána k odesílání tisíců nevyžádaných e-mailů, aniž by její majitelé měli ponětí. Většinu těchto chytrých zařízení lze proměnit na e-mailové servery za účelem zasílání hromadného e-mailového spamu.

3. Zařízení IoT odvedena do botnetů

Podobně jako u zařízení, která byla unesena a přeměněna na e-mailové servery pro hromadný spam; inteligentní zařízení IoT lze také použít jako botnety pro provádění útoků DDoS (Distributed Denial of Service).

V minulosti hackeři prováděli dětské monitory, webové kamery, streamovací boxy, tiskárny a dokonce i chytré hodinky k provádění rozsáhlých DDoS útoků. Výrobci musí porozumět rizikům spojeným se zařízeními připojenými k internetu věcí a podniknout všechny nezbytné kroky k zabezpečení svých zařízení.

4. Nebezpečná komunikace

Mnoho zařízení IoT nešifruje zprávy při jejich odesílání přes síť. Jedná se o jednu z největších výzev zabezpečení internetu věcí. Společnosti musí zajistit, aby komunikace mezi zařízeními a cloudovými službami byla zabezpečená a šifrovaná.

Nejlepším postupem k zajištění zabezpečené komunikace je použití transportního šifrování a použití standardů, jako je TLS. Izolace zařízení pomocí různých sítí také pomáhá vytvářet bezpečnou a soukromou komunikaci, která udržuje přenášená data v bezpečí a důvěrnosti. Většina aplikací a služeb začala šifrovat své zprávy, aby byly informace jejich uživatelů zabezpečené.

5. Používání výchozích hesel

Většina společností dodává zařízení s výchozími hesly a ani neříká svým zákazníkům, aby je změnili. Jedná se o jednu z největších bezpečnostních hrozeb IoT, protože výchozí hesla jsou běžně známá a zločinci mohou hesla snadno získat do rukou za účelem brutálního vynucení.

Slabá pověření nechávají téměř všechna zařízení připojená k internetu věcí náchylná k brutálnímu vynucování a hackování hesel. Společnosti využívající na svých zařízeních IoT nebezpečná pověření vystavují své zákazníky i své podnikání riziku, že budou náchylní k přímým útokům a budou infikováni pokusem hrubou silou.

6. Vzdálený přístup

Dokumenty vydané WikiLeaks uvádějí, že Ústřední zpravodajská agentura Spojených států (CIA) hackla zařízení IoT a zapínala kameru / mikrofony bez vědomí vlastníků. Možnost, že se útočníci mohou dostat dovnitř vašich zařízení a zaznamenat majitele bez jejich vědomí, je děsivá a nevyužila ji nikdo jiný než samotná vláda.

Jejich dokumenty poukazovaly na obrovské zranitelnosti v nejnovějším softwaru, jako je Android a iOS, což znamená, že zločinci mohou také využít těchto zranitelností a provádět odporné zločiny.

7. Úniky osobních údajů

Zkušení zločinci mohou způsobit obrovské škody i tím, že zjistí adresy internetového protokolu (IP) prostřednictvím nezabezpečených zařízení IoT. Tyto adresy lze použít k určení polohy uživatele a jeho skutečné adresy bydliště.

To je důvod, proč mnoho odborníků na internetovou bezpečnost doporučuje zabezpečit vaše připojení IoT prostřednictvím virtuální privátní sítě (VPN). Instalace VPN do routeru zašifruje veškerý provoz přes ISP. VPN může udržovat vaši adresu internetového protokolu v soukromí a zabezpečit celou vaši domácí síť.

8. Domácí invaze

Musí to být jedna z nejstrašidelnějších hrozeb „zabezpečení internetu věcí“, protože překlenuje propast mezi digitálním a fyzickým světem. Jak již bylo zmíněno, z nezajištěného zařízení IoT může uniknout vaše IP adresa, kterou lze použít k určení vaší adresy bydliště.

Hackeři mohou tyto informace prodat podzemním webům, kde fungují kriminální oblečení. Pokud také používáte inteligentní domácí bezpečnostní systémy připojené k internetu věcí, mohly by být také ohroženy. To je důvod, proč musíte zabezpečit připojená zařízení prostřednictvím zabezpečení IoT a používání sítí VPN.

9. Vzdálený přístup k vozidlu

Ne tak děsivé jako někdo, kdo se vloupal do vašeho domova, ale stále něco docela děsivého. Dnes, když všichni toužíme po inteligentních automobilech, je s těmito vozy připojenými k internetu věcí také spojena vysoká úroveň rizika.

Zkušení hackeři mohou získat přístup k vašemu chytrému autu a unést ho prostřednictvím vzdáleného přístupu. To je jedna strašidelná myšlenka, protože někdo jiný, kdo by převzal kontrolu nad vaším vozem, by vás nechal zranitelným vůči spoustě zločinů.

Naštěstí výrobci inteligentních automobilů věnují pozornost těmto hrozbám „zabezpečení internetu věcí“ a tvrdě pracují na zabezpečení svých zařízení před jakýmkoli druhem narušení.

10. Ransomware

Ransomware se dlouhodobě používá v počítačích i v podnikových sítích. Zločinci zašifrují celý váš systém a vyhrožují odstraněním všech vašich dat, pokud nezaplatíte „Výkupné“, tedy jméno.

Je jen otázkou času, kdy útočníci začnou zamykat různá inteligentní zařízení a požadovat výkupné za jejich odemčení. Vědci již našli způsob, jak nainstalovat ransomware na inteligentní termostaty, což je docela alarmující, protože zločinci mohou zvýšit nebo snížit teplotu, dokud nebude zaplaceno výkupné. Ještě děsivější je, když útočníci získávají kontrolu nad domácími bezpečnostními systémy nebo inteligentními zařízeními. Kolik byste zaplatili za odemknutí garážových vrat připojených k internetu věcí?

Je jen otázkou času, kdy útočníci začnou zamykat různá inteligentní zařízení a požadovat výkupné za jejich odemčení. Vědci již našli způsob, jak nainstalovat ransomware na inteligentní termostaty, což je docela alarmující, protože zločinci mohou zvýšit nebo snížit teplotu, dokud nebude zaplaceno výkupné. Ještě děsivější je, když útočníci získávají kontrolu nad domácími bezpečnostními systémy nebo inteligentními zařízeními. Kolik byste zaplatili za odemknutí garážových vrat připojených k internetu věcí?

11. Krádež dat

Hackeři jsou vždy po datech, která zahrnují mimo jiné jména zákazníků, adresy zákazníků, čísla kreditních karet, finanční podrobnosti a další. I když má společnost přísné zabezpečení IoT, existují různé vektory útoků, které mohou zločinci zneužít.

Například jedno zranitelné zařízení IoT stačí k ochromení celé sítě a získání přístupu k citlivým informacím. Pokud je takové zařízení připojeno k podnikové síti, mohou hackeři získat přístup k síti a získat všechna cenná data. Hackeři pak tato data zneužijí nebo je prodají jiným zločincům za velkou částku.

12. Ohrožující zdravotnické prostředky

Tenhle má právo z Hollywoodu, ale to z něj neznamená menší bezpečnostní hrozbu IoT. Epizoda seriálu Homeland ukázala útok, kdy zločinci zaútočili na implantovaný zdravotnický prostředek, aby zavraždili osobu.

Nyní tento typ útoku nebyl proveden v reálném životě, ale stále je to hrozba. Dostatečná hrozba, že bývalý viceprezident Spojených států Dick Cheney nechal odstranit bezdrátové funkce svého implantovaného defibrilátoru, aby se těmto scénářům vyhnul. Jak se k internetu věcí připojuje stále více lékařských zařízení, tyto typy útoků zůstávají možnou možností.

13. Více zařízení, více hrozeb

To je nevýhoda masivního posílení zařízení IoT. Počet zařízení za bránou firewall se v posledním desetiletí významně zvýšil. V minulosti jsme se museli starat pouze o zabezpečení našich osobních počítačů před útoky zvenčí.

Nyní, v tomto věku, se musíme starat o spoustu různých zařízení IoT. Od našich každodenních smartphonů až po inteligentní domácí spotřebiče a mnoho dalšího. Vzhledem k tomu, že existuje tolik zařízení, která lze hacknout, hackeři budou vždy hledat nejslabší článek a narušit jej.

14. Malé IoT útoky

Vždy se dozvídáme o rozsáhlých IoT útokech. Slyšeli jsme o botnetu Mirai před 2 lety / Before Mirai; byl tam Reaper, který byl mnohem nebezpečnější než Mirai. Přestože útoky ve velkém měřítku způsobují větší škody, měli bychom se také bát útoků malého rozsahu, které často zůstávají neodhaleny.

Útoky malého rozsahu se často vyhýbají detekci a proklouznou skrz narušení. Hackeři se pokusí využít tyto mikro útoky k uskutečnění svých plánů, místo aby šli po velkých zbraních.

15. Automatizace a A.Já

A.Já. nástroje se již ve světě používají. Existují A.Já. nástroje pomáhající při výrobě automobilů, zatímco ostatní prosívají velkým množstvím dat. Existuje však nevýhoda používání automatizace, protože ke snížení celého A je zapotřebí pouze jedna chyba v kódu nebo chybný algoritmus.Já. síť a spolu s ní celá infrastruktura, kterou ovládala.

A.Já. a automatizace je jen kód; pokud někdo získá přístup k tomuto kódu, může převzít kontrolu nad automatizací a provádět cokoli chce. Musíme tedy zajistit, aby naše nástroje zůstaly v bezpečí před takovými útoky a hrozbami.

16. Lidský faktor

Není to přímá hrozba, ale je třeba si dělat starosti s rostoucím počtem zařízení. Protože s každým zařízením se také zvyšuje počet lidí interagujících s IoT. Ne každého znepokojuje kybernetická bezpečnost; někteří ani nevědí nic o digitálních útocích nebo to považují za mýtus.

Tito lidé mají často nejnižší bezpečnostní standardy, pokud jde o zabezpečení jejich zařízení IoT. Tito jednotlivci a jejich nezajištěná zařízení mohou způsobit zkázu pro organizaci nebo podnikovou síť, pokud se k ní připojí.

17. Nedostatek znalostí

To je také další hrozba, kterou lze snadno vyřešit správným sdílením znalostí. Lidé o IoT moc nevědí, nebo je jim to jedno. Nedostatek znalostí může být často příčinou obrovského poškození podnikové nebo osobní sítě.

Prioritou by mělo být poskytování všech základních znalostí o internetu věcí, připojených zařízeních a hrozbách každému jednotlivci. Základní znalosti o dopadu IoT a jeho bezpečnostních hrozbách by mohly být rozdílem mezi bezpečnou sítí a narušením dat.

18. Nedostatek času / peněz

Většina lidí nebo organizací nebude investovat do zabezpečené infrastruktury IoT, protože ji považují za příliš časově náročnou nebo příliš drahou. To se musí změnit. Jinak budou korporace čelit obrovským finančním ztrátám útokem.

Data jsou nejcennějším aktivem, jaké může mít korporace. Narušení dat znamená ztrátu milionů dolarů. Investice do zabezpečeného nastavení IoT by nebyla tak nákladná jako masivní narušení dat.

19. Strojové phishing

Machine phishing se v příštích letech stane významným problémem. Hackeři proniknou do zařízení a sítí IoT, aby vyslali falešné signály, které způsobí, že vlastníci přijmou opatření, která by mohla poškodit operační síť.

Útočníci by například mohli mít zprávu o výrobním závodě, která pracuje na poloviční kapacitu (zatímco pracuje na 100%) a provozovatel závodu se pokusí dále zvýšit zátěž, která může být pro závod zničující.

Útočníci by například mohli mít zprávu o výrobním závodě, která pracuje na poloviční kapacitu (zatímco pracuje na 100%) a provozovatel závodu se pokusí dále zvýšit zátěž, která může být pro závod zničující.

20. Špatné autentizační protokoly

S tolika IoT připojenými zařízeními, které zaplavují trh, výrobci přehlédli skutečnost, že každé zařízení potřebuje správný a silný ověřovací protokol. Takové špatné autorizační mechanismy často vedou k tomu, že uživatelům poskytnou vyšší přístup, než jaký mají získat.

Většina zařízení postrádá složitost hesla, špatné výchozí pověření, nedostatek šifrování, žádné dvoufaktorové ověřování a nezabezpečené obnovení hesla. Tyto chyby zabezpečení mohou snadno vést k tomu, že hackeři získají snadný přístup k zařízením a sítím.

21. Obavy o soukromí

Většina zařízení shromažďuje data všech typů, která zahrnují citlivé informace. Když zařízení začnou shromažďovat osobní údaje, aniž by pro tyto údaje byly použity vhodné metody ochrany, nastanou obavy o ochranu osobních údajů.

V dnešní době téměř všechny aplikace pro smartphony vyžadují určitý typ oprávnění a shromažďování dat v systému iOS i Android. Musíte zkontrolovat tato oprávnění a zjistit, jaký druh dat tyto aplikace shromažďují. Pokud jsou shromážděná data osobní a citlivé povahy, je lepší se aplikace zbavit, než riskovat své osobní údaje.

22. Špatná fyzická bezpečnost

Nyní jsme mluvili o digitálním zabezpečení, ale není to jediná hrozba pro zařízení IoT. Pokud je fyzické zabezpečení špatné, pak mohou hackeři získat snadný přístup k zařízením, aniž by museli dělat hodně práce.

Fyzické slabiny jsou, když hacker může snadno rozebrat zařízení a získat přístup k jeho úložišti. I vystavení portů USB nebo jiných typů portů může vést k tomu, že hackeři získají přístup k úložnému médiu zařízení a ohrozí veškerá data v zařízení.

23. RFID skimming

Jedná se o typ skimmingu, kdy hackeři zachycují bezdrátové informace a data z čipů RFID používaných na debetních kartách, kreditních kartách, průkazech totožnosti / pasech a dalších dokumentech.

Účelem sběru těchto dat je ukrást osobní údaje, které se používají pro pokročilou krádež identity. Hackeři používají zařízení podporovaná NFC, která zaznamenávají všechna nezašifrovaná data z čipů RFID a poté vysílají prostřednictvím bezdrátových signálů.

Účelem sběru těchto dat je ukrást osobní údaje, které se používají pro pokročilou krádež identity. Hackeři používají zařízení podporovaná NFC, která zaznamenávají všechna nezašifrovaná data z čipů RFID a poté vysílají prostřednictvím bezdrátových signálů.

24. Man-in-the-Middle útoky

Jedná se o typ útoku, kdy hackeři zachycují komunikaci mezi dvěma stranami prostřednictvím nezabezpečeného zařízení IoT nebo chyby zabezpečení v síti a poté mění zprávy, zatímco si obě strany myslí, že spolu komunikují. Tyto útoky mohou být pro zúčastněné strany zničující, protože během komunikace jsou ohroženy všechny jejich citlivé informace.

25. Sinkhole Schémata

Hacker může snadno přilákat veškerý provoz z uzlu bezdrátové sítě senzorů (WSN) a vytvořit závrt. Tento typ útoku vytváří metaforický závrt, který narušuje důvěrnost dat a také popírá jakoukoli službu v síti. Dělá se to tak, že se všechny pakety místo odeslání na místo určení zahodí.

Závěrečná slova

IoT je rozhodně velký problém a postupem času se bude jen zvětšovat. Je smutné, že čím větší je, tím více cílů má na zádech. Zvětší se také všechny doprovodné hrozby a trendy IoT. Výrobci a další osoby propojené s průmyslem IoT budou muset s bezpečnostními problémy a hrozbami začít brát vážně.

Znalosti jsou první linií obrany proti těmto hrozbám. Musíte se tedy dostat do tempa s bezpečnostními hrozbami IoT a jejich protiopatřeními.

Phenquestions

Phenquestions