Sanitace vstupů je proces čištění vstupů, takže vložená data se nepoužívají k hledání nebo zneužití bezpečnostních děr na webu nebo serveru.

Zranitelný weby jsou buď nesanitizované, nebo velmi špatně a neúplně sanitovány. Je to nepřímé Záchvat. Užitečné zatížení je nepřímo odesláno do oběť. The Škodlivý kód je vložen na web útočníkem a poté se stane jeho součástí. Kdykoli uživatel (oběť) navštíví webová stránka, škodlivý kód je přesunut do prohlížeče. Uživatel proto neví, co se děje.

S XSS může útočník:

- Manipulujte, zničte nebo dokonce znehodnoťte web.

- Vystavte citlivá uživatelská data

- Zachyťte ověřené soubory cookie relace uživatele

- Nahrajte stránku phishingu

- Přesměrovat uživatele do škodlivé oblasti

XSS je v OWASP Top Ten za poslední desetiletí. Více než 75% povrchového webu je zranitelných vůči XSS.

Existují 4 typy XSS:

- Uložené XSS

- Odráží XSS

- XSS na bázi DOM

- Slepý XSS

Při kontrole XSS v pentestu by vás mohlo unavit hledání injekce. Většina testerů používá k provedení práce nástroje XSS. Automatizace procesu nejen šetří čas a úsilí, ale co je důležitější, poskytuje přesné výsledky.

Dnes probereme některé z nástrojů, které jsou bezplatné a užitečné. Budeme také diskutovat o tom, jak je nainstalovat a používat.

XSSer:

XSSer nebo cross-site scripter je automatický framework, který pomáhá uživatelům najít a využívat zranitelná místa XSS na webových stránkách. Má předinstalovanou knihovnu s přibližně 1300 zranitelnostmi, což pomáhá obejít mnoho WAF.

Podívejme se, jak jej můžeme použít k nalezení zranitelností XSS!

Instalace:

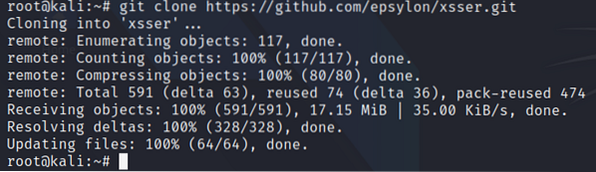

Musíme naklonovat xsser z následujícího repozitáře GitHub.

$ git clone https: // github.com / epsylon / xsser.sakra

Nyní je xsser v našem systému. Přejděte do složky xsser a spusťte instalaci.py

$ cd xsser$ python3 nastavení.py

Nainstaluje všechny závislosti, které již byly nainstalovány, a nainstaluje xsser. Nyní je čas to spustit.

Spustit GUI:

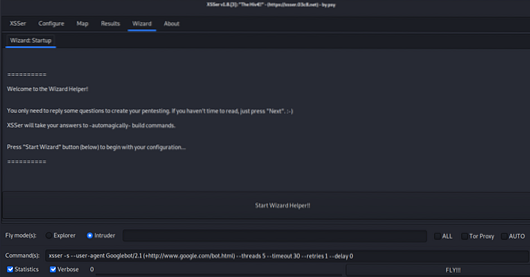

$ python3 xsser --gtkZobrazí se okno jako toto:

Pokud jste začátečník, projděte si průvodce. Pokud jste profesionál, doporučím nakonfigurovat XSSer podle vašich vlastních potřeb na kartě konfigurace.

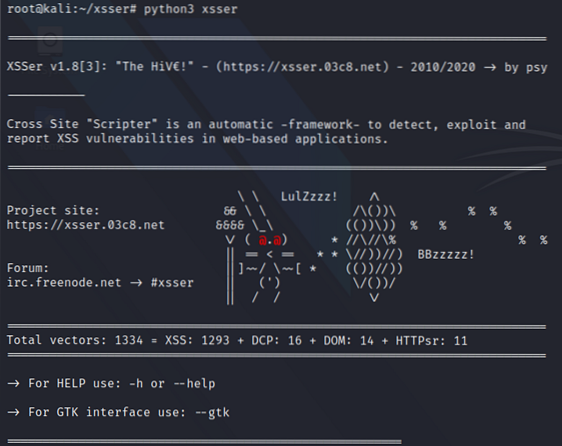

Spustit v terminálu:

$ python3 xsser

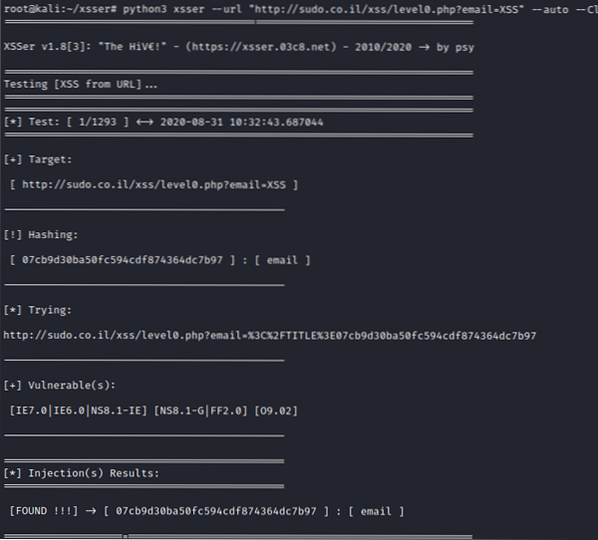

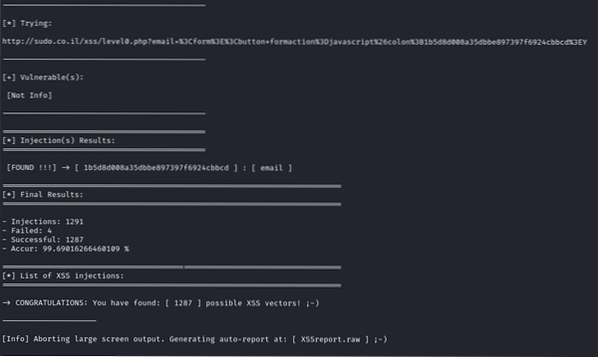

Zde je web, který vás vyzývá k využívání XSS. Pomocí xsser najdeme několik chyb zabezpečení. Cílovou adresu URL dáme xsseru a začne kontrolovat chyby zabezpečení.

Jakmile je hotovo, výsledky se uloží do souboru. Tady je XSSreport.drsný. Vždy se můžete vrátit a zjistit, které z užitečných zatížení fungovaly. Jelikož se jednalo o výzvu pro začátečníky, většina zranitelností je NALEZENO tady.

XSSniper:

Cross-Site Sniper, také známý jako XSSniper, je další nástroj pro zjišťování xss s funkcemi hromadného skenování. Skenuje cíl na GET parametry a poté do nich vloží užitečné zatížení XSS.

Jeho schopnost procházet cílovou adresu URL pro relativní odkazy se považuje za další užitečnou funkci. Každý nalezený odkaz je přidán do skenovací fronty a zpracován, takže je snazší otestovat celý web.

Tato metoda nakonec není stoprocentní, ale je dobré heuristicky hromadně vyhledávat injekční body a testovat únikové strategie. Vzhledem k tomu, že neexistuje žádná emulace prohlížeče, musíte ručně otestovat objevené injekce proti různým ochranám xss prohlížeče.

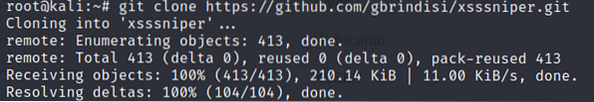

Instalace XSSniper:

$ git clone https: // github.com / gbrindisi / xsssniper.sakra

XSStrike:

Tento nástroj pro detekci skriptů napříč weby je vybaven:

- 4 ručně psané analyzátory

- inteligentní generátor užitečného zatížení

- silný fuzzující motor

- neuvěřitelně rychlý prohledávač

Zabývá se jak odraženým, tak skenováním DOM XSS.

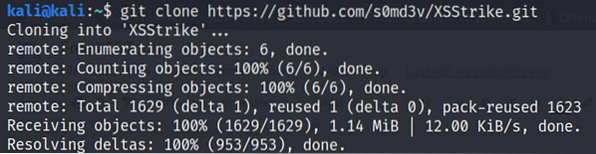

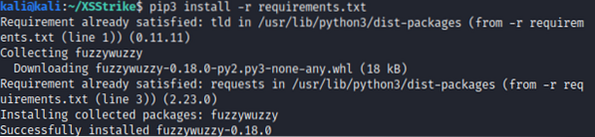

Instalace:

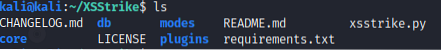

$ ls

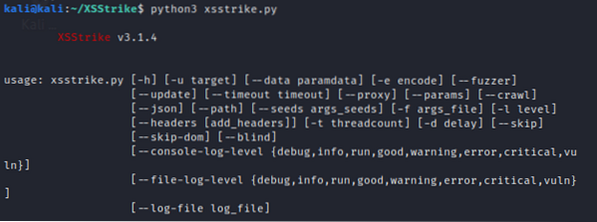

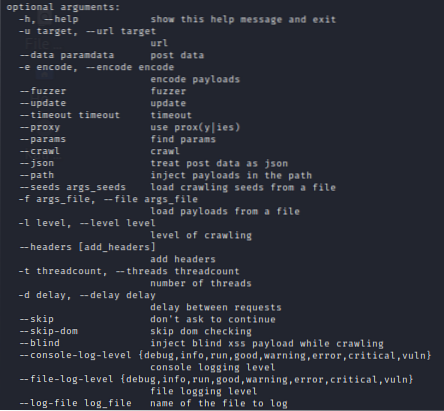

Používání:

Nepovinné argumenty:

Skenování jedné adresy URL:

$ python xsstrike.py -u http: // příklad.com / hledat.php?q = dotazPříklad procházení:

$ python xsstrike.py -u "http: // příklad.com / stránka.php "- procházeníXSS Hunter:

Jedná se o nedávno spuštěný rámec v této oblasti zranitelností XSS s výhodami snadné správy, organizace a monitorování. Obecně to funguje tak, že uchováváte konkrétní protokoly prostřednictvím souborů HTML webových stránek. Najít jakýkoli druh zranitelnosti skriptování napříč weby, včetně slepého XSS (který se obvykle často minul) jako výhodu oproti běžným nástrojům XSS.

Instalace:

$ sudo apt-get install git (pokud již není nainstalován)$ git clone https: // github.com / povinný programátor / xsshunter.sakra

Konfigurace:

- spusťte konfigurační skript jako:

$ ./ generate_config.py- nyní spusťte API jako

$ sudo apt-get install python-virtualenv python-dev libpq-dev libffi-dev$ cd xsshunter / api /

$ virtualenv env

$ . env / bin / aktivovat

$ pip install -r požadavky.txt

$ ./ apiserver.py

Chcete-li použít server GUI, musíte postupovat a provést tyto příkazy:

$ cd xsshunter / gui /$ virtualenv env

$ .env / bin / aktivovat

$ pip install -r požadavky.txt

$ ./ guiserver.py

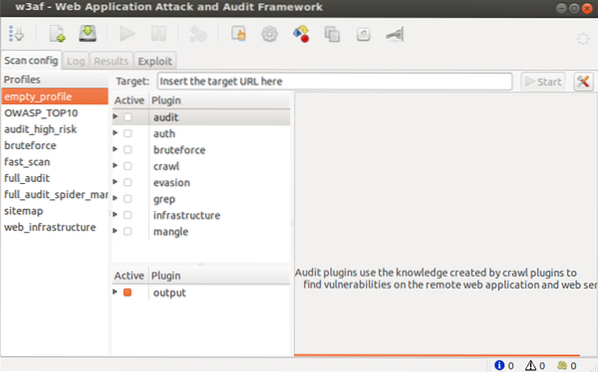

W3af:

Další open-source nástroj pro testování zranitelnosti, který používá hlavně JS k testování konkrétních webových stránek na zranitelnosti. Hlavním požadavkem je konfigurace nástroje podle vašich požadavků. Po dokončení bude efektivně vykonávat svou práci a identifikovat chyby zabezpečení XSS. Jedná se o nástroj založený na pluginech, který je hlavně rozdělen do tří částí:

- Core (pro základní fungování a poskytování knihoven pro pluginy)

- UI

- Pluginy

Instalace:

Chcete-li nainstalovat w3af do svého systému Linux, postupujte podle následujících kroků:

Naklonujte repo GitHub.

$ sudo git clone https: // github.com / andresriancho / w3af.sakraNainstalujte verzi, kterou chcete použít.

> Pokud chcete používat verzi grafického uživatelského rozhraní:

$ sudo ./ w3af_guiPokud dáváte přednost použití verze konzoly:

$ sudo ./ w3af_consoleOba budou vyžadovat instalaci závislostí, pokud již nejsou nainstalovány.

Skript je vytvořen na / tmp / script.sh, který vám nainstaluje všechny závislosti.

Verze GUI w3af je uvedena následovně:

Mezitím je konzolová verze tradičním nástrojem terminálu (CLI) -look.

Používání

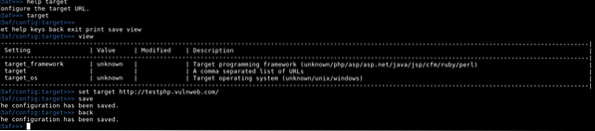

1. Nakonfigurujte cíl

V cíli příkaz spuštění nabídky nastavit cíl TARGET_URL.

2. Konfigurovat profil auditu

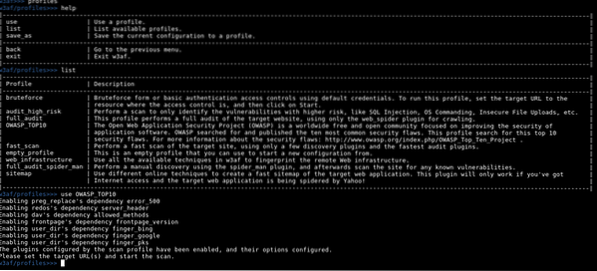

W3af přichází s nějakým profilem, který již má správně nakonfigurované pluginy pro spuštění auditu. Chcete-li použít profil, spusťte příkaz, použít PROFILE_NAME.

3. Konfigurační plugin

4. Konfigurovat HTTP

5. Spustit audit

Další informace najdete na adrese http: // w3af.org /:

Zastavení:

Tyto nástroje jsou spravedlivé kapka v moři protože internet je plný úžasných nástrojů. K detekci XSS lze také použít nástroje jako Burp a webcarab. Také klobouk dolů před skvělou komunitou open-source, která přichází s vzrušujícími řešeními pro každý nový a jedinečný problém.

Phenquestions

Phenquestions