- Posouzení zranitelnosti a Pentesting

- Vývoj podpisu IDS

- Využijte rozvoj a výzkum

Nejnovější hlavní vydání Metasploit přesunulo své jádro do programovací základny pro všechny Ruby. Metasploit-framework používá Ruby jako svůj základní programovací jazyk, protože Ruby je výkonný interpretovaný jazyk. Projekt Metasploit je velmi známý díky svým anti-forenzním a detekčním únikovým funkcím.

Metasploit obecně nabízí komunitní a open source verzi Metasploit Framework, ale má také komerční verze jako Metasploit Pro a Metasploit Express. Má také databázi shell kódů, tyto shellcodes lze použít k provedení reverzního shellu na útočníkově stroji.

Stejně jako další podobné produkty, jako je Canvas nebo Core Impact a další komerční bezpečnostní produkty, lze Metasploit-Framework použít ke kontrole zabezpečení počítačových systémů nebo k proniknutí do sítě a systémů. Podobně jako mnoho jiných bezpečnostních nástrojů lze Metasploit Framework použít pro autorizované i neautorizované činnosti.

Při instalaci Metasploit Framework do operačního systému Ubuntu postupujte podle následujících pokynů

Instalace

Metasploit Frame se snadno instaluje a má několik závislostí. Před instalací nezapomeňte aktualizovat svůj Ubuntu

$ sudo apt-get aktualizace$ sudo apt-get upgrade

Instalace závislostí

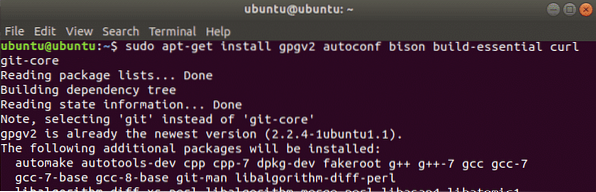

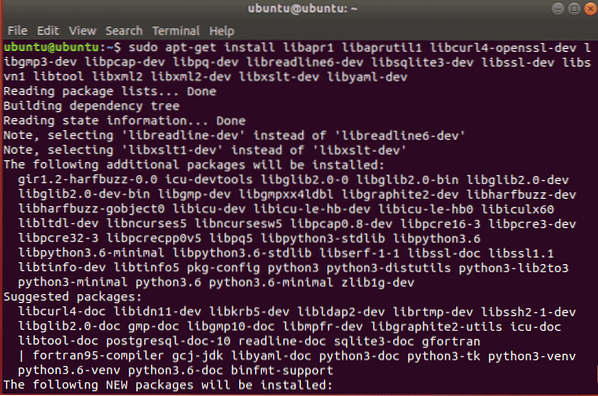

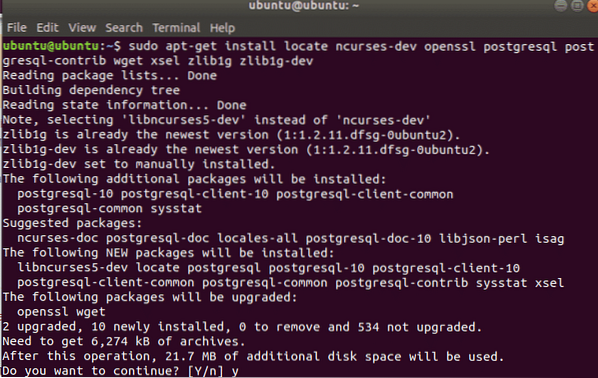

Před instalací musíte nainstalovat následující závislosti pomocí výstižný příkaz

[chráněno e-mailem]: ~ $ sudo apt-get install -y curl gpgv2 autoconf bison build-essentialgit-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev vyhledat libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

Instalace

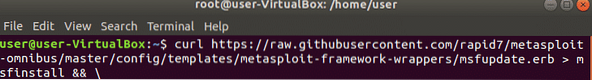

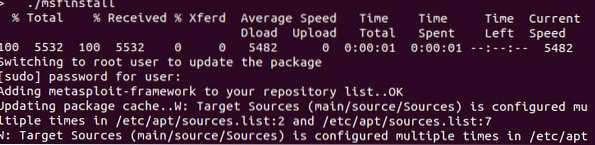

curl se používá k přenosu souborů ze vzdálených počítačů a podporuje mnoho protokolů, použijeme ho ke stažení kódu rámce metasploit.

[chráněno e-mailem]: ~ $ curl https: // raw.githubusercontent.com / rapid7 / metasploitomnibus / master / config / templates / metasploit-framework-wrappers / msfupdate.erb

> msfinstall && \

Poté změňte oprávnění spustitelného kódu pomocí příkazu chmod a poté jej spusťte

Oprávnění:owner = Číst a psát (rw-)

skupina = Číst (r--)

other = None (---)

Vlastnictví:

vlastník = root

skupina = stín

$ chmod 755 msfinstall

Rozhraní Metasploit

Metasploit Framework má webové rozhraní, GUI rozhraní (Armitage a Cobal Strike) a rozhraní příkazového řádku (msfcli, msfconsole). Nabízí také rozhraní API, jako je msgrpc, pro vzdálené ovládání Metasploit nebo jeho použití spolu s některými skriptovacími jazyky pro účely automatizace.

Má také některé další nástroje a funkce, které mohou generovat kódy shellu a užitečné zatížení a kombinovat je s jinými legitimními spustitelnými soubory.

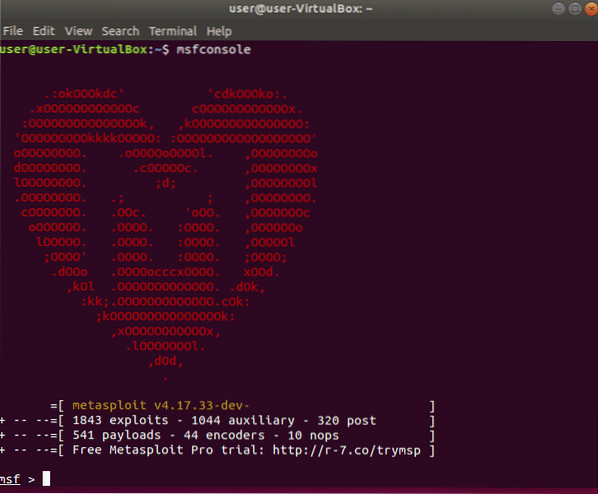

Msfconsole je výkonné rozhraní příkazového řádku Metasploit. Chcete-li jej spustit, nejprve spusťte službu postgresql, zadejte

[chráněno e-mailem]: ~ $ sudo služba postgresql start[chráněno e-mailem]: ~ $ sudo msfconsole

Manuál Metasploit

Běžné příkazy pro Metasploit z příručky

pomoc (nebo '?') - zobrazuje dostupné příkazy v msfconsole

ukázat využije - ukazuje exploity, které můžete spustit (v našem případě zde, ms05_039_pnp využívat)

zobrazit užitečné zatížení - zobrazuje různé možnosti užitečného zatížení, které můžete ve zneužívaném systému spustit, jako je vytvoření příkazového shellu, nahrávání spuštěných programů atd. (v našem případě zde win32_reverse využívat)

info exploit [zneužít jméno] - zobrazuje popis konkrétního názvu zneužití spolu s jeho různými možnostmi a požadavky (např. info exploit ms05_039_pnp zobrazuje informace o konkrétním útoku)

informační užitečné zatížení [název užitečného zatížení] - zobrazuje popis konkrétního názvu užitečného zatížení spolu s jeho různými možnostmi a požadavky (např. info užitečné zatížení win32_reverse zobrazuje informace o vytvoření příkazového shellu)

použít [zneužít jméno] - dává pokyn msfconsole, aby vstoupila do prostředí konkrétního zneužití (např. použijte ms05_039_pnp vyvolá příkazový řádek ms05_039_pnp> pro tento konkrétní exploit

zobrazit možnosti - zobrazuje různé parametry pro konkrétní exploit, se kterým pracujete

zobrazit užitečné zatížení - ukazuje užitečné zatížení kompatibilní s konkrétním zneužitím, se kterým pracujete

nastavit VÝPLATU - umožňuje nastavit konkrétní užitečné zatížení pro váš exploit (v tomto příkladu), nastavit PAYLOAD win32_reverse)

ukázat cíle - zobrazuje dostupné cílové OS a aplikace, které lze zneužít

nastavit TARGET - umožňuje vybrat konkrétní cílový operační systém / aplikaci (v tomto příkladu použiji nastavit TARGET 0 pro všechny anglické verze systému Windows 2000)

nastavit RHOST - umožňuje nastavit IP adresu vašeho cílového hostitele (v tomto příkladu, nastavit RHOST 10.0.0.200)

nastavit LHOST - umožňuje nastavit IP adresu místního hostitele pro reverzní komunikaci potřebnou k otevření reverzního příkazového shellu (v tomto příkladu), nastavit LHOST 10.0.0.201)

zadní - umožňuje ukončit aktuální prostředí exploitu, které jste načetli, a vrátit se k hlavní výzvě msfconsole

Závěr

Metasploit je velmi užitečný rámec, který používají testeři penetrace a výzkumníci zranitelnosti. Některé další komerční nástroje nabízejí podobnou funkcionalitu, ale Metasploit je populární díky své podpoře mezi platformami a snadno použitelným rozhraním GUI a CLI. To je zejména pro testery penetrace a Red Teamers, ale kdokoli to může použít k zabezpečení své domácí nebo firemní sítě. Pokud vás zajímá Metasploit, zde je skvělý bezplatný zdroj.

Phenquestions

Phenquestions