Bezdrátové testování a nástroje

Bezdrátové testování zkoumá a analyzuje zařízení, která se mohou připojit k jiným sítím. Tato zařízení plní různé úkoly a funkce a jsou testována, aby byla zajištěna jejich shoda a regulace. K tomuto účelu se používají různé nástroje; například Aircrack-ng, Wifite, Wireshark, Wash atd. Další termín používaný k testování potenciálu v zařízení nebo síti je známý jako Network Reconnaissance. K aktivaci Network Reconnaissance v bezdrátovém testování se používají různé nástroje.

Tento článek pojednává o průzkumu sítě a nástrojích použitých k její aktivaci.

Síťový průzkum pro začátečníky

Jak můžete cílit na něco, co nevidíte? Pro tento účel existuje nástroj pro stopu známý jako Nmap. Pokud vás sousedé naštvají nepřetržitě pomocí WiFi, můžete tento nástroj použít ke skenování celé vaší domácí sítě. Nmap vám může ukázat každé připojené zařízení a poskytuje všechny informace o cílovém zařízení. Používá se také ke skenování serverů nebo směrovačů. Nmap si můžete stáhnout z libovolného webu, například nmap.org. Je k dispozici pro populární operační systémy, jako jsou Linux a Windows. Nmap je předinstalován pro Kali Linux, stačí jej spustit a spustit program. Jediné, co musíte udělat, je otevřít Nmap, zadat heslo trasy a můžete jít.

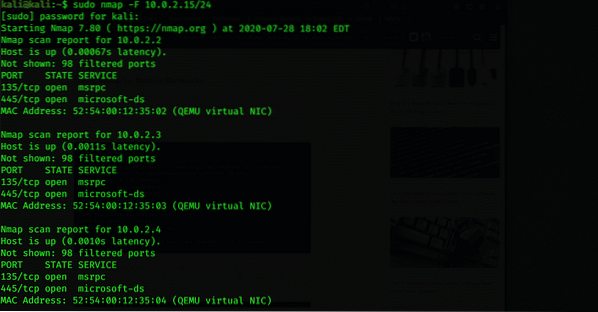

Nmap pro lokální sítě

Nmap je skvělý nástroj pro průzkum sítě, který se používá ke skenování dat připojených k jakémukoli zařízení. Můžete skenovat všechny up servery a systémy a zkontrolovat slabiny sítě a OS. Můžete zkontrolovat živé systémy, otevřené porty, provést chytání bannerů, připravit proxy, zobrazit IP adresu a verzi OS a další podrobnosti o připojeném zařízení pomocí Nmap. Chcete-li získat tyto informace, zadejte následující příkaz:

$ sudo nmap -F 10.0.2.15/24

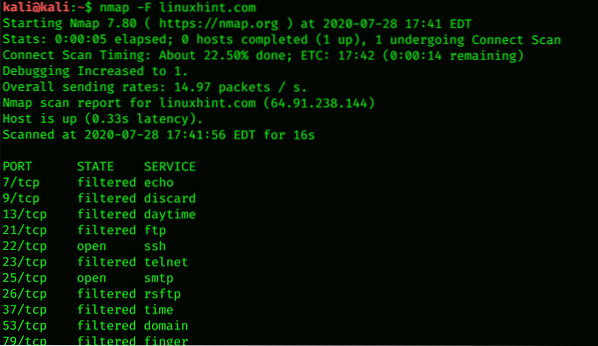

Nmap pro vzdálené sítě

Nmap odesílá pakety TCP a UDP na vzdáleného hostitele a analyzuje téměř každou část odpovědi. Nmap také provádí testy, jako je TCP. Stručně řečeno, Nmap se používá k určení síťového inventáře a také k tomu, jak zranitelný je hostitel. Nmap také poskytuje vzdálenou detekci OS. Detekce OS zjišťuje, jaký operační systém běží na cílovém počítači pomocí otisků prstů zásobníku TCP / IP. K tomu vám může pomoci následující kód příkazu:

$ nmap -F linuxhint.com

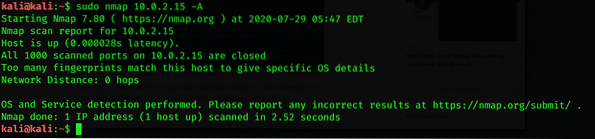

Nakonfigurujte Nmap pro skenování jednoho cíle

Chcete-li sledovat každý pohyb někoho, je nejlepší volbou skenování jeho zařízení. Spuštěním Nmapu můžete získat podrobné informace o IP adrese, verzi OS a všech webech připojených k zařízení v síti. Skenování Nmap je užitečné, i když skenujete jediný cíl. Toho lze dosáhnout skenováním místního serveru spuštěním Nmap. Ke skenování jednoho cíle lze použít následující příkazový kód:

$ sudo nmap 10.0.2.15 -A

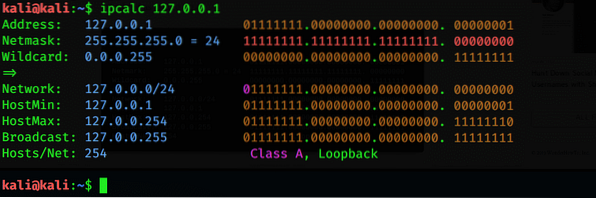

Vypočítejte podsíť a naskenujte rozsah a objevte zařízení

Nmap dokáže zjistit všechna zařízení, IP adresy a MAC adresy připojené k serveru. Rozsah podsítí všech zařízení najdete pomocí jednoduchého nástroje známého jako IPcalc. Rozsah podsítě je rozsah adres IP, které jsou k dispozici nebo jsou připojeny k síti. Chcete-li zobrazit seznam všech zařízení v rozsahu podsítě, zadejte následující příkaz:

$ ipcalc 127.0.0.1

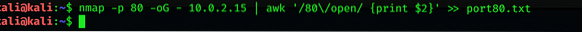

Vytvořte cílový seznam aktivních hostitelů

Po určení všech adres IP v daném rozsahu můžete získat další informace pomocí atributu -A s příkazem. Soubor obsahující seznamy aktivního hostitele můžete také získat pomocí níže uvedeného příkazu terminálu Nmap:

$ nmap -p 80 -oG - 10.0.2.15 | awk '/ 80 \ / open / tisk 2 $'>> port80.txt

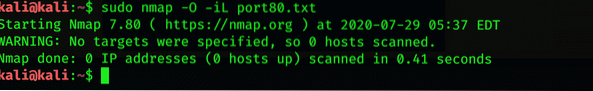

Identifikujte operační systém na objevených zařízeních

Užitečnou věcí, kterou byste měli o zařízení vědět, je jeho operační systém. Pomocí Nmap můžete identifikovat a detekovat operační systém, který zařízení používá. Použijte k tomu následující příkaz emulátoru terminálu:

$ sudo nmap -O -iL port80.txt

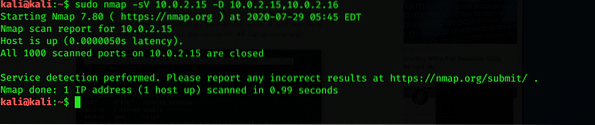

Pomocí Nmap můžete také získat informace o aplikacích a jejich verzích pomocí následujícího příkazu:

$ sudo nmap -sV 10.0.2.15 -D 10.0.2.15,10.0.2.16

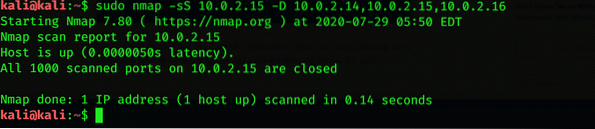

Pokročilé kontroly a zástupná řešení

Nmap může přestat fungovat kvůli problémům s routerem. V takovém případě se mohou při skenování dat vyskytnout potíže. Tento problém můžete vyřešit přidáním -Pn, které může router směrovat a pípat. Pokud nechcete, aby vás při skenování detekovali další lidé, můžete přidat -D.

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14,10.0.2.15,10.0.2.16

Závěr

Pokud chcete prozkoumat zařízení, která jsou připojena k síti, pak je Nmap tou nejlepší volbou pro tento úkol. Nmap je de facto skenovací nástroj, který skenuje živé hostitele, operační systém a otevřené porty. Je to otevřený nástroj dostupný pro všechny platformy. Hlavním účelem Nmapu je tester penetrace sítě; jinými slovy Network Reconnaissance. Doufám, že koncepty diskutované v tomto článku jsou dostatečné pro získání základní představy o Network Reconnaissance a nástrojích používaných k provedení tohoto úkolu v Kali Linuxu.

Phenquestions

Phenquestions