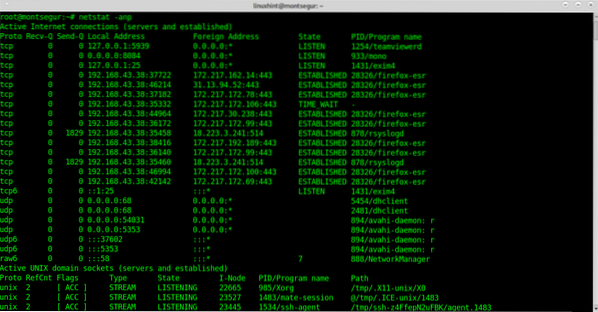

Pomocí příkazu netstat najít otevřené porty:

Jedním z nejzákladnějších příkazů ke sledování stavu vašeho zařízení je netstat který zobrazuje otevřené porty a navázaná připojení.

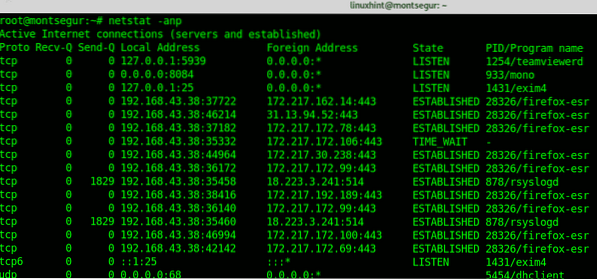

Níže je příklad netstat s výstupem dalších možností:

# netstat -anp

Kde:

-A: ukazuje stav soketů.

-n: zobrazuje IP adresy místo hots.

-p: ukazuje program, který navazuje spojení.

Lepší vzhled výstupního extraktu:

První sloupec ukazuje protokol, můžete vidět, že jsou zahrnuty jak TCP, tak UDP, první screenshot také ukazuje UNIX sokety. Pokud máte podezření, že něco není v pořádku, je kontrola portů samozřejmě povinná.

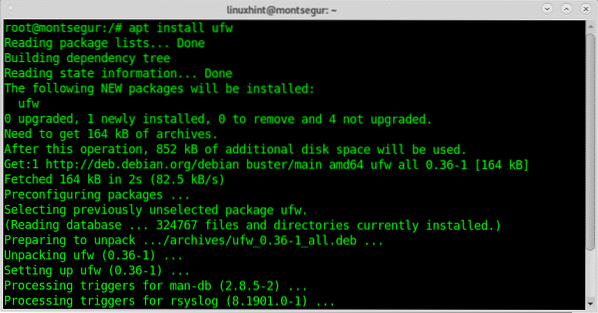

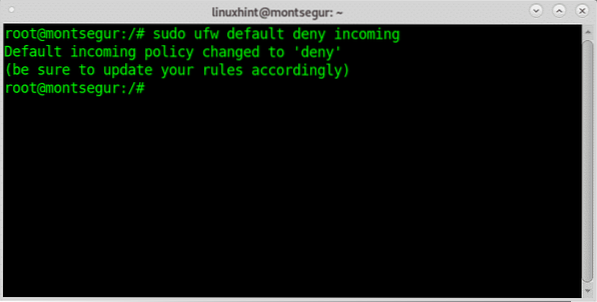

Nastavení základních pravidel pomocí UFW:

LinuxHint zveřejnil skvělé výukové programy o UFW a Iptables, zde se zaměřím na restriktivní politiku firewall. Doporučuje se dodržovat omezující zásadu, která popírá veškerý příchozí provoz, pokud nechcete, aby to bylo povoleno.

Instalace běhu UFW:

# apt nainstalovat ufw

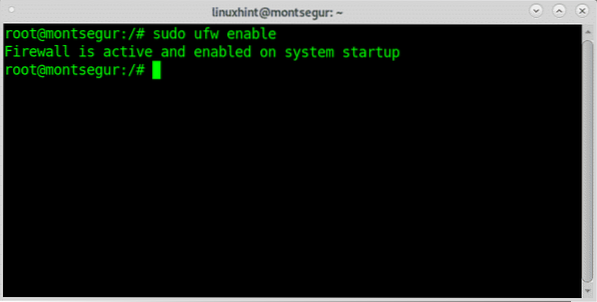

Povolení brány firewall při spuštění:

# sudo ufw povolit

Poté použijte výchozí omezující zásadu spuštěním:

# Sudo ufw default odepřít příchozí

Porty, které chcete použít, budete muset otevřít ručně spuštěním:

# ufw povolitAuditujete se nmap:

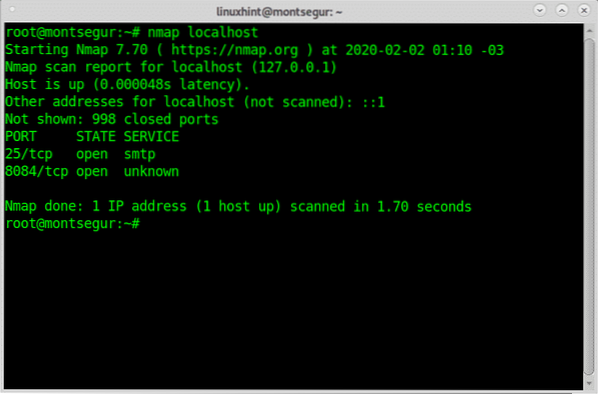

Nmap je, ne-li nejlepší, jedním z nejlepších bezpečnostních skenerů na trhu. Je to hlavní nástroj používaný sysadminy k auditu jejich zabezpečení sítě. Pokud se nacházíte v DMZ, můžete skenovat externí IP, můžete také skenovat router nebo místního hostitele.

Velmi jednoduchá kontrola proti vašemu localhost by byla:

Jak vidíte, výstup ukazuje, že můj port 25 a port 8084 jsou otevřené.

Nmap má mnoho možností, včetně OS, detekce verzí, skenování zranitelnosti atd.

Na LinuxHint jsme publikovali spoustu tutoriálů zaměřených na Nmap a jeho různé techniky. Najdete je zde.

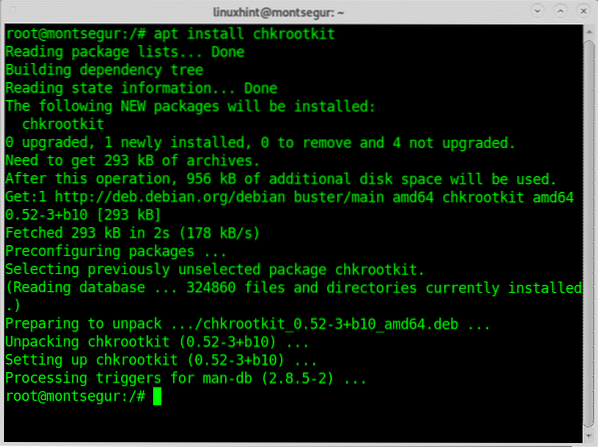

Příkaz chkrootkit zkontrolovat, zda váš systém neobsahuje infekce chrootkitem:

Rootkity jsou pravděpodobně nejnebezpečnější hrozbou pro počítače. Příkaz chkrootkit

(check rootkit) vám pomůže detekovat známé rootkity.

Instalace chkrootkit run:

# apt nainstalujte chkrootkit

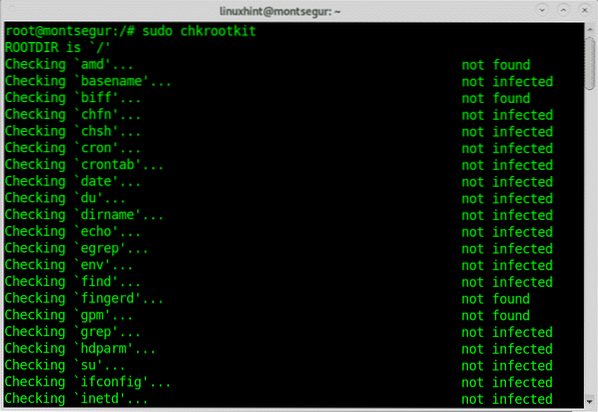

Poté spusťte:

# sudo chkrootkit Pomocí příkazu horní ke kontrole procesů využívajících většinu vašich zdrojů:

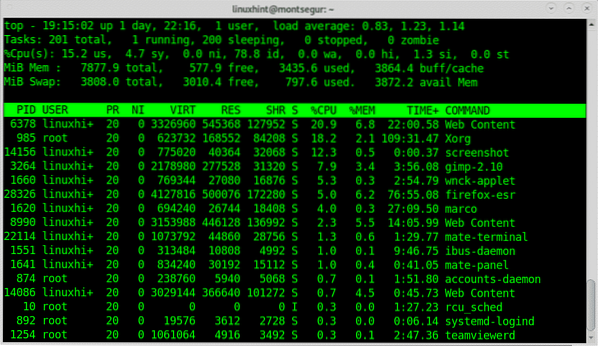

Pomocí příkazu horní ke kontrole procesů využívajících většinu vašich zdrojů:

Chcete-li získat rychlý pohled na běžící prostředky, můžete použít horní část příkazu na terminálovém běhu:

# horní

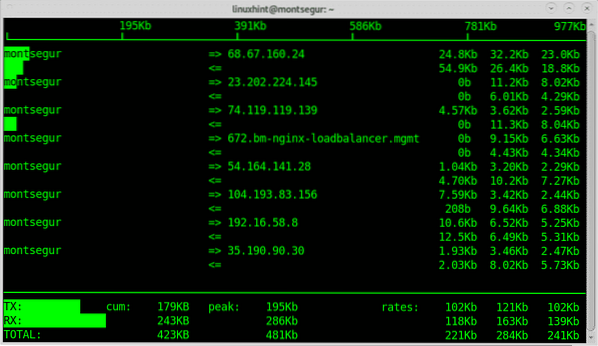

Příkaz iftop ke sledování síťového provozu:

Dalším skvělým nástrojem pro sledování vašeho provozu je iftop,

# sudo iftopV mém případě:

# sudo iftop wlp3s0

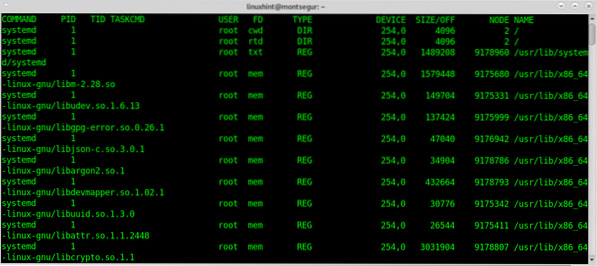

Příkaz lsof (seznam otevřených souborů) ke kontrole asociace procesů <> procesů:

Po podezření je něco špatně, příkaz také na konzole může zobrazit seznam otevřených procesů a ke kterým programům jsou přidruženy:

# lsof

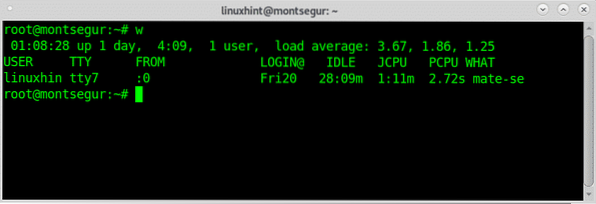

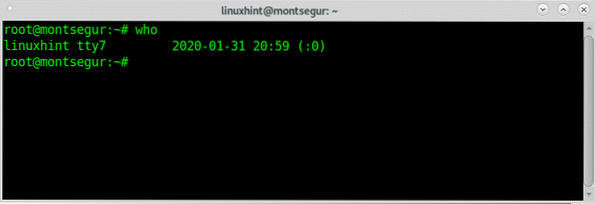

Kdo a kdo vědět, kdo je přihlášen do vašeho zařízení:

Navíc, abyste věděli, jak bránit váš systém, je povinné vědět, jak reagovat, než budete mít podezření, že byl váš systém napaden. Jeden z prvních příkazů, které se spustí před takovou situací, jsou w nebo SZO který ukáže, co uživatelé jsou přihlášeni do vašeho systému a přes jaký terminál. Začněme příkazem w:

# w

Poznámka: příkazy „w“ a „who“ nemusí zobrazovat uživatelům přihlášeným z pseudo terminálů, jako je terminál Xfce nebo terminál MATE.

Volal sloupec UŽIVATEL zobrazí uživatelské jméno, výše uvedený snímek obrazovky ukazuje, že jediným přihlášeným uživatelem je linuxhint, sloupec TTY ukazuje terminál (tty7), třetí sloupec Z zobrazí adresu uživatele, v tomto scénáři nejsou přihlášeni vzdálení uživatelé, ale pokud byli přihlášeni, mohli byste tam vidět IP adresy. The [chráněno e-mailem] sloupec určuje čas, ve kterém se uživatel přihlásil, sloupec JCPU shrnuje minuty procesu provedeného v terminálu nebo TTY. the PCPU zobrazí CPU použitou v procesu uvedeném v posledním sloupci CO.

Zatímco w se rovná provedení provozuschopnost, SZO a ps -a společně další alternativa, i když s menším množstvím informací je příkaz „SZO„:

# SZO

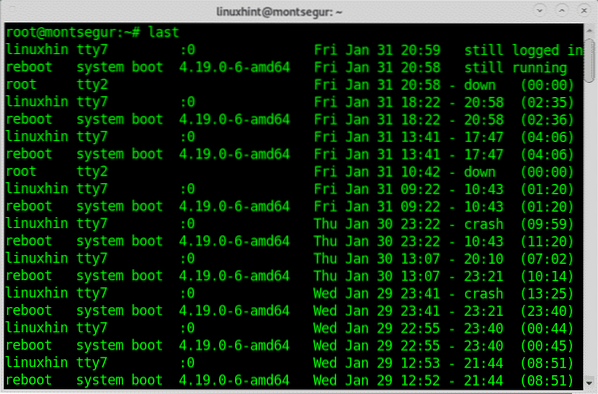

Příkaz poslední zkontrolovat aktivitu přihlášení:

Dalším způsobem, jak dohlížet na aktivitu uživatelů, je příkaz „poslední“, který umožňuje číst soubor wtmp který obsahuje informace o přihlašovacím přístupu, zdroji přihlášení, době přihlášení, s funkcemi pro vylepšení konkrétních událostí přihlášení, vyzkoušet to spustit:

Kontrola aktivity přihlášení pomocí příkazu poslední:

Příkaz naposledy načte soubor wtmp Chcete-li najít informace o aktivitě přihlášení, můžete je vytisknout spuštěním:

# poslední

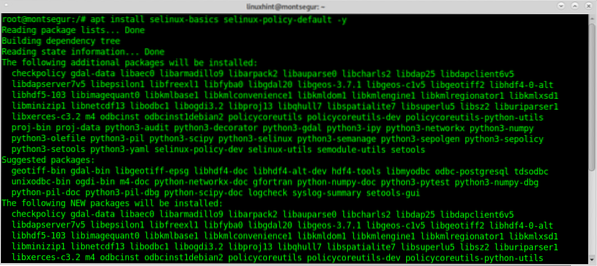

Kontrola stavu SELinuxu a v případě potřeby jej povolte:

SELinux je omezovací systém, který zlepšuje jakékoli zabezpečení Linuxu, je standardně dodáván u některých distribucí Linuxu, je zde široce vysvětleno na linuxhint.

Stav SELinuxu můžete zkontrolovat spuštěním:

# sestatusPokud se zobrazí chyba Nenalezen příkaz, můžete nainstalovat SELinux spuštěním:

# Apt install selinux-basics selinux-policy-default -y

Poté spusťte:

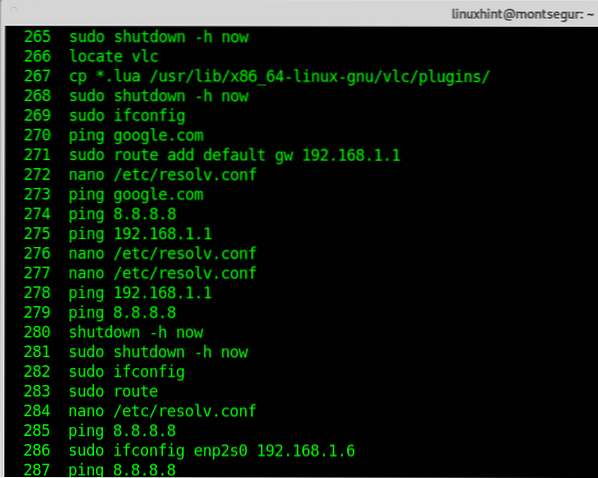

# selinux-ActivatePomocí příkazu zkontrolujte jakoukoli aktivitu uživatelů Dějiny:

Kdykoli můžete zkontrolovat aktivitu uživatelů (pokud jste root) pomocí historie příkazů přihlášených jako uživatel, kterého chcete sledovat:

# Dějiny

Historie příkazů čte soubor bash_history každého uživatele. Samozřejmě, tento soubor lze falšovat a vy jako root jej můžete číst přímo bez vyvolání historie příkazů. Přesto, pokud chcete monitorovat běh aktivity, doporučujeme.

Doufám, že vám tento článek o základních bezpečnostních příkazech Linuxu připadal užitečný. Pokračujte v LinuxHintu, kde najdete další tipy a aktualizace pro Linux a sítě.

Phenquestions

Phenquestions