Nessus je otcem Openvas, už není zdarma (proto byl vytvořen OpenVas) a napíšu tento tutoriál pomocí bezplatné zkušební verze Nessus Professional pro Ubuntu a ukážu vám, jak nainstalovat Nessus a začít s jeho používáním.

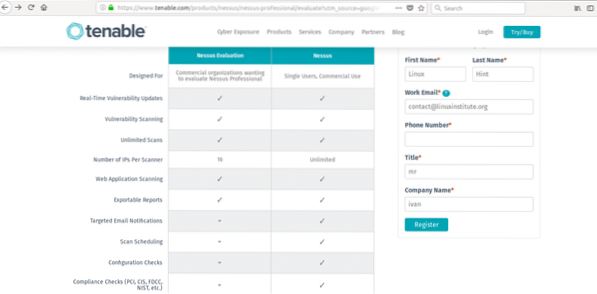

Získávání Nessus:

Kliknutím sem přejdete na web společnosti Nessus, kde získáte zkušební kód pro instalaci Nessus.

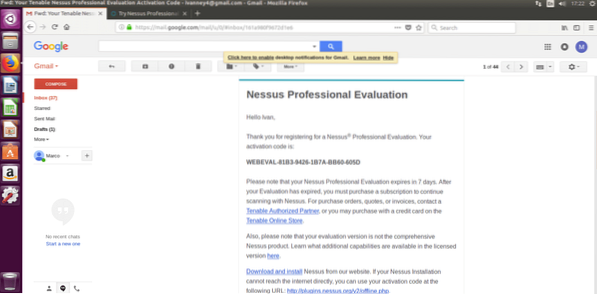

Vyplňte formulář a získejte zkušební kód e-mailem, klikněte na odkaz „Stáhnout a nainstalovat“.

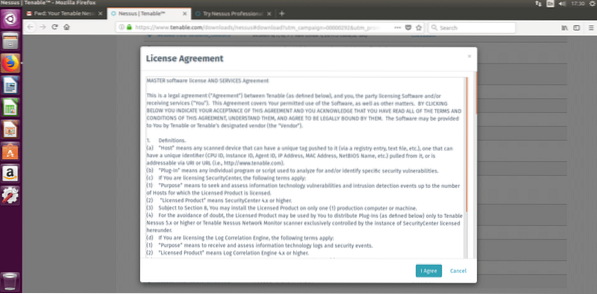

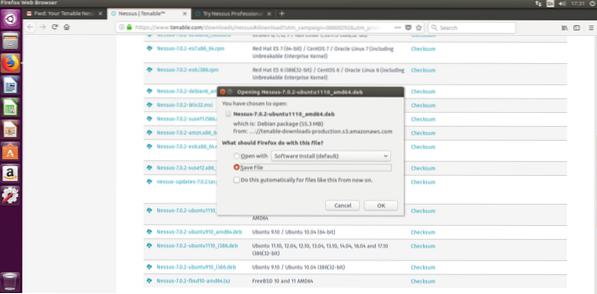

Po návratu na Nessusovu stránku si můžete vybrat správnou verzi pro váš test, používám Ubuntu 16.4 proto si stáhnu Nessus-7.0.2-ubuntu1110_amd64.deb. Vyberte svou verzi, přijměte licenční podmínky a stáhněte si.

Instalace Nessus

Instalace Nessusu je velmi snadná, zvláště pokud jste si přečetli náš tutoriál o správci balíčků DPKG.

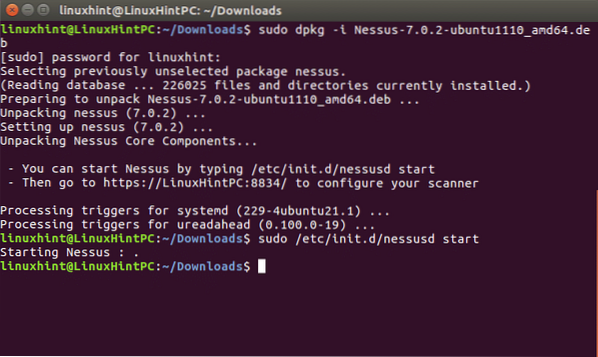

Běh:

sudo dpkg -iPo dokončení instalace postupujte podle pokynů spuštěním:

sudo / etc / init.d / nessusd startVáš terminál by měl vykazovat velmi podobné výsledky jako následující:

Následující pokyny pro instalaci Nessus umožňují přejít na: https: // YOURPCNAME: 8443 (změňte YOURPCNOW na název počítače, funguje také s localhost).

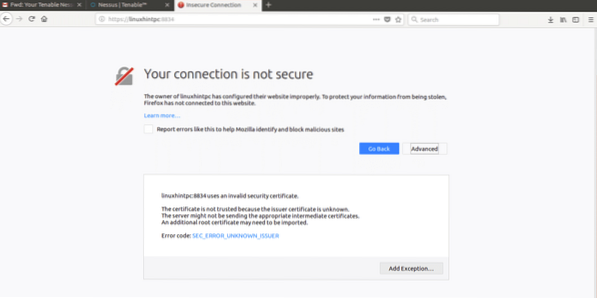

Při otevírání webového rozhraní se může objevit chyba SSL

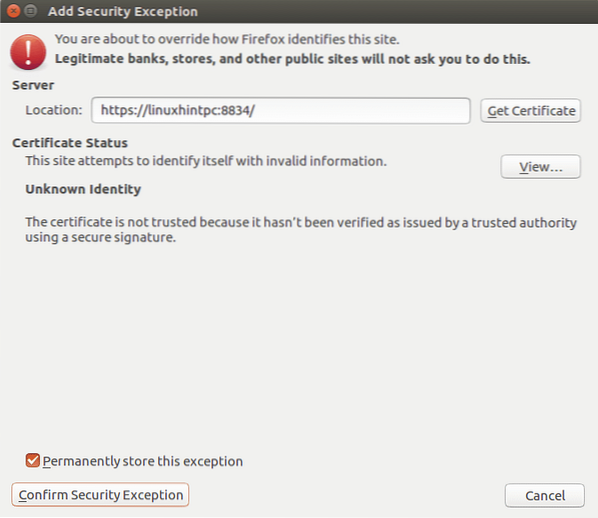

Stačí přidat výjimku a pokračovat v přístupu:

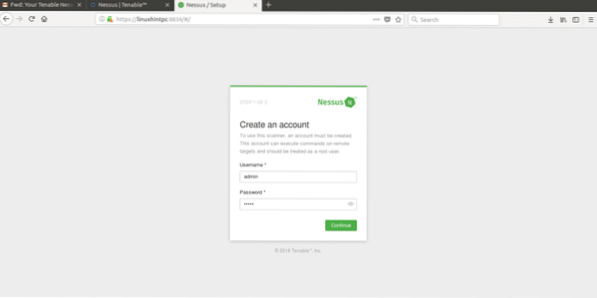

Nakonec se setkáme s Nessusovou obrazovkou, přihlaste se pomocí „admin“ jako uživatel i heslo.

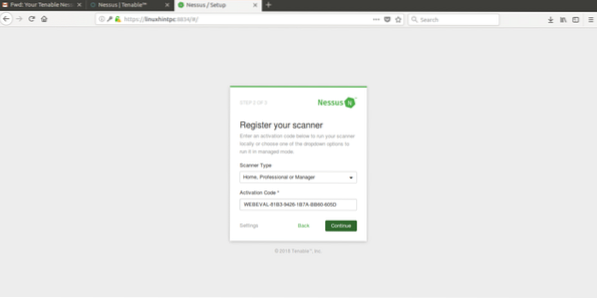

Na další obrazovce vyberte použití, které Nessusovi dáte, a vložte zkušební kód, který jste dostali e-mailem.

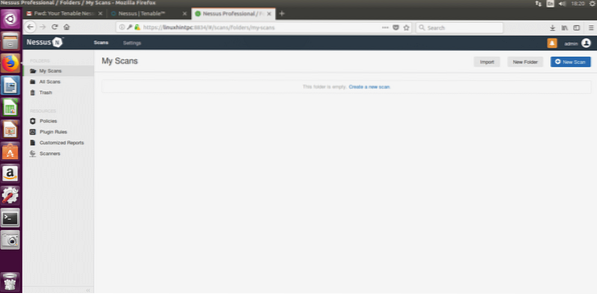

Po vyplnění všeho, co Nessus začne inicializovat, jak je znázorněno na dalším obrázku, může tento krok trvat asi 20 nebo 30 minut, po dokončení další obrazovky bude:

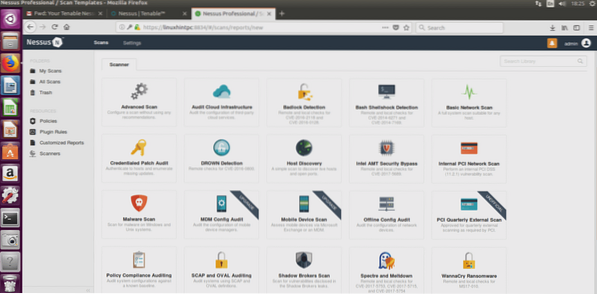

Na této obrazovce intuitivně vybereme „vytvořit nový sken“, Nessus se vás zeptá, jaký druh skenování chcete, necháme vybrat Pokročilé skenování, první možnost:

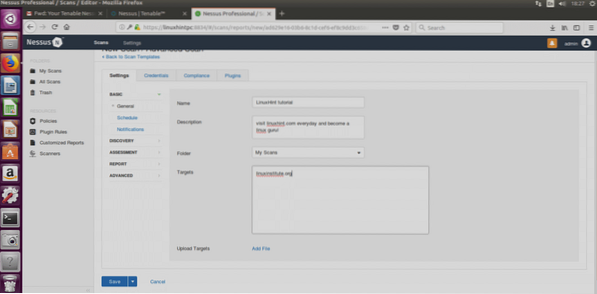

Nyní formulář požádá o informace o našem cíli:

Vyplňte jej volně, dávejte pozor, abyste napsali správnou adresu cíle, klikněte na Uložit a umožňuje zkontrolovat ostatní možnosti:

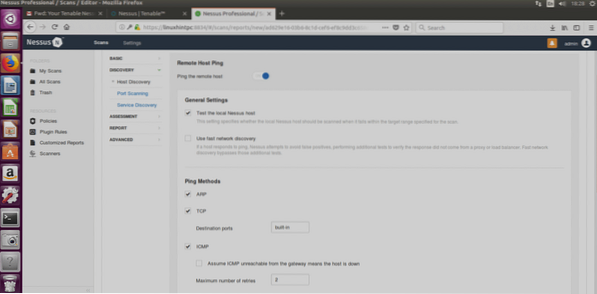

Discovery Host

ARP: Tato možnost je užitečná pouze v místních sítích a místo adresy IP použije adresu mac.

TCP: TCP bude ping používat protokol TCP místo protokolu ICMP.

ICMP: Normální ping k objevování hostitelů.

Předpokládejme, že ICMP není dostupný z brány, znamená to, že hostitel je nefunkční: Pokud je zvoleno, Nessus bude považovat cíle, které neodpovídají na ping, jako offline.

Níže v tomto okně je také možnost UDP (snímek obrazovky to nezakryl).

Abychom porozuměli rozdílům mezi zmíněnými protokoly, doporučuji vám přečíst si tutoriál Nmap, který obsahuje úvod do protokolů.

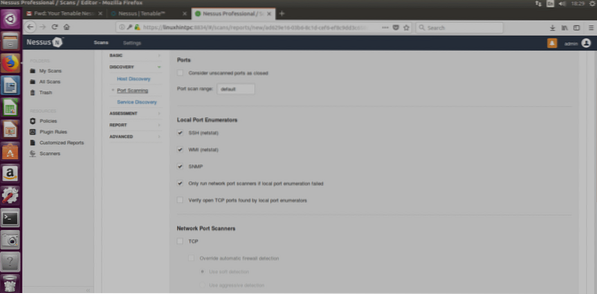

Skenování portů

V této části můžete upravit všechna nastavení portů, rozsahy portů atd.

SSH (Netstat): Tato možnost bude fungovat, pouze pokud zadáte přihlašovací údaje. Nessus spustí příkaz netstat z cílového systému, aby objevil otevřené porty.

WMI (Netstat): Stejně jako výše pomocí aplikace pro Windows bude tato možnost fungovat pouze proti cíli Windows (zatímco SSH pouze v systémech Linux).

SNMP: Skenování pomocí protokolu SNMP.

Ověřte otevřené porty TCP nalezené místními enumerátory portů:zkontroluje, zda jsou porty otevřeny místně také na dálku.

Skenery síťových portů: Můžete zvolit intenzitu skenování

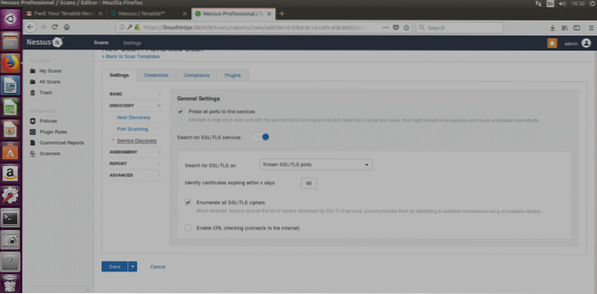

Vyhledání služby

Nessus je otcem Openvas, už není zdarma (proto byl vytvořen OpenVas) a napíšu tento tutoriál pomocí bezplatné zkušební verze Nessus Professional pro Ubuntu a ukážu vám, jak nainstalovat Nessus a začít s jeho používáním.

Nessus je otcem Openvas, už není zdarma (proto byl vytvořen OpenVas) a napíšu tento tutoriál pomocí bezplatné zkušební verze Nessus Professional pro Ubuntu a ukážu vám, jak nainstalovat Nessus a začít s jeho používáním.

Prozkoumejte všechny porty, abyste našli služby: Tato možnost se pokusí najít službu každého naskenovaného portu.

SSL: Jde o kontrolu bezpečnosti SSL. Bylo hlášeno mnoho chyb zabezpečení SSL, ale nevím o žádném, který byl skutečně vzdáleně využíván, a pokud se nemýlím, lze bezpečné SSL podvádět pomocí snifferů v místních sítích, ignoroval bych to.

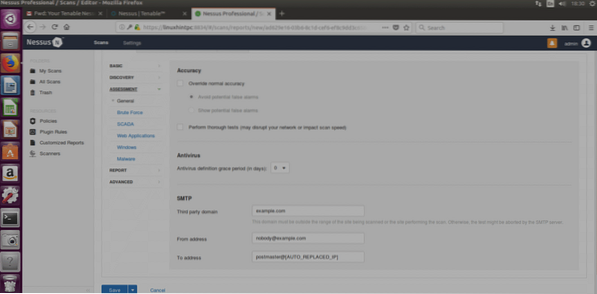

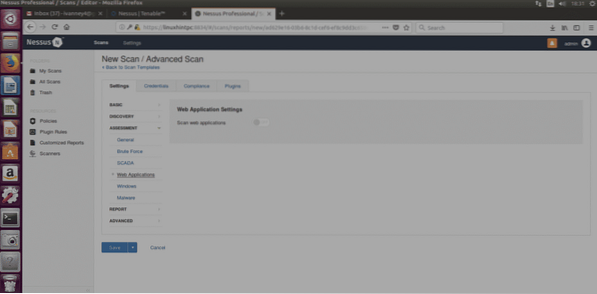

HODNOCENÍ

Hrubou silou: pokusí se bruteforce pověření, tato možnost umožňuje integraci Hydra.

SCADA:

Webové aplikace:Umožňuje nám skenovat webové stránky, včetně procházení, kontroly SQL a mnoha dalších.

Okna: Tuto možnost použijte pro cíle Windows.

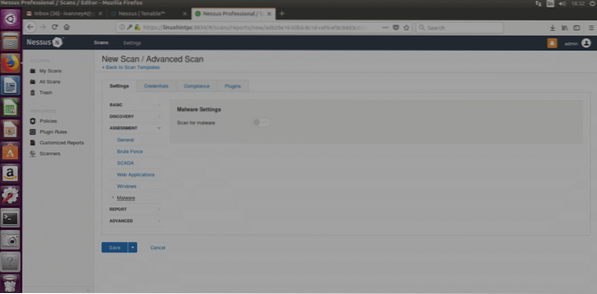

Malware (znovu): Prohledá malwares.

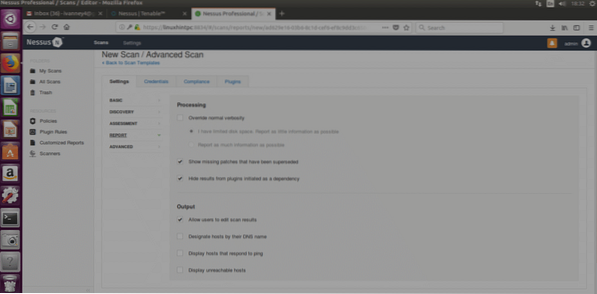

ZPRÁVA

V této části je uvedeno, jak budeme zpracovávat výsledky, můžete si vybrat různé možnosti, které nebudou mít vliv na samotné prohledávání, můžete zvolit zobrazení cílů podle IP nebo názvu domény, upravitelné vlastnosti sestav a další.

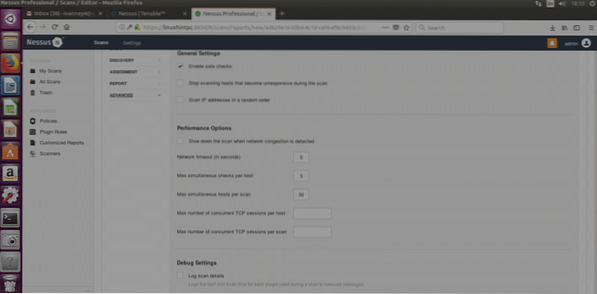

POKROČILÝ

Bezpečná kontrola: Nessus provede méně agresivní skenování a shromažďuje informace pomocí popadání bannerů (informace neúmyslně poskytnuté systémem cíle, NE RYBOLOV).

Možnosti výkonu: Zde můžeme definovat, kolik zranitelností může Nessus zkontrolovat současně, nebo kolik cílů, nebo časový interval.

SPUŠTĚNÍ SKENOVÁNÍ

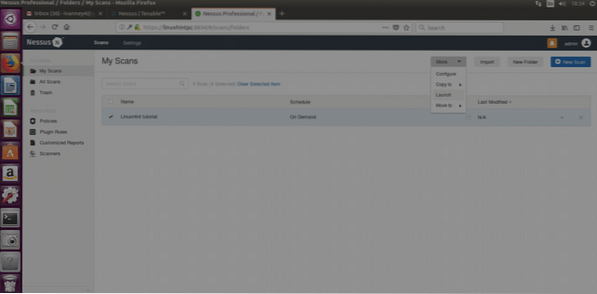

Uložte konfiguraci, o které jste se rozhodli dříve, a na další obrazovce se zobrazí výzva:

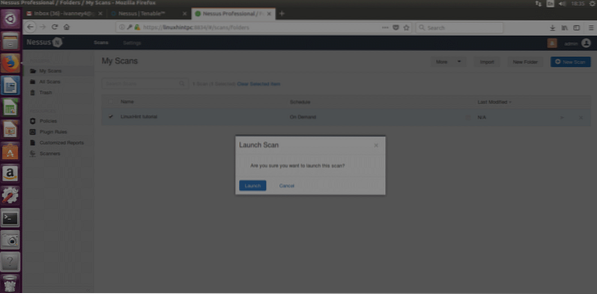

Vyberte skenování a poté klikněte na Další (vpravo nahoře na webu) a „ZAHÁJENÍ"A na dotaz potvrďte spuštění kliknutím na modré tlačítko"Zahájení“

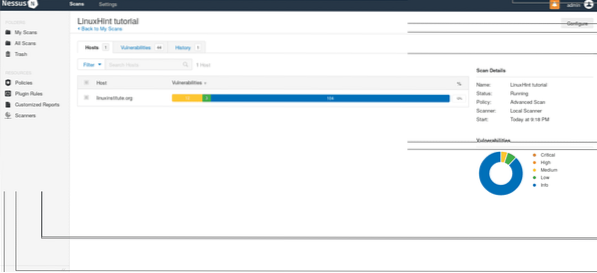

Nessus začne skenovat:

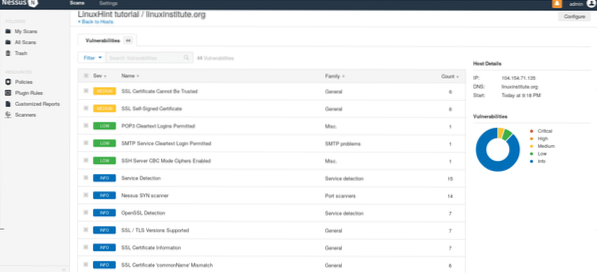

Po dokončení klikněte na skenování a zobrazí se okno s množstvím výsledků. Kliknutím na barevnou lištu zobrazíte výsledky.

Doufám, že tento úvodní výukový program vám pomůže začít používat Nessus a zajistí vaše systémy v bezpečí.

Phenquestions

Phenquestions