Důvodem, proč je tak důležité detekovat služby a verzi softwaru v cílovém zařízení, je to, že některé služby sdílejí stejné porty, a proto může být pro rozlišení služeb detekce softwaru běžícího za portem kritická.

Hlavním důvodem, proč většina sysadminů spustí skenování verzí, je přesto detekce bezpečnostních děr nebo zranitelných míst patřících k zastaralým nebo konkrétním verzím softwaru.

Pravidelné skenování Nmap může odhalit otevřené porty, ve výchozím nastavení vám nezobrazí služby za ním, můžete vidět otevřený port 80, možná budete potřebovat vědět, jestli naslouchá Apache, Nginx nebo IIS.

Přidáním detekce verzí může NSE (Nmap Scripting Engine) také porovnat identifikovaný software s databázemi zranitelností (viz „Jak používat Vuls“).

Jak služby Nmap a detekce verzí fungují?

Za účelem detekce služeb používá Nmap databázi s názvem služby nmap včetně možných služeb na port najdete seznam na https: // svn.nmap.org / nmap / nmap-služby, pokud máte přizpůsobenou konfiguraci portu, můžete upravit soubor umístěný na / usr / share / nmap / nmap-services. Chcete-li povolit detekci služby, příznak -A se používá.

Chcete-li zjistit verze softwaru, Nmap má jinou databázi s názvem nmap-servisní sondy který zahrnuje sondy pro dotazování a porovnávání výrazů k identifikaci odpovědí.

Obě databáze pomáhají Nmapu nejprve detekovat službu za portem, jako je ssh nebo http. Zadruhé, Nmap se pokusí najít software poskytující službu (například OpenSSH pro ssh nebo Nginx nebo Apache pro http) a konkrétní číslo verze.

Aby se zvýšila přesnost detekce verze, integruje tato konkrétní kontrola NSE (Nmap Scripting Engine) pro spouštění skriptů proti podezřelým službám k potvrzení nebo vyřazení detekcí.

Intenzitu skenování můžete kdykoli regulovat, jak bude vysvětleno níže, přestože to bude užitečné pouze proti neobvyklým službám na cílech.

Začínáme se službami Nmap a detekcí verzí:

Instalace Nmapu na Debian a spuštěné distribuce Linuxu:

# apt install nmap -yPřed spuštěním necháme spustit pravidelné skenování Nmap spuštěním:

# nmap linuxhint.com

Můžete vidět otevřené a filtrované porty, které nyní umožňují spustit skenování verzí spuštěním:

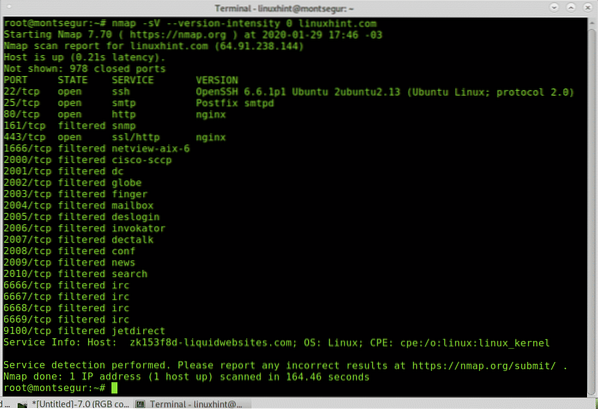

# nmap -sV linuxhint.com

Ve výstupu výše můžete vidět, že Nmap detekoval OpenSSH 6.6.1p1 za portem 22, Postfix za portem 25 a Nginx za porty 80 a 443. V některých případech Nmap nedokáže rozlišit filtrované porty, v takových případech je Nmap označí jako filtrované, ale na pokyn bude pokračovat sondami proti těmto portům.

Je možné určit que stupeň intenzity, který Nmap použije k detekci verzí softwaru, standardně úroveň 7 a možný rozsah je od 0 do 9. Tato funkce zobrazí výsledky, pouze pokud na cílovém serveru běží neobvyklé služby, nebudou existovat rozdíly na serverech s široce používanými službami. Následující příklad ukazuje skenování verze s minimální intenzitou:

# Nmap -sV --verze-intenzita 0 linuxhint.com

Chcete-li spustit nejagresivnější kontrolu detekce verzí, nahraďte 0 za 9:

# nmap -sV --verze-intenzita 9 linuxhint.com

Úroveň 9 může být také provedena jako:

# nmap -sV --version-all nic.ar

Pro detekci verze s nízkou intenzitou (2) můžete použít:

# Nmap -sV --version-light nic.ar

Můžete instruovat Nmap, aby zobrazil celý proces přidáním volby -version-trace:

# nmap -sV --version-trace 192.168.43.1

Nyní použijeme vlajku -A což také umožňuje detekci verzí, navíc k OS, traceroute a NSE:

# nmap -A 192.168.0.1

Jak můžete vidět po skenování NSE po skenování, když bylo spuštěno, detekující možné chyby zabezpečení pro vystavenou verzi vazby.

Typ zařízení a OS byly úspěšně detekovány jako telefon a Android a byl také spuštěn traceroute (mobilní telefon Android funguje jako hotspot).

Zatímco za účelem detekce služeb je NSE integrován tak, aby umožňoval lepší přesnost, lze spustit konkrétní detekci skenování OS s příznakem -O jako v následujícím příkladu:

# nmap -O 192.168.43.1

Jak vidíte, výsledek byl docela podobný bez NSE, který je ve výchozím nastavení integrován do verzí sond.

Jak jste mohli vidět, s Nmapem a několika příkazy se budete moci naučit relevantní informace o softwaru běžícím na cílech, pokud je povolen příznak -A, Nmap otestuje výsledky při hledání bezpečnostních děr pro zadané verze služby.

Doufám, že vám tento návod pro skenování verzí Nmap připadal užitečný, na Nmapu je spousta dalšího vysoce kvalitního obsahu https: // linuxhint.com /?s = nmap.

Pokračujte v LinuxHintu, kde najdete další tipy a aktualizace pro Linux a sítě.

Phenquestions

Phenquestions