Burp Suite

Burp Suite je bohatý nástroj pro útok na webové aplikace navržený společností Portswigger. Je vybaven vším, co je potřeba k úspěšnému provedení testu pentest proti webové aplikaci. Burp je celosvětově nejpoužívanějším testerem a skenerem webových aplikací s více než 40 000 aktivními uživateli díky snadno použitelnému rozhraní a hloubce. Už je to úžasná webová aplikace, která testuje funkce, které lze ještě zvýšit přidáním rozšíření nebo volaných doplňků BApps.

Burpovo hlavní funkce jsou následující:

- Schopnost zachytit požadavky HTTP, které obvykle procházejí z prohlížeče na server, a poté server vrátí odpověď. Děje se tak díky jeho základní funkci zvané „Zachycení serveru proxy “. Zde je požadavek přerušen uprostřed a jde z prohlížeče uživatele do Burpu a poté na server.

- Schopnost mapovat cíl, tj.E., webová aplikace pomocí "Pavouk" nářadí. To se provádí za účelem získání seznamu koncových bodů a jejich procházení, aby se v nich našli určité chyby zabezpečení.

- Pokročilý nástroj pro skenování webových aplikací pro automatizaci úloh detekce zranitelností v cíli (k dispozici pouze ve verzi PRO).

- An "Vetřelec" nástroj se používá pro automatizované útoky, jako je brutální vynucení přihlašovací stránky webové aplikace, slovníkové útoky, fuzzing webové aplikace k nalezení zranitelnosti atd.

- A „Repeater“ nástroj používaný k manipulaci s hodnotami nebo požadavky dodanými uživateli a sledování jejich chování za účelem nalezení potenciálně zranitelných vektorů.

- A „Sequencer“ nástroj pro testování tokenů relací.

- A „Dekodér“ nástroj pro dekódování a kódování mnoha kódovacích schémat, jako je base64, HEX atd.

- Možnost uložit práci a pokračovat později (k dispozici pouze ve verzi PRO).

Instalace

Říhnutí Suite lze stáhnout z oficiálních webových stránek PortSwigger:

https: // Portwigger.net / burp / communitydownload.

Burp je k dispozici ke stažení téměř pro každý operační systém včetně Windows, Linux a MacOS. Kliknutím na možnost Stáhnout nejnovější verzi budete přesměrováni na stránku stahování s různými edicemi a operačními systémy, tj.E., Komunitní vydání nebo Profesionální vydání. Profesionální vydání je placeno s cenami uvedenými na jeho oficiálních webových stránkách. Stáhněte si edici Community a jste připraveni používat její základní úžasné funkce.

Používání

Aby bylo možné použít Říhnutí, je třeba jej nakonfigurovat tak, aby zachytil požadavky HTTP. Ke konfiguraci prohlížečů, tj.E., Chrome, Firefox atd., musíme postupovat podle níže uvedených kroků:

Pro konfiguraci prohlížeče Chrome pro práci s funkcí Burp

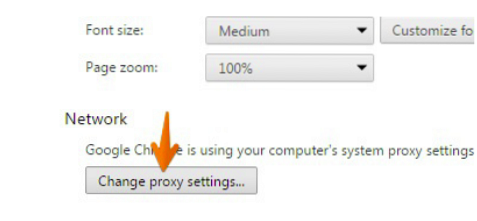

Chcete-li nakonfigurovat Chrome tak, aby fungoval s funkcí Burp, nejprve klikněte na ikonu Přizpůsobit v pravém horním rohu okna a přejděte na Nastavení volba. V okně nastavení zvolte Pokročilé nastavení, a poté klikněte na Změňte nastavení serveru proxy z daných možností.

Pro konfiguraci Firefoxu pro práci s Burp

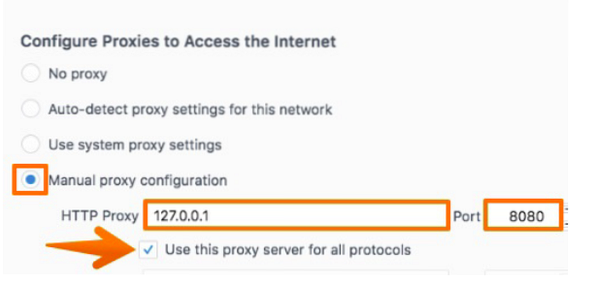

Chcete-li nakonfigurovat Firefox tak, aby fungoval s funkcí Burp, přejděte na Nabídka Firefoxu v pravém horním rohu okna klikněte na ikonu Předvolby možnost, pak přejděte na Možnosti knoflík. Tady hledejte Síťový proxy server v Všeobecné záložka. Klikněte na ikonu Ruční konfigurace serveru proxy. Zadejte adresu posluchače, tj.E., 127.0.0.1, a port Burp, tj.E., 8080. Smazat vše v „Žádné proxy pro “ pole, a můžete vyrazit.

Útok hrubou silou pomocí Burpu

Ověřování je proces zajišťující, že ke službě přistupuje správná osoba nebo se přihlašuje správná osoba, pomocí různých technik, jako jsou přístupové tokeny, hesla, klíče atd. Používání hesel je v běžném životě velmi běžné. Zde přichází důležitost základního ověřování, tj.E., volba silného komplexního hesla, protože do oblasti přihlášení chráněného slabým ověřováním lze snadno přistupovat pomocí automatických útoků, jako jsou brute-force, slovníky.

Dictionary Attack je útok hrubou silou na přihlašovací pole pomocí a slovník. Při tomto útoku jsou v přihlašovacím poli vyzkoušeny stovky tisíc možných kombinací hádaných hesel uložených ve slovníku se záměrem, aby jedno z nich mohlo fungovat. Tato hesla jsou postupně zkoušena v přihlašovacím poli, aby bylo možné obejít ověření.

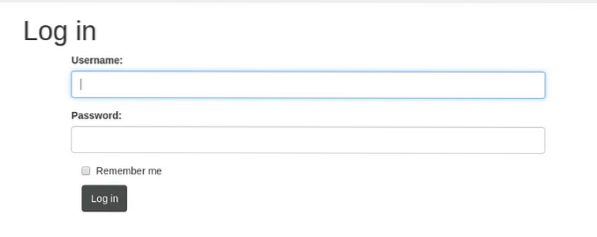

Uvažujme o scénáři, kdy musíme hrubou silou vynutit přihlašovací stránku pomocí slovníku nebo seznamu slov obsahujícího stovky tisíc nebo miliony běžně uniklých hesel.

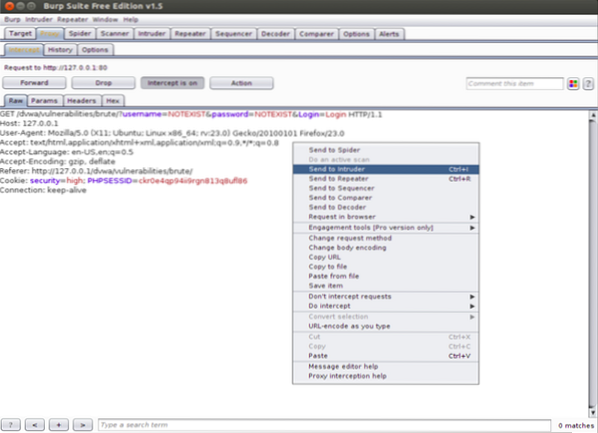

Otevřete Burp Suite a začněte zachycovat provoz otáčením Zachytit zapnuto. Přepněte do prohlížeče a do příslušných polí zadejte jakékoli uživatelské jméno nebo heslo a klikněte na Přihlásit. Nyní přepněte na Říhnutí, uvidíte, že provoz byl zachycen v polovině cesty na server a místo toho jde do Burpu. Klepněte pravým tlačítkem a vyberte, Odeslat vetřelci z daných možností.

Nyní přepněte na Vetřelec kartu a uvidíme více karet, tj.E., Pozice, užitečné zatížení, možnosti. Musíme správně nakonfigurovat všechny možnosti na těchto kartách, aby Burp mohl pracovat a dosáhnout požadovaného výsledku.

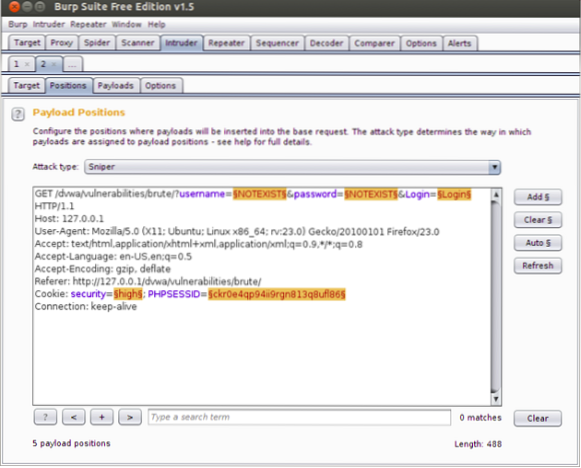

Pozice

Nejprve se podívejme na kartu Pozice. Zde řekneme burpu parametry, které chceme v požadavku zaútočit, tj.E., pole pro heslo, pole pro uživatelské jméno atd.

Ve výchozím nastavení Burp zvýrazňuje některá pole, aby uživateli doporučil, na která pole může zaútočit. Ale v našem případě stačí změnit hodnotu uživatelské jméno a Heslo pole, takže se změní s dalším slovem ve slovníku, přes které útočíme při každém požadavku. Za tímto účelem musíme nejprve vyčistit všechny zvýrazněné oblasti kliknutím na ikonu Průhledná tlačítko na pravé straně okna. Tím se vyčistí Burpem doporučené zvýrazněné oblasti. Nyní zvýrazněte pole uživatelského jména a hesla, která jsou „NEEXISTUJE" v našem případě a poté klikněte Přidat. Ve výchozím nastavení musíme také určit typ útoku, kterým je Sniper, a změnit jej na Tříštivá střela.

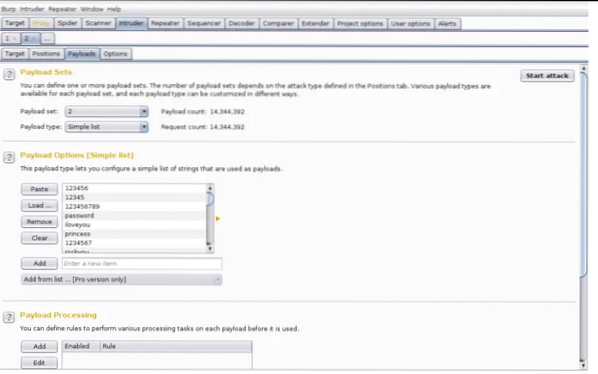

Užitečné zatížení

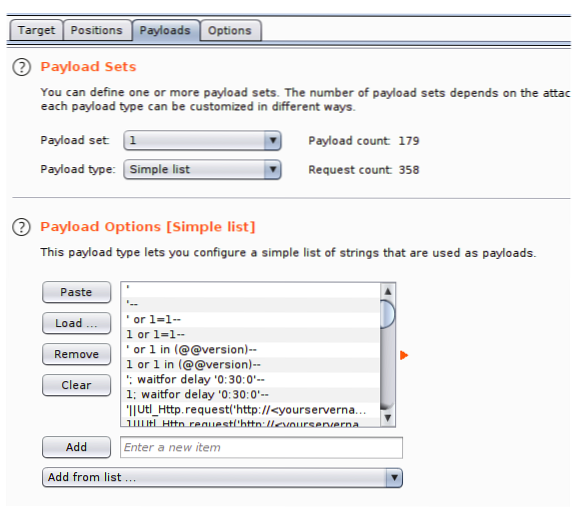

Nyní musíme nastavit naše užitečné zatížení, kterým budeme útočit na tato vybraná pole. Jejich hodnoty se budou měnit s každým požadavkem podle užitečného zatížení. Pojďme nastavit užitečné zatížení pro parametr 1, tj.E., Pole pro uživatelské jméno. Přidejte malý seznam slov uživatelských jmen, která máme v souboru. Klikněte na Payload 1 a vyberte typ Payload jako Jednoduchý seznam. v Možnost užitečného zatížení, klikněte Zatížení a přejděte na požadovaný soubor seznamu slov a poté jej vyberte. Hodnoty seznamu vybraných slov se zobrazí níže.

Nyní při nastavování užitečného zatížení pro parametr 2, tj.E., do pole Heslo přidejme běžně používaný seznam slov uniklých hesel, tj.E., "Rockyou.txt “ protože v našem případě to máme v souboru. Klikněte na Payload 2 a vyberte typ Payload jako Jednoduchý seznam. v Možnost užitečného zatížení, klikněte Zatížení a přejděte na požadovaný soubor se seznamem slov a poté jej vyberte. Hodnoty seznamu vybraných slov se zobrazí níže.

Možnosti

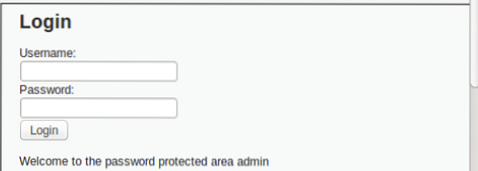

Po nastavení parametrů útoku a seznamu užitečného zatížení je čas nastavit velmi důležitou možnost nazvanou „Možnosti “. Na kartě Možnosti jsou nastavena některá pravidla, která nám říkají, který požadavek je úspěšný; v našem případě zjistí, které heslo fungovalo. Zde musíme nakonfigurovat věc, kterou je řetězec nebo zpráva, která se zobrazí při získávání správného hesla, tj.E., Vítejte, vítejte na našem portálu, rádi se vrátíme atd. Záleží na vývojáři webových aplikací. Můžeme to zkontrolovat zadáním jakýchkoli pravých pověření do oblasti přihlášení.

Máme zde „Vítejte v administrátorovi chráněném heslem“. Nyní přepněte na Burp v Karta Možnosti, nalézt Grep Match, a sem napište následující řetězec. Zkontrolovat Jednoduchý řetězec možnost, a je dobré jít.

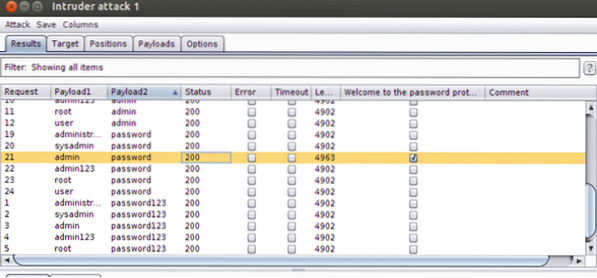

Všechno je pěkně nastaveno. Jediné, co musíme udělat, je zahájit útok. Přejděte na kartu Vetřelec a poté klepněte na Spustit útok. Vetřelec nyní vyzkouší všechny možné kombinace z poskytnutých užitečných dat.

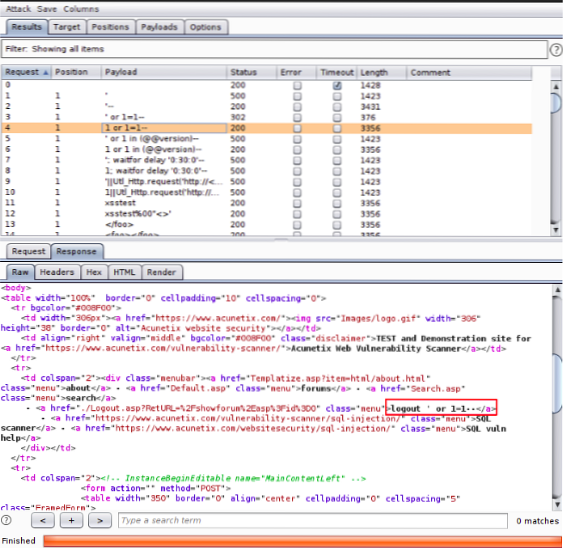

Vidíme, že vetřelec zkouší všechny kombinace, jako je obrázek uvedený výše. Můžeme zjistit, zda je požadavek úspěšný nebo ne, a to při pohledu na délku požadavků. Úspěšný požadavek by měl jinou délku než neúspěšný. Dalším způsobem, jak zjistit, zda je požadavek úspěšný, je pohled na „Vítejte v oblasti chráněné heslem“ (tj.E., řetězec, který jsme poskytli Možnosti záložka dříve) záložka. Pokud je zaškrtnuto malé políčko, znamená to, že požadavek je úspěšný a naopak. V našem případě má úspěšný požadavek délku 4963, zatímco v případě neúspěchu je to 4902.

Útok hrubou silou pomocí Burpu pomocí výkonného slovníku je velmi efektivní a podceňovaná metoda obcházení přihlašovacích stránek, které nejsou určeny pro škodlivé entity. V případě slabého hesla, použitého, snadného nebo malého hesla je to velmi účinná technika.

Fuzzing

Fuzzing je přístup, který se používá k automatizaci procesu zjišťování chyb, slabostí nebo slabých míst zasláním množství požadavků do aplikace s různými užitečnými zatíženími, s očekáváním, že webová aplikace může spustit aktivitu. Není to explicitní pro webové aplikace, ale lze jej použít také v jiných četných útocích, jako je vyrovnávací paměť, přetečení atd. Drtivou většinu běžných webových zranitelností lze najít pomocí fuzzing, jako je skriptování mezi weby XSS, SQL Injection, LFI, RFI atd. Burp je - opravdu silný a je také nejlepším dostupným nástrojem - pro bezproblémovou práci.

Fuzzing s Burp

Pojďme vzít webovou aplikaci zranitelnou pomocí SQL Injection a fuzzovat ji burpem, abychom našli potenciálně zranitelná pole.

Spusťte Burp a začněte zachycovat požadavek na přihlášení. Uvidíme spoustu dat, klikneme pravým tlačítkem a klikneme na Odeslat vetřelci možnosti z dané nabídky. Přejít na Pozice a nakonfigurujte správné parametry. Ve výchozím nastavení Burp zvýrazňuje některá pole, aby uživateli doporučil, na která pole může uživatel zaútočit. Ale v našem případě stačí změnit hodnotu uživatelské jméno a Heslo pole. Nejprve vymažte všechny zvýrazněné oblasti kliknutím na ikonu Průhledná tlačítko na pravé straně okna. Tím se vymažou doporučené zvýrazněné oblasti Burp. Nyní stačí zvýraznit pole uživatelského jména a hesla a poté kliknout Přidat. Musíme také určit typ útoku a změnit jej na Odstřelovač.

Nyní přejděte na kartu Payloads a zde musíme nastavit naše užitečné zatížení, kterým budeme útočit na tato vybraná pole. Jejich hodnoty se budou měnit s každým požadavkem podle užitečného zatížení. Pojďme nastavit užitečné zatížení pro parametry 1 a 2, tj.E., Pole pro uživatelské jméno a heslo. Říhnutí má také širokou škálu užitečných dat pro různé typy zranitelností. Můžeme je použít nebo vytvořit nebo načíst jeden z našich vlastních ve snadno použitelném rozhraní Burpu. V tomto případě se chystáme načíst Burpovo užitečné zatížení, které spustí výstrahu v případě zjištění chyby zabezpečení SQL.

Vybrat Jednoduchý seznam v Typ užitečného zatížení volba. Nyní klikněte na možnost Načíst z „Možnosti užitečného zatížení“ okno. Zde vyberte Injekce Fuzzing-SQL užitečné zatížení z dostupných možností. Sady užitečného zatížení se používají k určení seznamu, který se chystáte použít pro zadaný parametr. V případě, že vyberete dva vektory útoku (parametry), můžete nastavit alternativní seznam slov pro všechny. Podobně můžete nastavit typ užitečného zatížení, jako je změna případu, čísla, data atd. V této situaci je základní seznam zásadní, protože používáme výchozí užitečné zatížení Burpu.

Nyní přejděte na Možnosti na kartě a uvidíte několik velmi zajímavých možností. Například „Grep “ možnost, kterou lze vybrat tak, aby odpovídala reakci na daná klíčová slova, například „SQL“. Další skvělou možností je "Časový limit" možnost, která se velmi hodí v případě potenciálních firewallů webových aplikací. V našem případě jsme zaškrtli možnost „Sledovat přesměrování“, protože v požadavku máme parametr přesměrování. Avšak jednou za čas se chyba může spustit dodatečně před přesměrováním, obě pak lze otestovat samostatně.

Nyní je vše nastaveno pěkně a vetřelec Burp je připraven zahájit útok. Klikněte na možnost Zahájit útok v levém rohu a jen za minutu nebo dvě počkejte na útok, jehož dokončení by doslova trvalo hodiny ručně. Jakmile je útok dokončen, musíme pouze důkladně analyzovat dané výsledky. Měli bychom hledat jinou nebo lichou hodnotu v délka sloupec. Jeden by měl hledat také jakékoli anomálie ve stavovém kódu, protože také říká, který požadavek způsobil chybu a naopak.

Při získávání lichého stavového kódu nebo hodnoty délky je třeba zkontrolovat Odezva okno. V našem případě vidíme, že 4. požadavek má jiný stavový kód a vyšší hodnotu délky než obvykle, a při pohledu na oblast odpovědi vidíme, že Burp může obejít přihlašovací oblast pomocí hodnoty z užitečného zatížení. Útok lze považovat za úspěšný.

Jedná se o velmi efektivní techniku v postupech testování chyb a testů pera, protože zkoumá všechny parametry přítomné na webu a pokouší se pochopit, co dělá, pokud je spojeno s databází nebo se mimo jiné projevuje na stránce odpovědí. Tato technika však na straně serveru způsobuje velký hluk a může dokonce vést k odmítnutí služby, což je frustrující jak pro útočníky, tak pro uživatele a vývojáře webových aplikací.

Burp Extensions

S pomocí nástroje Burp Extender lze přidat řadu užitečných rozšíření Burp, které vylepšují možnosti funkce Burp. Jeden může napsat svůj kód třetí strany nebo načíst rozšíření. Pro načítání a instalaci rozšíření do Burpu, BApp Obchod je místo, kam jít. Existují různá použití pro rozšíření Burp, jako je úprava požadavků HTTP a odpovědí, přizpůsobení uživatelského rozhraní, přidání kontroly skeneru a běhu atd.

Obchod BApp

Obchod BApp Store se skládá z rozšíření Burp, které vytvořili klienti Burp Suite, aby vylepšili schopnosti a funkce Burpu. Můžete vidět shrnutí přístupných BApps zavedených explicitních BApps a hodnocení klientů, které jste zavedli.

Burp rozšíření lze také stáhnout z BApp webové stránky obchodu a lze je přidat na Burp později. Různá rozšíření BApps nebo BApp jsou napsána v různých jazycích, jako je Python nebo Ruby, a očekávají, že si uživatel stáhne Jython nebo JRuby, aby správně fungovaly. Poté nakonfigurujte Burp s adresářem důležitých tlumočníků jazyka. V některých případech může BApp vyžadovat pozdější formu Burpu nebo alternativní verzi Burpu. Podívejme se na některé z obrovských množství užitečných rozšíření Burp:

Autorizovat:

Autorize je velmi efektivní rozšíření, když je potřeba automaticky detekovat chyby zabezpečení ve webové aplikaci. Zjistit chyby zabezpečení autorizace je časově velmi náročný úkol pro každého lovce či testera odměn za chyby. V manuální metodě musíte soubory cookie z každého požadavku pokaždé odstranit, abyste zkontrolovali, zda byla autorizace implementována či nikoli. Autorizovat dělá tuto práci automaticky jen tím, že vezme cookies nízko privilegovaného uživatele webové aplikace a poté nechá privilegovaného uživatele navigovat. Autorize to dělá opakováním každého požadavku s nízkou privilegovanou relací uživatele a začne detekovat chyby zabezpečení nebo chyby autorizace.

Je rovněž myslitelné opakovat každý požadavek bez poskytnutých souborů cookie, rozpoznat chyby ověřování i chyby zabezpečení autorizace. Toto rozšíření funguje bez jakékoli předchozí konfigurace, ale zároveň je hluboce přizpůsobitelné, což umožňuje uspořádání podrobností podmínek povolení schválení a vyžaduje rozšíření a musí otestovat a co ne.

Po dokončení postupu bude Červená zelená, a Žlutá barvy na obrazovce, zobrazující „Bypassed “,„ Enforced “a„ Is Enforced ?? “ stavy.

Turbo vetřelec

Turbo Intruder je upravená verze Burp vetřelec a používá se, když je potřeba extrémní složitosti a rychlosti zpracování požadavků HTTP. Turbo Intruder je rychlý, protože používá kód zásobníku HTTP předaný ze základny, upřednostňuje a pamatuje na rychlost. Díky tomu je extrémně rychlý a někdy dokonce lepší volba než dobře napsané skripty GO. Jeho škálovatelná povaha je dalším vrcholem, který je způsoben jeho schopností dosáhnout využití ploché paměti. Turbo Intruder může také běžet v prostředí příkazového řádku. V tomto úžasném rozšíření je zabudován pokročilý algoritmus difúze, který automaticky filtruje nudný a zbytečný výstup.

Jedním z hlavních útoků, ve kterém lze Turbo Intruder použít, je Útoky na závod. Když je systém, který byl navržen k provádění úkolů v konkrétní sekvenci, nucen vykonávat více než jeden úkol najednou, nazývá se to podmínkou závodu. V takovém scénáři, Turbo vetřelec se používá, protože může provádět více úkolů enormní rychlostí. Tento typ útoku lze použít při existenci zranitelnosti rasových podmínek a může způsobit útoky, jako je uplatnění více dárkových karet, zneužití podobných / nepodobných funkcí atd.

Chcete-li odeslat požadavek HTTP Turbo votřelec, zachytit požadavek a potom klepněte pravým tlačítkem myši do okna a vyberte Odeslat do Turbo Intruder možnost z daného seznamu možností. Turbo Intruder je o něco těžší než výchozí Burpův Intruder.

Závěr:

Burp je extrémně výkonný a bohatě vybavený nástroj, jehož jednou z úžasných funkcí a funkcí je automatizace útoků a hledání zranitelností, což usnadňuje život pentesterovi nebo lovci odměn za chyby. Úkoly, které mohou trvat několik dní ručně, lze provádět za co nejkratší dobu pomocí funkce Burp a také poskytuje snadné grafické uživatelské rozhraní pro spouštění útoků hrubou silou se slovníkem nebo bez něj, a to pouhým vytvořením seznamu slov právě teď. Na druhou stranu BApp store poskytuje extrémně výkonná rozšíření, která ještě více vylepšují možnosti Burp Suite.

Phenquestions

Phenquestions